10/03/2012

I den komplekse verden af computersystemer kan vi drage en stærk parallel til den menneskelige krop. Et operativsystem som Linux er et levende, åndende økosystem af processer, filer og brugere, der alle interagerer. Ligesom vores krop har et immunsystem til at beskytte os mod vira og sygdomme, har Linux et avanceret sikkerhedssystem kaldet SELinux (Security-Enhanced Linux). Dette system fungerer som en utrættelig vagt, der overvåger enhver handling og sikrer, at kun autoriserede processer får adgang til specifikke ressourcer. Men hvad sker der, når immunsystemet bliver overbeskyttende? Nogle gange kan det ved en fejl identificere en harmløs proces som en trussel og blokere den, hvilket svarer til en autoimmun reaktion. Det er her, systemadministratoren, i rollen som læge, skal gribe ind med præcisionsværktøjer. Et af de mest essentielle instrumenter i denne digitale lægetaske er chcon-kommandoen.

Denne artikel vil fungere som din medicinske håndbog til at forstå, diagnosticere og behandle de "sygdomme", der opstår, når SELinux-politikker er for restriktive. Vi vil dykke ned i, hvordan du kan bruge chcon til at udføre kirurgisk præcise justeringer af filers "cellulære identitet" – deres sikkerhedskontekst – for at genoprette harmoni og funktionalitet i dit system uden at gå på kompromis med den overordnede sikkerhed.

Forstå Diagnosen: Hvad er en Sikkerhedskontekst?

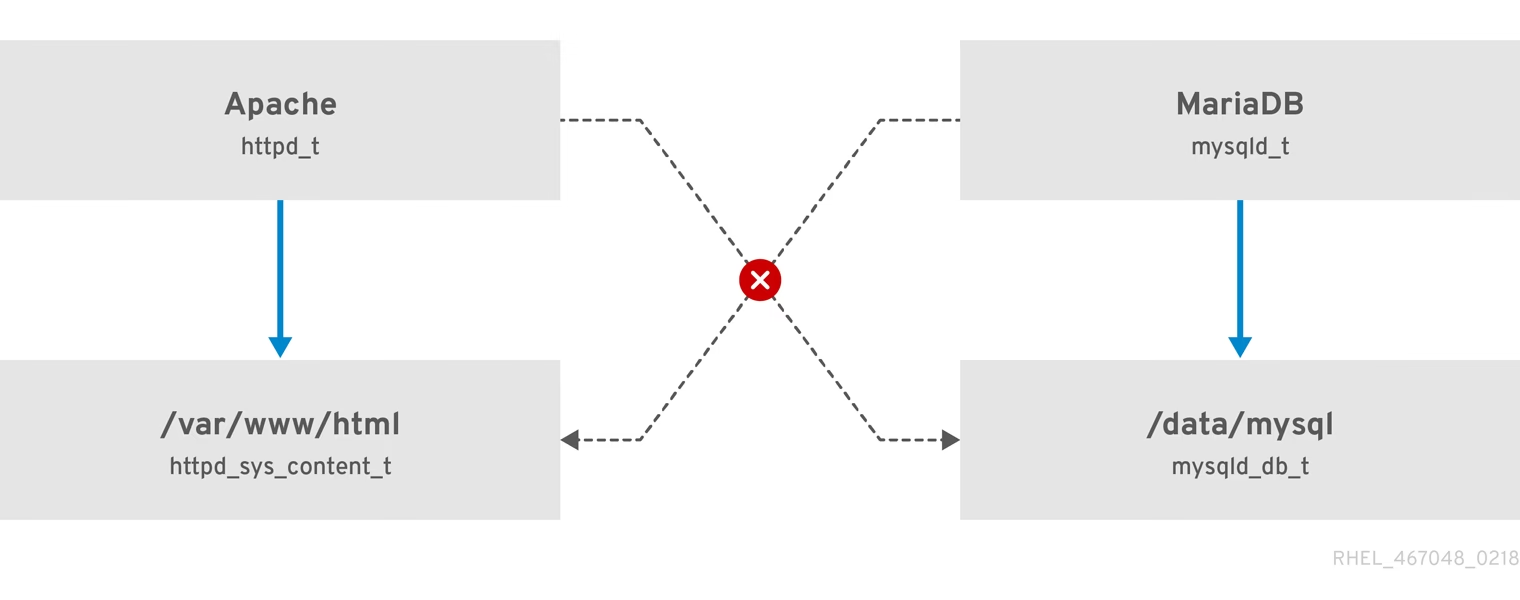

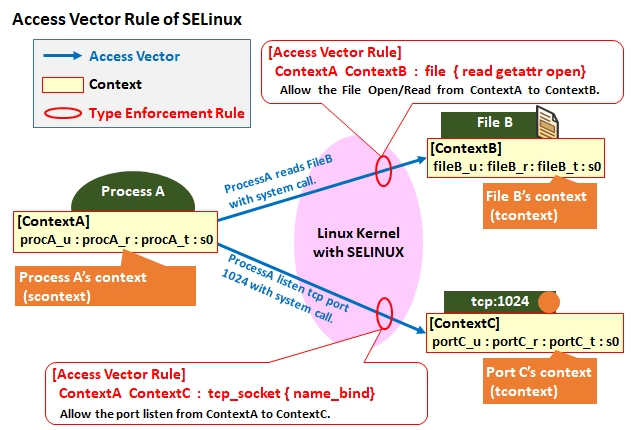

Før vi kan begynde at behandle et problem, må vi forstå diagnosen. I SELinux-verdenen har hver eneste fil og proces en etiket, en såkaldt sikkerhedskontekst. Tænk på denne kontekst som en celles DNA eller et ID-kort. Den fortæller immunsystemet (SELinux) præcis, hvad filen er, hvem der ejer den, hvilken rolle den spiller, og hvad den må og ikke må interagere med. En sikkerhedskontekst består typisk af fire dele: bruger:rolle:type:niveau.

- Bruger: Angiver den SELinux-bruger, der er associeret med filen. Dette er ikke det samme som den almindelige Linux-bruger.

- Rolle: Definerer den funktionelle rolle, som objektet spiller i systemet. For filer er dette ofte

object_r. - Type: Dette er den vigtigste del af konteksten for fejlfinding. Typen definerer, hvilken slags data filen indeholder. For eksempel har en webside-fil typen

httpd_sys_content_t, mens et script, som webserveren skal kunne eksekvere, har typenhttpd_sys_script_exec_t. En forkert type er den hyppigste årsag til "autoimmune" reaktioner fra SELinux. - Niveau: Anvendes i Multi-Level Security (MLS) til at definere følsomhedsniveauer, f.eks. 'Top Secret' eller 'Unclassified'.

For at aflæse en fils ID-kort, eller "tage en biopsi", bruger vi kommandoen ls med flaget -Z.

ls -lZ /sti/til/filResultatet kunne se således ud:

-rw-r--r--. 1 bruger gruppe unconfined_u:object_r:user_home_t:s0 minfil.txtHer ser vi den fulde sikkerhedskontekst. At kunne læse og forstå denne information er det første skridt for enhver system-læge til at stille en korrekt diagnose.

Behandlingsværktøjet: En Dybdegående Gennemgang af chcon

Når diagnosen er stillet, og vi har identificeret en fil med en forkert sikkerhedskontekst, er det tid til at anvende behandlingen. chcon (Change Context) er vores skalpel, der tillader os at ændre dele af eller hele sikkerhedskonteksten for en fil eller et bibliotek. Det er en midlertidig løsning, ligesom at give medicin for at lindre et symptom, men utrolig effektiv til hurtig fejlfinding og genoprettelse af service.

Specifikke Behandlingsmetoder med chcon

Ligesom en læge har forskellige teknikker, tilbyder chcon flere måder at justere en kontekst på. Lad os se på de mest almindelige "procedurer".

Procedure 1: Kloning af en Sund Kontekst (--reference)

Hvis du har en sund fil, der fungerer korrekt, og en "syg" fil, der skal have den samme funktion, kan du klone konteksten. Dette er den sikreste og nemmeste metode, da den undgår tastefejl.

Kommando:

chcon --reference=rask_fil syg_filMotivation: Denne metode sikrer konsistens og er ideel, når du opretter nye filer i et eksisterende, velfungerende miljø. Du bruger en kendt, sund "celle" som skabelon for en ny.

Procedure 2: Fuld Kontekst-Transplantation

I nogle tilfælde er det nødvendigt at udskifte hele sikkerhedskonteksten. Dette svarer til en fuld organtransplantation, hvor den gamle identitet helt fjernes og erstattes.

Kommando:

chcon bruger:rolle:type:niveau filnavnMotivation: Anvendes, når en fil flyttes til et helt nyt miljø med radikalt anderledes sikkerhedspolitikker, eller når en standardkontekst er helt forkert til formålet.

Procedure 3: Målrettet Genterapi (Ændring af Specifikke Dele)

Ofte er det kun én del af konteksten – typisk typen – der er forkert. chcon giver os mulighed for at udføre målrettet "genterapi" ved kun at ændre den specifikke del, vi er interesserede i.

| Flag | Beskrivelse | Medicinsk Analogi |

|---|---|---|

-t type | Ændrer kun typen. Dette er den mest almindelige operation. | Ændrer en celles primære funktion (f.eks. fra en lager-celle til en eksekverende-celle). |

-u bruger | Ændrer kun SELinux-brugeren. | Ændrer den primære "ejer" eller oprindelse af cellen. |

-r rolle | Ændrer kun rollen. | Justerer cellens funktionelle rolle i et større organ. |

-l niveau | Ændrer kun følsomhedsniveauet. | Opgraderer eller nedgraderer cellens klassificering (f.eks. fra offentlig til fortrolig). |

Eksempel på type-ændring:

chcon -t httpd_sys_content_t /var/www/html/index.htmlDenne kommando fortæller SELinux, at filen index.html er web-indhold, som webserveren (httpd) gerne må læse og servere for besøgende.

Permanent Helbredelse: Fra chcon til semanage

En vigtig ting at huske er, at chcon kun giver en midlertidig løsning. Ændringerne, du foretager, overlever ikke en genstart af systemet eller en automatisk relabeling af filsystemet. Det er som at give smertestillende medicin – det fjerner symptomet her og nu, men helbreder ikke den underliggende årsag.

For at opnå en permanent helbredelse skal vi opdatere systemets "medicinske journaler" eller dets "genetiske kode". Dette gøres med kommandoen semanage fcontext. Denne kommando fortæller SELinux's kernepolitik, hvilken kontekst filer i en bestemt sti altid skal have.

Trin 1: Definer den permanente politik med `semanage`

Lad os sige, vi har et bibliotek /webapps/minapp/, der skal indeholde web-indhold. Vi definerer reglen:

semanage fcontext -a -t httpd_sys_content_t "/webapps/minapp(/.*)?"Her betyder -a "add" (tilføj), -t specificerer typen, og udtrykket i citationstegn matcher biblioteket og alt indhold deri.

Trin 2: Anvend den nye politik på det eksisterende system med `restorecon`

Efter at have opdateret journalen, skal vi instruere systemet i at "helbrede" sig selv baseret på de nye oplysninger. Dette gøres med restorecon.

restorecon -Rv /webapps/minapp/-R står for rekursiv (anvend på alt indeni), og -v står for verbose (vis hvad der bliver ændret). Denne kommando gennemgår filerne og retter deres kontekst, så den matcher den permanente politik, vi lige har defineret. Nu er systemet permanent helbredt.

Casestudie: Behandling af en Blokeret Web-Applikation

Lad os se på et reelt scenarie. En udvikler har lagt et nyt PHP-script i /srv/scripts/, som webserveren skal kunne eksekvere. Men brugerne får en "500 Internal Server Error", og i audit-loggen (/var/log/audit/audit.log) ser vi følgende symptom:

type=AVC msg=audit(...): avc: denied { execute } for pid=1234 comm="httpd" name="script.php" ... scontext=system_u:system_r:httpd_t:s0 tcontext=unconfined_u:object_r:default_t:s0 tclass=fileDiagnose:

Loggen er klar: SELinux (scontext=...:httpd_t:...) har nægtet (denied { execute }) webserveren at eksekvere scriptet. Årsagen er, at scriptets målkontekst (tcontext) har typen default_t, som er en generisk og begrænset type. Webserveren forventer en type, der specifikt tillader eksekvering, f.eks. httpd_sys_script_exec_t.

Behandlingsplan:

- Midlertidig lindring for at teste løsningen: Vi bruger

chcontil hurtigt at ændre typen og se, om det virker.

chcon -t httpd_sys_script_exec_t /srv/scripts/script.phpEfter denne kommando virker websiden. Vi har bekræftet diagnosen og fundet den rigtige medicin.

- Permanent kur: Nu gør vi løsningen permanent.

semanage fcontext -a -t httpd_sys_script_exec_t "/srv/scripts(/.*)?"restorecon -Rv /srv/scripts/Nu vil alle nuværende og fremtidige filer i /srv/scripts/ automatisk få den korrekte, eksekverbare kontekst. Patienten er helbredt, og systemets immunsystem er korrekt kalibreret.

Ofte Stillede Spørgsmål (FAQ)

Er det ikke nemmere bare at slå SELinux fra?

At slå SELinux fra svarer til at fjerne hele kroppens immunsystem for at undgå en allergisk reaktion. Selvom det løser det umiddelbare problem, efterlader det systemet fuldstændig sårbart over for reelle trusler som vira, malware og angreb. Den korrekte tilgang er altid at justere og "uddanne" immunsystemet, ikke at fjerne det.

Er det farligt at bruge chcon?

Som med enhver medicinsk procedure skal chcon bruges med omhu og viden. At tildele en forkert kontekst kan potentielt skabe nye sikkerhedshuller. For eksempel, hvis du giver en almindelig tekstfil en eksekverbar kontekst. Brug det med omtanke, og anvend altid princippet om mindste privilegium: Giv kun de nødvendige tilladelser, intet mere.

Hvor ved jeg, hvilken type jeg skal bruge?

At kende den korrekte type er som at vide, hvilken medicin man skal ordinere. Det kræver viden. Du kan undersøge lignende, fungerende filer på dit system, bruge værktøjer som sesearch til at gennemsøge SELinux-politikker, eller konsultere den omfattende dokumentation, der findes for din Linux-distribution. Erfaring og omhyggelig undersøgelse er nøglen.

Afslutningsvis er chcon og dets permanente modstykke, semanage, uundværlige værktøjer for den moderne systemadministrator. Ved at mestre dem kan du gå fra at være en frustreret bruger, der kæmper mod systemet, til at være en kompetent digital læge, der kan diagnosticere og helbrede komplekse sikkerhedsproblemer. At arbejde med SELinux, ikke imod det, er vejen til et robust, stabilt og frem for alt sikkert system.

Hvis du vil læse andre artikler, der ligner Styrk Dit Systems Immunsystem med chcon, kan du besøge kategorien Sundhed.