29/11/2017

Velkommen til en verden, der går langt ud over traditionelle søgemaskiner som Google. Forestil dig en søgemaskine, der ikke indekserer websider, men i stedet kortlægger selve internettets rygrad: de milliarder af enheder, der er tilsluttet det. Dette er essensen af Shodan, et uundværligt værktøj for sikkerhedsforskere, systemadministratorer og it-professionelle. I modsætning til Google, der viser dig indhold, viser Shodan dig enheder – alt fra servere, routere og webkameraer til industrielle kontrolsystemer (ICS) og Internet of Things (IoT) enheder. Denne artikel er din omfattende guide til at mestre Shodan, forstå dets kraftfulde søgefiltre og anvende det etisk og effektivt i dit arbejde.

Hvad er Shodan, og hvordan fungerer det?

Shodan, skabt af John Matherly, fungerer ved konstant at scanne hele internettet. Distribuerede scannere over hele verden vælger tilfældige IP-adresser og tjekker for åbne TCP/UDP-porte. Når en åben port findes, forsøger Shodan at indsamle information fra den tjeneste, der lytter på porten. Denne information kaldes et 'banner'. Et banner kan indeholde en bred vifte af data, såsom serversoftwarens navn og version (f.eks. Apache 2.4.5), operativsystemet, enhedens geografiske placering og endda standard login-oplysninger, hvis enheden er dårligt konfigureret.

Alle disse indsamlede bannere indekseres i en gigantisk, søgbar database. Det er denne database, der giver brugerne mulighed for at stille utroligt specifikke spørgsmål om internetforbundne enheder. Man kan søge på generiske termer som "webcam" eller specifikke produktnavne som "MikroTik RouterOS". Kraften ligger i evnen til at filtrere og indsnævre disse resultater for at finde præcis det, man leder efter.

Shodan vs. Google: En fundamental forskel

For at forstå Shodans unikke værdi er det nyttigt at sammenligne det med en traditionel søgemaskine.

| Funktion | Shodan | |

|---|---|---|

| Primært formål | Indeksering af webindhold (HTML, tekst, billeder) | Indeksering af enheder og tjenester (bannere fra porte) |

| Målgruppe | Den generelle offentlighed | Cybersikkerhedsprofessionelle, netværksadministratorer, forskere |

| Søgeresultat | En liste over relevante websider | En liste over IP-adresser med detaljer om åbne porte og tjenester |

| Typisk brug | At finde information, nyheder, produkter | At finde sårbare enheder, kortlægge et netværks fodaftryk, trusselsanalyse |

Den ultimative guide til Shodan-søgefiltre

En simpel fritekstsøgning i Shodan søger i rå bannerdata. Men for at udnytte platformens fulde potentiale skal du bruge søgefiltre. Disse filtre, ofte omtalt som "Shodan dorks", giver dig mulighed for at bygge komplekse og præcise forespørgsler. Filtre følger formatet filter:værdi. Hvis din værdi indeholder mellemrum, skal den omgives af anførselstegn (f.eks. product:"Apache Tomcat"). Her er en oversigt over de mest essentielle filtre.

Grundlæggende netværks- og geolokationsfiltre

ip:Søger efter en specifik IP-adresse. Eksempel:ip:8.8.8.8net:Søger inden for et specifikt netværksinterval ved hjælp af CIDR-notation. Eksempel:net:192.168.1.0/24port:Finder enheder med en specifik åben port. Flere porte kan adskilles med komma. Eksempel:port:22,80,443country:Begrænser søgningen til et specifikt land ved hjælp af landekoden på to bogstaver. Eksempel:country:DKcity:Begrænser søgningen til en by. Eksempel:city:"København"org:Søger efter navnet på den organisation, der ejer IP-adressen. Eksempel:org:"Google LLC"asn:Søger efter et specifikt Autonomous System Number. Eksempel:asn:AS15169

Produkt- og software-specifikke filtre

Disse filtre er ekstremt nyttige til at finde specifikke teknologier.

product:Finder enheder, der kører en bestemt software eller et bestemt produkt, som Shodan har identificeret. Eksempel:product:"Microsoft IIS"os:Søger efter enheder, der kører et specifikt operativsystem. Eksempel:os:"Windows Server 2019"version:Finder en specifik version af et produkt. Eksempel:product:apache version:2.4.1

HTTP-relaterede filtre

Når Shodan identificerer en webserver, indekserer den yderligere data fra HTTP-svaret.

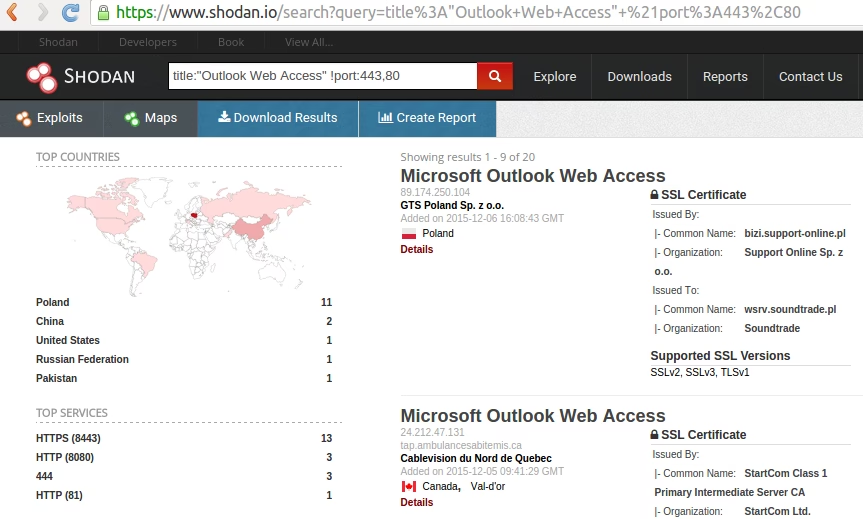

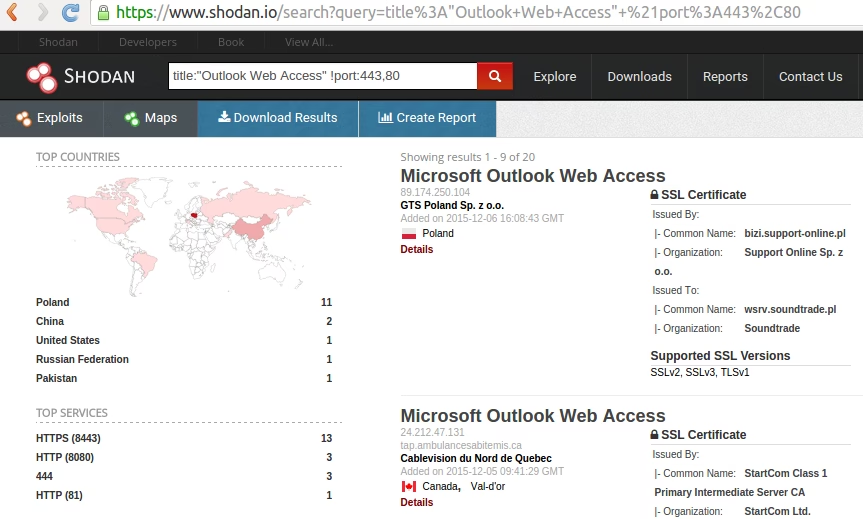

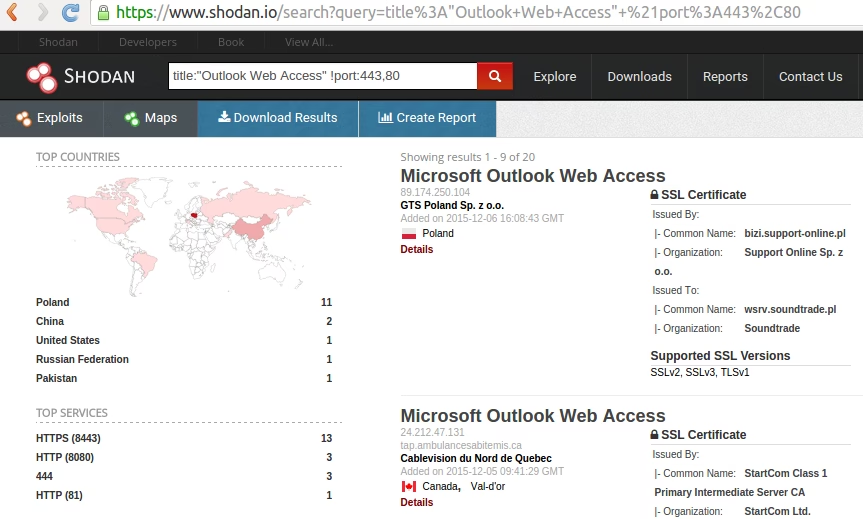

http.html:Søger efter en streng i den fulde HTML-kildekode på en sides startside. Nyttigt til at finde sider med specifik tekst, f.eks. en copyright-meddelelse. Eksempel:http.html:"© 2024 Firma A/S"http.title:Søger efter en specifik tekst i HTML<title>-tagget. Eksempel:http.title:"Login Page"http.component:Finder websider, der bruger en specifik webteknologi eller et framework (f.eks. jQuery, WordPress, React). Eksempel:http.component:wordpresshttp.favicon.hash:Hver hjemmesides favicon (det lille ikon i browserfanen) har en unik hash-værdi. Dette filter kan bruges til at finde alle websteder, der bruger det samme favicon, hvilket kan afsløre relateret infrastruktur. Eksempel:http.favicon.hash:-1118725322

Kombinering af filtre for avancerede søgninger

Shodans sande kraft kommer til udtryk, når du kombinerer flere filtre. Som standard fungerer et mellemrum mellem filtre som et logisk 'AND'.

- AND:

product:apache country:DEfinder Apache-servere i Tyskland. - OR: For visse filtre som

portogcountrykan du bruge et komma til at søge efter flere værdier.port:21,22finder enheder med enten port 21 eller 22 åben. - NOT: Et minustegn (-) foran et filter udelukker resultater, der matcher.

product:openssh -port:22finder OpenSSH-servere, der kører på ikke-standardporte.

Et komplekst eksempel kunne være: port:3389 country:US -org:"Amazon.com". Dette ville finde enheder i USA med RDP (port 3389) åben, men udelukke dem, der hostes af Amazon.

Praktiske anvendelser for sikkerhedsforskere

Shodan er mere end blot et nysgerrigt værktøj; det er en essentiel ressource for sikkerhedsforskere og penetrationstestere.

1. Kortlægning af angrebsflade: Før en penetrationstest kan Shodan bruges til at få et hurtigt overblik over en kundes eksterne aktiver. Ved at søge på kundens netværksintervaller (net:) eller organisationsnavn (org:) kan man identificere åbne porte og eksponerede tjenester, som kunden måske ikke engang var klar over eksisterede.

2. Identificering af sårbare enheder: Ved at søge efter specifikke softwareversioner, der er kendt for at have sårbarheder, kan man hurtigt vurdere omfanget af et potentielt problem på globalt plan. For eksempel kan en søgning efter en forældet version af en bestemt router-firmware afsløre tusindvis af sårbare enheder.

3. Threat Intelligence: Cybersikkerhedsanalytikere bruger Shodan til at spore infrastrukturen for ondsindede aktører. Ved at søge efter produkter, der er kendt for at blive brugt som Command and Control (C2) servere, kan de identificere og overvåge trusselsaktørers kampagner. Eksempler på sådanne søgninger inkluderer product:"cobalt strike beacon" eller product:"metasploit".

4. Opdagelse af ukendte aktiver: Nogle gange er virksomheder ikke klar over alle de websteder eller servere, de ejer. En søgning på en unik streng i HTML-koden, såsom en copyright-meddelelse, kan afsløre glemte eller "skygge-IT"-aktiver, som ikke er korrekt sikret.

Etiske overvejelser og lovlighed

Dette er et afgørende punkt: At bruge Shodan til at søge og indsamle information er generelt lovligt. Informationen, som Shodan indsamler, er offentligt tilgængelig. Det svarer til at gå ned ad en gade og notere, hvilke døre der er åbne. Problemet opstår, når du forsøger at gå ind ad de åbne døre.

Det er ulovligt at tilgå, logge ind på eller på anden måde interagere med et system uden eksplicit tilladelse fra ejeren.

Brug Shodan ansvarligt. Brug det til forskning, til at sikre dine egne netværk eller som en del af en autoriseret sikkerhedstest. Udnyt aldrig den information, du finder, til at kompromittere systemer. Vær etisk. Vær lovlydig. Sikre ansvarligt.

Ofte Stillede Spørgsmål (FAQ)

Hvad er en "Shodan dork"?

Udtrykket "dork" stammer fra "Google dorking", som refererer til at bruge avancerede søgeoperatorer til at finde specifik information, som ikke er let tilgængelig. I Shodan-kontekst er en "Shodan dork" simpelthen et andet ord for et søgefilter eller en kombination af filtre, der bruges til at finde specifikke typer enheder eller konfigurationer.

Er Shodans geolokationsdata altid præcise?

Nej. Shodan estimerer en enheds placering baseret på dens IP-adresse. Selvom dette ofte er korrekt på landeniveau, kan det være upræcist på by- eller gadeniveau. IP-geolokationsdatabaser er ikke perfekte, og man bør ikke stole blindt på disse data for præcis positionering.

Kan jeg bruge Shodan gratis?

Ja, Shodan tilbyder en gratis konto med begrænset funktionalitet. Du kan udføre et begrænset antal søgninger og får færre resultater end betalte brugere. For at få adgang til alle filtre, API-adgang og ubegrænsede resultater kræves et betalt medlemskab, som er en standardinvestering for de fleste cybersikkerhedsprofessionelle.

Hvordan kan jeg beskytte mine enheder mod at blive fundet på Shodan?

Den bedste måde at beskytte sig på er ved at praktisere god sikkerhedshygiejne. Sørg for, at unødvendige porte er lukket af en firewall. Skift standardadgangskoder på alle enheder (routere, kameraer osv.). Hold din software og firmware opdateret for at lappe kendte sårbarheder. Hvis en tjeneste ikke behøver at være tilgængelig fra det offentlige internet, skal den heller ikke være det.

Hvis du vil læse andre artikler, der ligner Mestring af Shodan: Den komplette søgeguide, kan du besøge kategorien Sundhed.