27/09/2002

Forestil dig dit computersystem som en levende organisme. Dets filer og mapper er cellerne, og tilladelsessystemet, som NTFS på en Windows Server, er kroppens immunsystem. Det er designet til at beskytte vitale dele mod uautoriseret adgang og skade. Men hvad sker der, når en behandling, som et PHP-script, ser ud til at omgå dette immunsystem og fjerne en celle, den eksplicit er blevet nægtet adgang til? Dette er et symptom på en dybere, ofte misforstået, systemisk tilstand, som vi vil diagnosticere og behandle i denne artikel.

Mange udviklere har oplevet den forvirrende situation: Et PHP-script, der kører via en Apache-server, kan med succes slette en fil ved hjælp af unlink()-funktionen, selvom filens sikkerhedsindstillinger eksplicit nægter den bruger, som Apache kører under, enhver form for adgang. Det føles kontraintuitivt og som en alvorlig sikkerhedsbrist. Men sandheden er ofte mere nuanceret og ligger begravet i, hvordan filsystemer fundamentalt administrerer operationer.

Symptomerne: Når Systemets Immunsystem Siger Ét, men Gør Noget Andet

Lad os opstille patientens journal for at forstå problemet fuldt ud. Vi har en Windows Server 2008 R2, der fungerer som vært for en Apache 2.2-server, som igen eksekverer PHP 5.4. Apache-tjenesten kører under en specifik bruger, lad os kalde den wwwuser. En fil, deleteme.txt, oprettes på serveren. Derefter konfigureres filens NTFS-tilladelser omhyggeligt for eksplicit at nægte wwwuser 'Fuld kontrol', 'Sletning' og enhver anden form for skriveadgang. Man ville forvente, at ethvert forsøg fra et PHP-script (kørende som wwwuser) på at kalde unlink('deleteme.txt') ville resultere i en 'Permission Denied'-fejl. Men til stor overraskelse slettes filen med succes.

Dette scenarie efterlader os med et presserende spørgsmål: Er immunsystemet (NTFS) kompromitteret, eller overser vi en fundamental mekanisme i, hvordan sletning fungerer? Svaret er sidstnævnte. Problemet ligger ikke i filen selv, men i dens omgivelser.

Diagnosen: Den Oversete Rolle af Forældremappen

Den primære årsag til denne tilsyneladende modsigelse er en fundamental misforståelse af, hvad sletning af en fil indebærer på filsystemniveau. At slette en fil er ikke en handling, der udføres *på* filen, men snarere en handling, der udføres *på den mappe (eller bibliotek), der indeholder filen*.

Tænk på en mappe som et kartotek eller en indholdsfortegnelse. Filerne i mappen er blot poster i denne fortegnelse. Når du sletter en fil, beder du i virkeligheden operativsystemet om at fjerne den pågældende post fra mappens kartotek. Derfor er den afgørende tilladelse ikke, om du har ret til at slette selve filen, men om du har ret til at *ændre indholdet af forældremappen*.

I NTFS-verdenen oversættes dette til 'Skriv' (Write) og 'Slet undermapper og filer' (Delete subfolders and files) tilladelser på selve mappen. Hvis brugeren wwwuser har disse tilladelser på mappen, hvor deleteme.txt ligger, kan den fjerne filens post fra mappens kartotek, uanset hvor restriktive tilladelserne er på selve filen. Filens egne 'Nægt Sletning'-tilladelser forhindrer måske omdøbning eller ændring af selve filens indhold, men de forhindrer ikke, at dens 'eksistens' fjernes fra den overordnede mappes liste.

Dette forklarer, hvorfor unlink() lykkes. PHP-processen, der kører som wwwuser, har tilstrækkelige rettigheder på mappeniveau til at foretage ændringen, hvilket effektivt sletter filen.

Behandlingsplan: Styrkelse af Dit Digitale Forsvar

Nu hvor vi har stillet diagnosen, kan vi ordinere en effektiv behandling. Målet er at konfigurere vores systems 'immunsystem' korrekt for at opnå den ønskede beskyttelse.

Trin 1: Juster Fokus fra Fil til Mappe

Den mest effektive løsning er at flytte dit fokus fra filens individuelle tilladelser til tilladelserne for den mappe, der indeholder den. For at forhindre wwwuser i at slette filer i en bestemt mappe, skal du:

- Højreklikke på mappen og vælge 'Egenskaber' (Properties).

- Gå til fanen 'Sikkerhed' (Security) og klik på 'Avanceret' (Advanced).

- Find brugeren

wwwuserpå listen. Hvis den ikke er der, skal du tilføje den. - Rediger tilladelserne for

wwwuser. Fjern markeringen i 'Skriv' (Write) eller specifikt 'Slet undermapper og filer' (Delete subfolders and files). For den stærkeste beskyttelse kan du eksplicit 'Nægte' (Deny) disse tilladelser. Husk, at en eksplicit 'Nægt' altid tilsidesætter en 'Tillad'.

Ved at fjerne retten til at ændre mappens indhold, forhindrer du effektivt unlink() i at fungere for den pågældende bruger i den pågældende mappe.

Trin 2: En Sammenligning af Tilladelsesstrategier

For at give et klart overblik, er her en tabel, der sammenligner de to tilgange:

| Strategi | Beskrivelse | Effektivitet mod unlink() | Anbefaling |

|---|---|---|---|

| Fil-baseret Nægtelse | Anvender eksplicit 'Nægt Sletning' på den enkelte fil for wwwuser. | Lav. Omgås hvis wwwuser har skrivetilladelser på forældremappen. | Ikke anbefalet som eneste beskyttelse mod sletning. |

| Mappe-baseret Nægtelse | Anvender eksplicit 'Nægt Skrivning' eller 'Nægt Slet undermapper og filer' på forældremappen for wwwuser. | Høj. Blokerer direkte for den handling, unlink() kræver. | Anbefalet metode til at beskytte mapper mod sletning via PHP. |

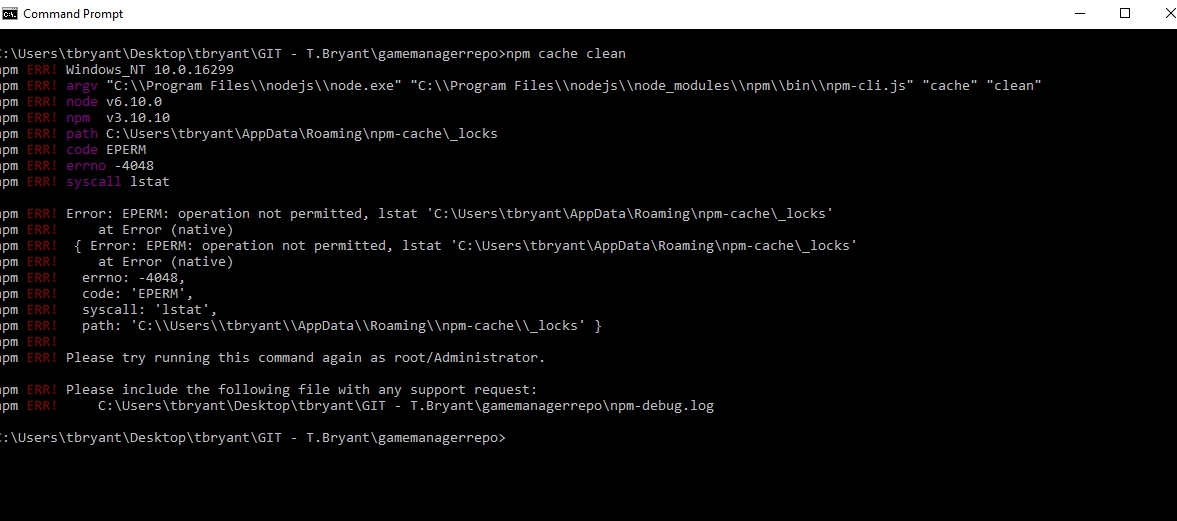

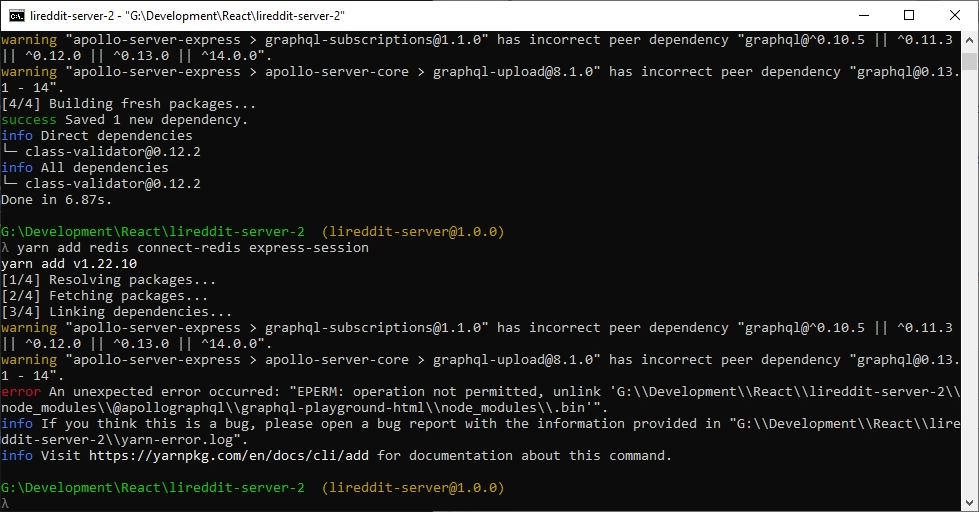

Trin 3: Forståelse af 'EPERM: Operation not permitted'

Et relateret, men anderledes symptom, er fejlen 'EPERM: Operation not permitted'. Denne fejl er mere ligetil. I modsætning til det tavse succes-scenarie, vi har diskuteret, er EPERM en klar indikation fra operativsystemet om, at handlingen er forbudt. De mest almindelige årsager til denne 'sygdom' er:

- Forkert værktøj til opgaven: Man forsøger at bruge

unlink(), som er designet til filer, på en mappe. Det korrekte 'kirurgiske instrument' til at fjerne en tom mappe errmdir(). - Mappen er ikke tom:

rmdir()kan kun fjerne helt tomme mapper. Forsøg på at bruge den på en mappe, der indeholder filer eller andre mapper, vil resultere i en fejl. - Ægte tilladelsesproblem: Dette er den situation, hvor mappetilladelser er korrekt konfigureret til at forhindre sletning, og systemet reagerer som forventet ved at nægte operationen.

Forebyggelse er Bedre end Helbredelse: Principper for Digital Systemsundhed

For at undgå disse forvirrende situationer i fremtiden er det vigtigt at praktisere god digital hygiejne og følge sunde sikkerhedsprincipper.

Princippet om færrest mulige rettigheder: Giv aldrig en bruger, især en systembruger som wwwuser, flere rettigheder end absolut nødvendigt. Hvis et websted ikke behøver at slette filer i en bestemt mappe, skal det ikke have tilladelse til det. Vær proaktiv med at begrænse rettigheder.

Korrekt brug af open_basedir: Som nævnt i den oprindelige problemstilling, er open_basedir i PHP et fremragende værktøj. Det fungerer som en karantænezone, der begrænser, hvilke dele af filsystemet et PHP-script overhovedet kan se. Det forhindrer scripts i at vandre uden for deres tiltænkte område, men det styrer ikke tilladelser *inden for* det tilladte område. Det er derfor, en kombination af open_basedir og korrekte NTFS-tilladelser er afgørende.

Regelmæssige helbredstjek: Gennemgå jævnligt dine fil- og mappetilladelser. Over tid kan nedarvning af tilladelser eller midlertidige ændringer føre til utilsigtede sårbarheder. En periodisk audit er som et årligt lægetjek for dit system.

Ofte Stillede Spørgsmål (OSS) om Digital Systemsundhed

Hvad er den største fejl, folk begår med filtilladelser?

Den største fejl er at antage, at tilladelser på en fil alene styrer alle handlinger relateret til den fil. Som vi har set, er sletning en operation, der primært styres af forældremappens tilladelser. At overse mappens rolle er roden til megen forvirring.

Gælder dette princip også for Linux-systemer?

Ja, absolut. Selvom terminologien er anderledes (f.eks. chmod, ejer/gruppe/andre), er det grundlæggende princip det samme. For at slette en fil på et Linux-system skal du have 'write' (w) tilladelse på den indeholdende mappe, da du ændrer mappens indhold.

Hvordan kan jeg sikkert lade PHP uploade filer, men ikke slette dem?

Dette er et klassisk tilfælde, hvor mappetilladelser er nøglen. Du kan give wwwuser 'Skriv' (Write) tilladelse på en upload-mappe, hvilket tillader oprettelse af nye filer. Men du kan samtidigt eksplicit nægte 'Slet undermapper og filer'. Denne kombination tillader scripts at tilføje filer, men forhindrer dem i at fjerne eksisterende filer.

Hvis du vil læse andre artikler, der ligner PHP's Mystiske Sletning: En Diagnose, kan du besøge kategorien Sundhed.