18/03/2022

I skyggerne af international diplomati og geopolitiske spændinger blev en ny form for krigsførelse født. Operation Olympic Games var ikke en kamp udkæmpet med soldater og bomber, men med kodelinjer og digital præcision. Denne tophemmelige og aldrig officielt anerkendte kampagne, orkestreret af USA og Israel, havde et enkelt, men monumentalt mål: at sabotere Irans atomprogram indefra ved hjælp af verdens mest avancerede cybervåben til dato. Denne operation markerede et vendepunkt og demonstrerede, at fremtidens konflikter kunne udkæmpes og vindes i den digitale arena, langt fra traditionelle slagmarker.

Baggrunden: Frygten for en iransk atombombe

I midten af 2000'erne voksede den internationale bekymring over Irans atomprogram. Vestlige efterretningstjenester, anført af USA og Israel, var overbeviste om, at Iran i hemmelighed arbejdede på at udvikle atomvåben under dække af et civilt energiprogram. Anlægget i Natanz, et stærkt befæstet underjordisk kompleks, var centrum for Irans uranberigelsesindsats – en afgørende proces for at skabe brændstof til både atomkraftværker og atomvåben. Dipl_omatiske løsninger syntes at være slået fejl, og Israel overvejede åbent et konventionelt militærangreb for at ødelægge anlægget. Et sådant angreb ville dog have uoverskuelige konsekvenser for stabiliteten i Mellemøsten. I denne højspændte atmosfære opstod en radikal idé i George W. Bush-administrationen: Hvad nu hvis man kunne neutralisere truslen uden at affyre et eneste skud?

Et hidtil uset samarbejde

Idéen udviklede sig til Operation Olympic Games, et tæt samarbejde mellem amerikanske og israelske efterretningstjenester. USA bragte enorme teknologiske ressourcer og ekspertise fra organer som NSA og United States Strategic Command. Israel, repræsenteret ved den legendariske efterretningsenhed Unit 8200, bidrog med dybdegående og afgørende viden om selve Natanz-anlægget – dets layout, dets drift og dets sårbarheder. Dette partnerskab var essentielt. Amerikanerne havde den tekniske muskelkraft til at udvikle våbnet, mens israelerne havde den specifikke indsigt, der var nødvendig for at sikre, at våbnet ramte sit mål med kirurgisk præcision. For USA var et vellykket cyberangreb også en måde at afholde Israel fra at starte en konventionel krig.

Våbnet: Den sofistikerede Stuxnet-orm

Resultatet af dette samarbejde var et stykke malware så komplekst og avanceret, at det chokerede sikkerhedseksperter verden over, da det senere blev opdaget. Internt kendt som "the bug", blev det offentligt kendt som Stuxnet. Det var ikke en almindelig computervirus. Stuxnet var et digitalt missil, designet til at infiltrere og manipulere industrielle kontrolsystemer (ICS) – specifikt de Siemens-controllere, der styrede de tusindvis af centrifuger i Natanz-anlægget.

Stuxnets genialitet lå i dens dobbeltfunktion:

- Sabotage: Ormen var programmeret til periodisk at få centrifugerne til at spinne ukontrolleret – enten for hurtigt eller for langsomt. Denne subtile manipulation skabte ekstrem fysisk belastning, som over tid fik de skrøbelige maskiner til at gå i stykker.

- Skjulthed: Samtidig med at den udførte sin sabotage, afspillede Stuxnet falske data for de iranske ingeniører. På deres skærme så alt normalt ud. De kunne ikke forstå, hvorfor deres topmoderne udstyr konstant fejlede. Dette skabte forvirring, mistillid til deres egen teknologi og forsinkede programmet markant, uden at de vidste, de var under angreb.

Infiltration og konsekvenser

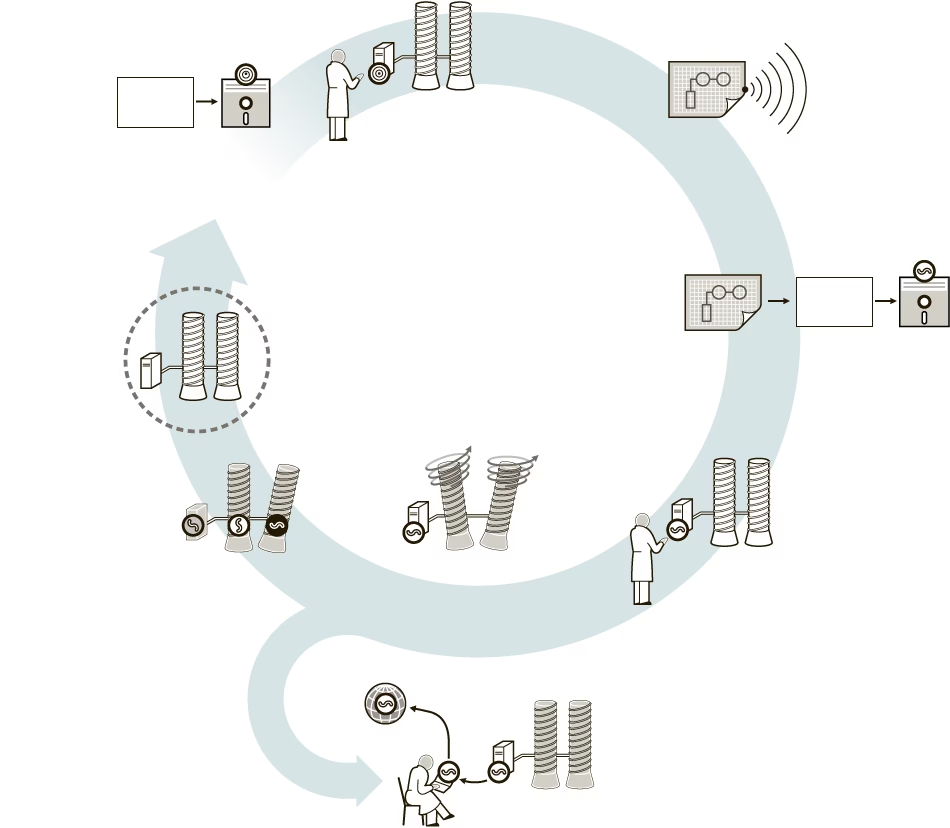

At få Stuxnet ind i det topsikrede og isolerede Natanz-anlæg, der ikke var forbundet til internettet, var en enorm udfordring. Selvom detaljerne stadig er hemmeligholdte, menes det, at en hollandsk ingeniør, Erik van Sabben, der arbejdede for den hollandske efterretningstjeneste på vegne af CIA og Mossad, spillede en nøglerolle i at installere den inficerede software. Da ormen først var inde, begyndte den sit stille, destruktive arbejde. Mellem 2008 og 2010 oplevede iranerne uforklarlige nedbrud, og det anslås, at op mod 1.000 centrifuger blev ødelagt, hvilket satte deres atomprogram flere år tilbage.

Operationen fortsatte og blev endda accelereret under præsident Barack Obama, som så det som et effektivt alternativ til åben krig. Men succesen havde en bagside. En programmeringsfejl i en senere version af Stuxnet fik ormen til at sprede sig ukontrolleret, da en ingeniørs computer blev forbundet til internettet uden for Natanz. Pludselig var verdens mest sofistikerede cybervåben ude i det fri, hvor sikkerhedsfirmaer som Symantec og Kaspersky Lab kunne analysere det. Den hemmelige operation var blevet afsløret for verden.

Sammenligning: Cyberkrigsførelse vs. Konventionel Krig

Operation Olympic Games illustrerer de fundamentale forskelle mellem nye og traditionelle former for konflikt.

| Aspekt | Konventionel Krig (f.eks. et luftangreb) | Cyberkrigsførelse (f.eks. Stuxnet) |

|---|---|---|

| Synlighed | Meget synlig, umulig at benægte | Usynlig, designet til at kunne benægtes |

| Menneskelige omkostninger | Høj risiko for tab af menneskeliv | Ingen direkte tab af menneskeliv |

| Kollateral skade | Stor risiko for ødelæggelse af civil infrastruktur | Målrettet mod specifikke systemer, men risiko for ukontrolleret spredning |

| Eskalationsrisiko | Høj risiko for fuldskala krig | Lavere umiddelbar risiko, men skaber farlig præcedens |

| Omkostninger | Ekstremt dyrt (fly, bomber, logistik) | Dyrt at udvikle, men billigt at implementere |

Arven efter Operation Olympic Games

Afsløringen af Stuxnet åbnede Pandoras æske. Operationen beviste ikke kun, at cyberkrigsførelse var muligt, men den legitimerede det også som et værktøj i international politik. Hvis USA og Israel kunne gøre det, kunne andre nationer også. Dette startede et globalt digitalt våbenkapløb. Efterfølgende undersøgelser afslørede, at Stuxnet kun var en del af en større kampagne, som også inkluderede anden malware som Flame, designet til spionage. Dokumentarfilmen Zero Days hævder endda, at det hele var en del af en endnu større, planlagt operation ved navn "Nitro Zeus", som havde til formål at lamme hele Irans infrastruktur i tilfælde af en åben konflikt.

Operation Olympic Games er et skelsættende øjeblik i moderne historie. Det er historien om, hvordan kode blev et våben, og hvordan en hemmelig operation i det skjulte omdefinerede reglerne for international konflikt for altid.

Ofte Stillede Spørgsmål (FAQ)

Hvad var formålet med Operation Olympic Games?

Hovedformålet var at forsinke og sabotere Irans atomprogram for at forhindre dem i at udvikle atomvåben. Det var et forsøg på at opnå et militært mål uden at skulle ty til et konventionelt militærangreb, som kunne have destabiliseret hele regionen.

Hvem stod bag operationen?

Selvom det aldrig er blevet officielt bekræftet, peger alt på et tæt samarbejde mellem efterretningstjenester i USA (såsom NSA) og Israel (såsom Unit 8200).

Var Stuxnet den eneste del af operationen?

Nej, Stuxnet var den mest kendte og destruktive del, men efterfølgende afsløringer har vist, at anden malware, som f.eks. Flame, også blev brugt til spionage og dataindsamling som en del af den bredere kampagne mod Iran.

Hvad er de langsigtede konsekvenser?

Den største konsekvens er, at operationen satte en ny standard for statsstøttet cyberkrigsførelse. Den demonstrerede, at det er muligt at forårsage fysisk ødelæggelse via digital kode, hvilket har ført til et globalt oprustningskapløb inden for cybervåben.

Hvis du vil læse andre artikler, der ligner Operation Olympic Games: En ny æra for krigsførelse, kan du besøge kategorien Teknologi.