03/07/2006

I nutidens komplekse digitale landskab er det afgørende for enhver organisation at have fuld kontrol og gennemsigtighed over de operationer, der udføres på tværs af deres systemer. Uden en systematisk tilgang til overvågning og styring kan virksomheder udsætte sig selv for sikkerhedsrisici, datatab og ineffektiv drift. To af de mest fundamentale værktøjer i denne sammenhæng er revisionslogs og operationelle tjeklister. Mens en revisionslog giver et reaktivt, detaljeret overblik over, hvad der er sket, tilbyder en tjekliste en proaktiv ramme for at sikre, at opgaver udføres korrekt og konsekvent. Denne artikel vil dykke ned i begge koncepter og give dig den viden, du har brug for, til at styrke din organisations digitale rygrad.

Hvad er en revisionslog, og hvorfor er den essentiel?

En revisionslog (audit log) er en kronologisk og uforanderlig registrering af hændelser og handlinger, der forekommer inden for et it-system, en applikation eller en platform. Hver post i loggen indeholder typisk information om, hvad der skete, hvem der udførte handlingen, hvornår det skete, og resultatet af handlingen. Denne detaljerede sporing er uvurderlig af flere årsager:

- Sikkerhed: Ved at overvåge revisionslogs kan sikkerhedsteams hurtigt opdage mistænkelig adfærd, såsom uautoriserede adgangsforsøg, eskalering af privilegier eller usædvanlige dataeksportaktiviteter. Det er en fundamental del af enhver strategi for trusselsdetektion og respons.

- Compliance: Mange brancher og lovgivninger, såsom GDPR, kræver, at organisationer kan dokumentere, hvordan data tilgås og behandles. En revisionslog er et direkte bevis på, at organisationen overholder disse krav og kan være afgørende under en revision.

- Fejlfinding: Når noget går galt – en rapport viser forkerte data, en konfiguration fejler, eller data bliver slettet ved en fejl – er revisionsloggen ofte det første sted, administratorer kigger. Den kan hjælpe med at spore den nøjagtige sekvens af hændelser, der førte til problemet, hvilket drastisk reducerer tiden til fejlfinding.

- Operationel indsigt: Ved at analysere logdata kan man få indsigt i, hvordan systemerne bliver brugt, identificere flaskehalse og optimere processer for bedre ydeevne og brugeroplevelse.

Et kig på typiske operationer i en revisionslog

Omfanget af operationer, der kan spores i en moderne dataplatform som Microsoft Fabric, er enormt. Disse handlinger spænder fra simple brugerinteraktioner til komplekse administrative konfigurationer. For at give et klart billede kan vi opdele dem i logiske kategorier. Nedenstående tabel viser eksempler på operationer, der ofte findes i revisionslogs, inspireret af de mange muligheder i avancerede systemer.

| Kategori | Eksempler på Operationer | Beskrivelse |

|---|---|---|

| Bruger- & Adgangsstyring | AddGroupMembers, UpdateWorkspaceAccess, CreateServicePrincipalProfile | Handlinger relateret til tildeling og ændring af brugerrettigheder i arbejdsområder, grupper og applikationer. |

| Datahåndtering | CreateDataset, DeleteDatasetRows, RefreshDataset, CopyBlob | Alle operationer, der involverer oprettelse, ændring, sletning eller opdatering af datasæt, tabeller og filer. |

| Rapportering & Visualisering | CreateReport, ViewReport, ExportReport, ShareDashboard | Aktiviteter, der vedrører interaktion med rapporter og dashboards, herunder visning, eksport og deling. |

| Sikkerhed & Compliance | SensitivityLabelApplied, UpdateTenantDlpPolicies, GenerateEmbedToken | Handlinger, der har direkte indflydelse på datasikkerhed, såsom anvendelse af følsomhedsetiketter og opdatering af politikker for datatab. |

| Administration & Konfiguration | UpdateCapacityAdmins, CreateGateway, UpdateAdminFeatureSwitch | Systemdækkende administrative handlinger, herunder styring af kapaciteter, gateways og globale indstillinger. |

Denne tabel er blot et lille udsnit. En fuld revisionslog kan indeholde hundredvis af unikke operationstyper, hvilket understreger behovet for effektive værktøjer til at filtrere, søge og analysere disse data.

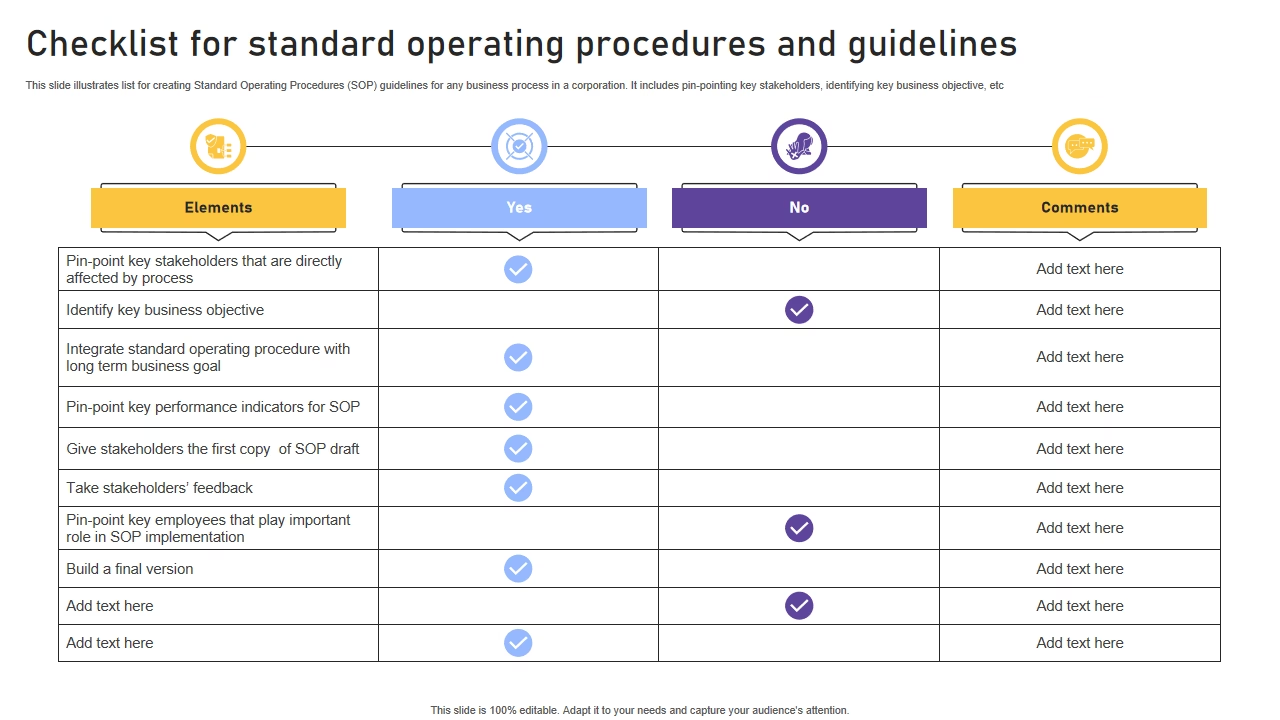

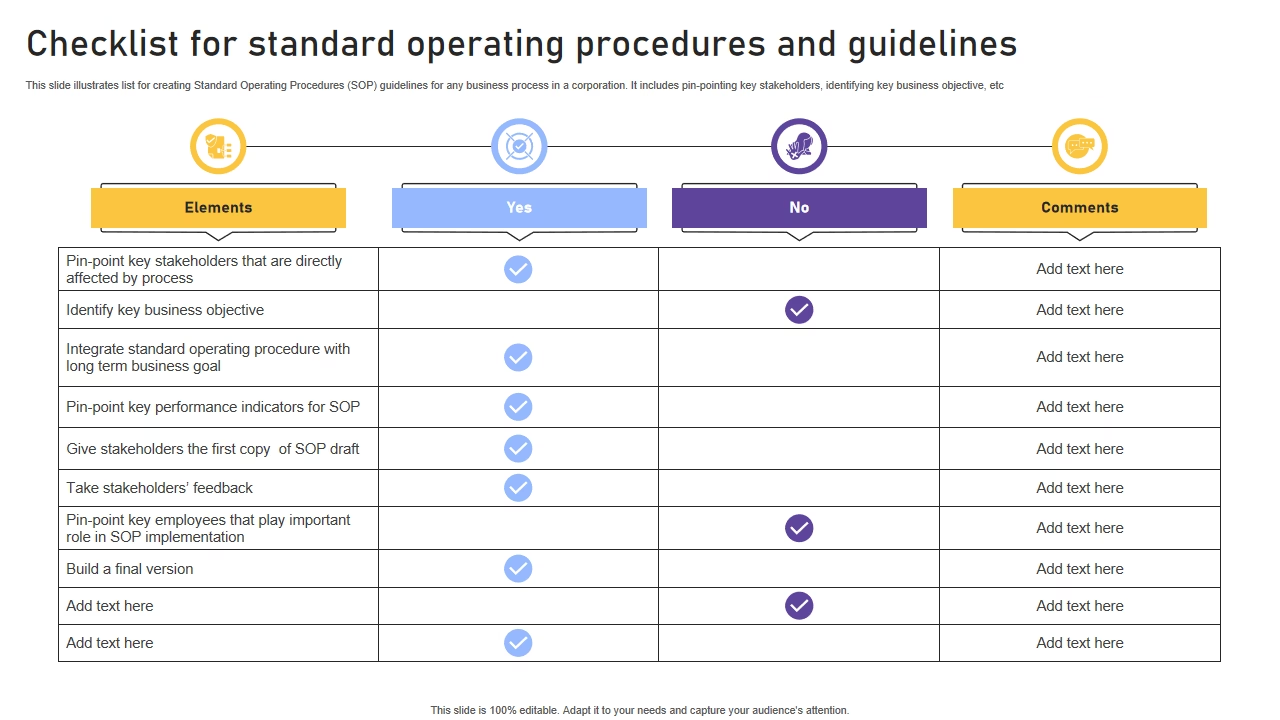

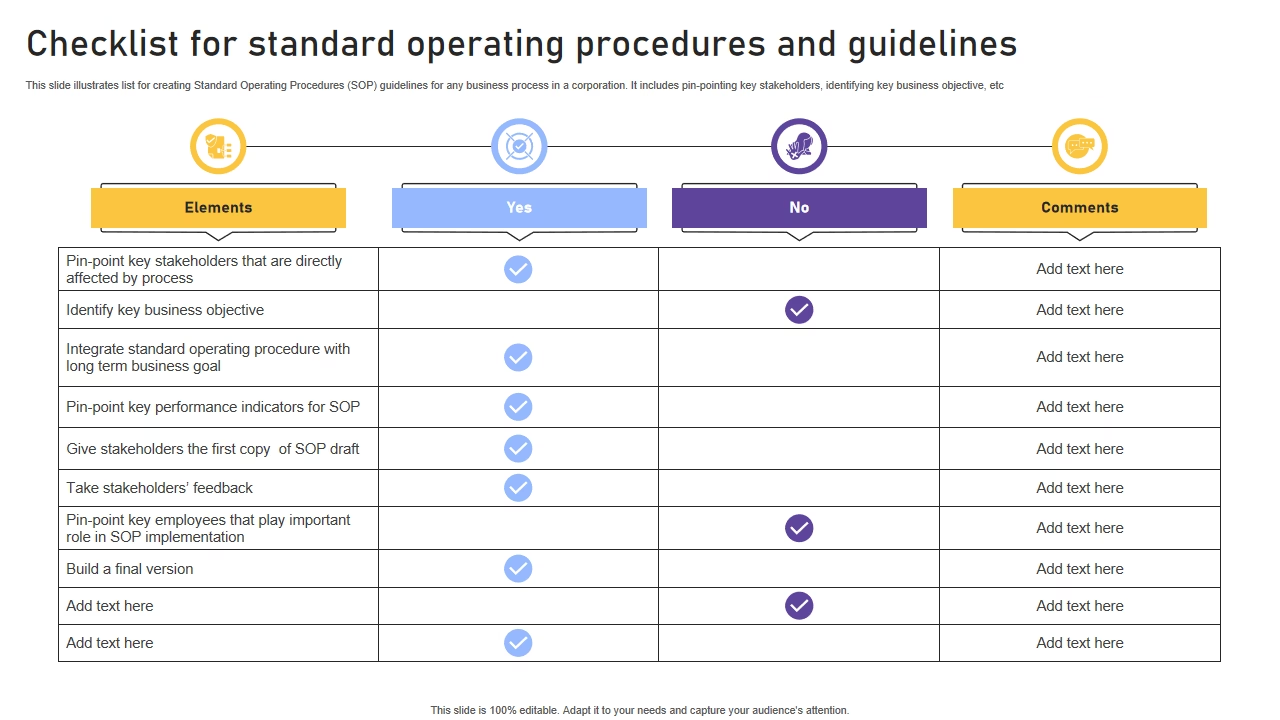

Operationelle tjeklister: Vejen til konsekvent drift

Mens revisionslogs hjælper os med at forstå fortiden, hjælper operationelle tjeklister os med at forme fremtiden. En tjekliste er et simpelt, men utroligt kraftfuldt værktøj til at sikre, at komplekse eller gentagne opgaver udføres korrekt hver gang. Ved at nedbryde en proces i en række konkrete trin minimeres risikoen for menneskelige fejl, og der opnås en høj grad af standardisering. At skabe en effektiv tjekliste kræver dog en gennemtænkt proces.

5 trin til at skrive den perfekte operationelle tjekliste

- Undersøg forretningsdriften: Før du skriver et eneste ord, skal du have en dyb forståelse for den proces, tjeklisten skal dække. Tal med de medarbejdere, der udfører opgaven dagligt. Hvad er de kritiske trin? Hvor opstår der oftest fejl? God research er fundamentet for en brugbar tjekliste.

- Kend din målgruppe: Sproget og detaljeringsgraden i tjeklisten skal tilpasses brugeren. Hvis tjeklisten er til en teknisk ekspert, kan du bruge fagjargon. Hvis den er til en ny medarbejder, skal hvert trin forklares i et klart og enkelt sprog uden at efterlade plads til fortolkning.

- Udform standardiserede driftsprocedurer (SOP): For mere komplekse operationer kan det være en fordel at nedbryde dem i mindre, håndterbare handlinger. Dette gør det lettere for medarbejderen at følge processen trin for trin og sikrer, at ingen kritiske detaljer overses. Hvert punkt på listen bør være en klar, handlingsorienteret instruktion.

- Brug en ensartet stil: Visuelt rod kan være distraherende. Hold formateringen enkel og konsekvent. Brug den samme skrifttype, klare overskrifter og en logisk opbygning. Målet er, at brugerens fokus er på indholdet, ikke på at afkode et forvirrende layout.

- Læs grundig korrektur: En tjekliste med fejl eller tvetydigheder kan gøre mere skade end gavn. Gennemgå tjeklisten flere gange, og få gerne en kollega til at teste den i praksis, før den rulles ud. Dette sikrer, at den er præcis, let at forstå og dækker alle nødvendige trin.

Ofte Stillede Spørgsmål (OSS)

Hvor ofte skal jeg gennemgå mine revisionslogfiler?

Frekvensen afhænger af din organisations risikoprofil og compliance-krav. For kritiske systemer anbefales daglig eller endda realtidsovervågning ved hjælp af automatiserede alarmer for mistænkelig aktivitet. For mindre kritiske systemer kan en ugentlig eller månedlig gennemgang være tilstrækkelig. Det vigtigste er at have en fast procedure.

Hvad er den primære forskel på en revisionslog og en operationel tjekliste?

Den primære forskel ligger i deres formål og tidsmæssige orientering. En revisionslog er reaktiv; den dokumenterer hændelser, der allerede har fundet sted. En operationel tjekliste er proaktiv; den er en guide til at udføre en opgave korrekt i fremtiden for at sikre et bestemt resultat og minimere fejl.

Kan jeg automatisere overvågningen af revisionslogfiler?

Ja, absolut. De fleste moderne platforme tilbyder API'er, der gør det muligt at integrere logdata med SIEM-systemer (Security Information and Event Management) eller andre overvågningsværktøjer. Dette giver mulighed for at opsætte automatiske alarmer for specifikke hændelser, hvilket er afgørende for en effektiv sikkerhed.

Er tjeklister kun relevante for tekniske opgaver?

Nej, slet ikke. Principperne bag en god tjekliste er universelle. De bruges med stor succes i brancher som luftfart (pre-flight checklists), sundhedsvæsenet (kirurgiske sikkerhedstjeklister) og restaurationsbranchen (daglige åbnings- og lukningsprocedurer). Uanset om det handler om at konfigurere en server eller sikre, at en restaurant er ren, bringer tjeklister struktur og pålidelighed.

Sammenfattende udgør revisionslogs og operationelle tjeklister et stærkt makkerpar for enhver organisation, der tager sin drift og datasikkerhed alvorligt. Ved at kombinere reaktiv indsigt fra logs med proaktiv styring via tjeklister kan du skabe et mere robust, sikkert og effektivt digitalt miljø.

Hvis du vil læse andre artikler, der ligner Revisionslogs og Tjeklister: Din Guide til Drift, kan du besøge kategorien Teknologi.