08/08/2022

At forstå, hvilke enheder der er på dit netværk, er et grundlæggende skridt inden for både systemadministration og cybersikkerhed. Et af de mest kraftfulde værktøjer til denne opgave er Nmap (Network Mapper), og en af dens mest værdsatte funktioner er dens evne til at detektere operativsystemet (OS) på en fjerntilsluttet enhed. Denne proces, kendt som OS-fingeraftryk, giver et værdifuldt indblik i et netværks sammensætning, potentielle sårbarheder og generelle sikkerhedsposture. Uanset om du er en systemadministrator, der laver en inventarliste, eller en penetrationstester, der udfører rekognoscering, er det afgørende at mestre Nmaps OS-detektionsfunktioner.

Hvordan fungerer Nmap OS-detektion?

Nmaps evne til at identificere et fjernoperativsystem er ikke magi, men en avanceret teknisk proces kendt som TCP/IP-stack-fingeraftryk. Hvert operativsystem (Windows, Linux, macOS, etc.) implementerer TCP/IP-protokolstakken på en lidt forskellig måde. Disse små forskelle, eller særheder, i hvordan de reagerer på uventede eller specielt udformede netværkspakker, skaber et unikt "fingeraftryk".

Nmap udnytter dette ved at sende en række omhyggeligt udformede TCP-, UDP- og ICMP-pakker til målmaskinen. Herefter analyserer den svarene – eller manglen på samme. Nogle af de faktorer, den undersøger, inkluderer:

- TCP ISN (Initial Sequence Number) sampling: Mønstre i de indledende sekvensnumre.

- TCP-options: Hvilke TCP-options der understøttes, og i hvilken rækkefølge.

- IP ID sampling: Hvordan IP-identifikationsnummeret stiger.

- Svar på lukkede porte: Hvordan systemet reagerer på pakker sendt til en lukket port.

Nmap sammenligner derefter den indsamlede information med sin omfattende database, nmap-os-db, som indeholder tusindvis af kendte fingeraftryk fra forskellige operativsystemer og enhedsversioner. Baseret på den bedste match giver Nmap et kvalificeret gæt på, hvilket OS der kører på målet.

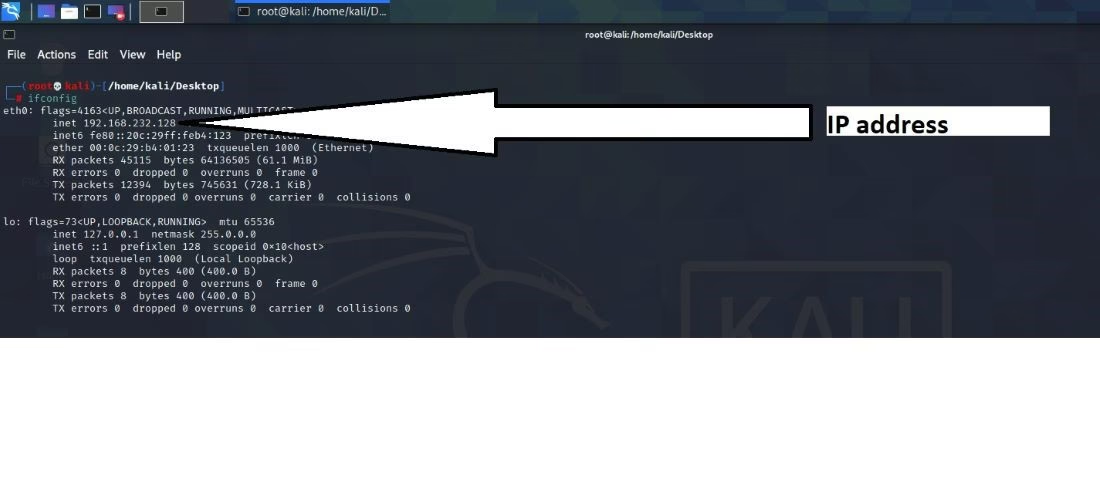

Grundlæggende kommando til OS-detektion

Den mest basale kommando til at udføre en OS-detektion med Nmap er enkel. Du skal bruge -O flaget (stort O, ikke tallet nul).

sudo nmap -O <mål-IP eller værtsnavn>

For eksempel, for at scanne en enhed med IP-adressen 192.168.1.1, ville kommandoen være:

sudo nmap -O 192.168.1.1

Det er vigtigt at bemærke, at OS-detektion kræver root- eller administratorrettigheder (derfor sudo på Linux/macOS). Dette skyldes, at Nmap skal oprette og sende "rå" netværkspakker, hvilket er en privilegeret handling, som almindelige brugere ikke har tilladelse til.

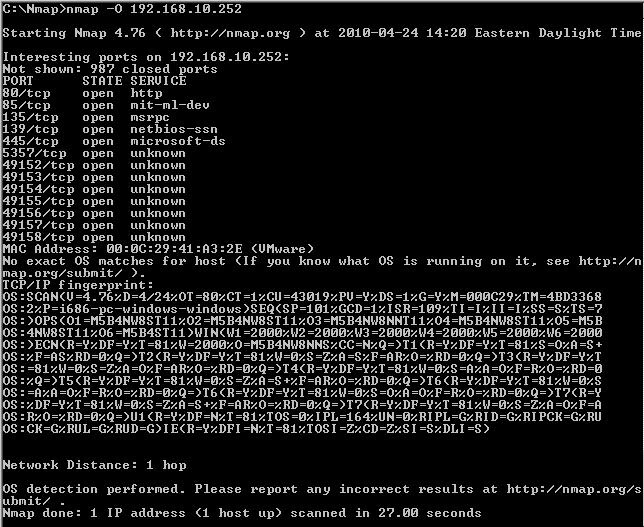

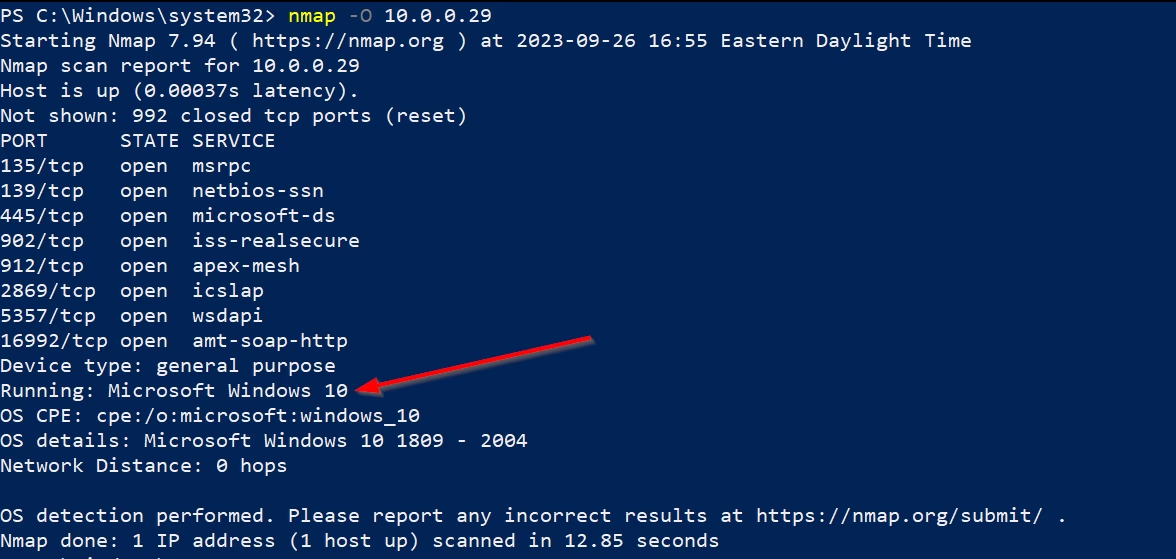

Fortolkning af resultaterne: Nøjagtighed og tillidsniveauer

Efter en vellykket scanning vil Nmap præsentere sine resultater. Det er dog sjældent, at Nmap kan sige med 100% sikkerhed, hvilket OS der kører. I stedet giver den ofte et estimat med et tillidsniveau i procent.

Et typisk output kan se sådan ud:

Device type: general purpose

Running: Linux 4.X|5.X

OS CPE: cpe:/o:linux:linux_kernel:4.15

OS details: Linux 4.15 - 5.8

Aggressive OS guesses: Linux 5.3 - 5.4 (98%), Linux 4.15 (95%)

Her kan vi se flere vigtige oplysninger:

- Device type: En generel klassifikation af enheden (f.eks. router, switch, generel formålscomputer).

- Running: Et bredt gæt på operativsystemfamilien og kerneversionen.

- OS details: Et mere specifikt gæt på OS-versionen.

- Aggressive OS guesses: Nmaps bedste gæt med tilhørende tillidsprocenter. En procent på 98% indikerer en meget høj grad af sikkerhed.

For at OS-detektion kan fungere effektivt, skal Nmap kunne finde mindst én åben og én lukket port på målmaskinen. Hvis alle porte er filtrerede (f.eks. af en firewall), vil Nmap ikke kunne indsamle nok data til at lave et pålideligt gæt.

Forbedring af detektionens nøjagtighed

Selvom -O er standarden, er der andre flag og teknikker, der kan forbedre nøjagtigheden eller give flere oplysninger, når standardmetoden fejler.

Kombinering med service-version detektion (-sV)

En af de mest effektive måder at bekræfte et OS-gæt på er ved at kombinere det med service-version detektion (-sV). Åbne porte med kørende tjenester afslører ofte en masse om det underliggende system. For eksempel er en specifik version af Microsoft IIS-webserveren stærkt knyttet til en bestemt Windows Server-version.

sudo nmap -O -sV 192.168.1.1

Outputtet fra denne kommando vil ikke kun indeholde OS-gæt, men også detaljerede oplysninger om de tjenester, der kører på de åbne porte, hvilket giver et meget mere komplet billede.

Aggressiv scanning (-A)

For en alt-i-en-tilgang kan du bruge -A flaget. Dette aktiverer en aggressiv scanning, der inkluderer OS-detektion (-O), version-detektion (-sV), script-scanning (-sC) og traceroute (--traceroute). Dette er en meget støjende, men også meget informativ scanning.

sudo nmap -A 192.168.1.1

Dette er ofte det foretrukne valg under en penetrationstest, da det indsamler en maksimal mængde information med en enkelt kommando.

Når Nmap er usikker: --osscan-guess

Hvis Nmap har svært ved at identificere et OS, kan du tvinge den til at være mere aggressiv i sine gæt med --osscan-guess eller dens alias --fuzzy. Dette vil få Nmap til at rapportere selv meget svage matches. Resultaterne kan være mindre pålidelige, men det kan være bedre end ingenting, hvis du er helt på bar bund.

sudo nmap -O --osscan-guess 192.168.1.1

Sammenligning af OS-detektionsmetoder

Her er en tabel, der sammenligner de forskellige tilgange til OS-detektion i Nmap.

| Kommando | Beskrivelse | Fordele | Ulemper |

|---|---|---|---|

nmap -O <mål> | Standard OS-detektion. | Relativt hurtig og fokuseret. God som udgangspunkt. | Kan fejle ved stærke firewalls. Mindre præcis uden service-info. |

nmap -O -sV <mål> | Kombinerer OS-detektion med service-version detektion. | Meget mere præcis. Service-bannere bekræfter ofte OS-gæt. | Langsommere end en ren OS-scanning. |

nmap -A <mål> | Aggressiv scanning, der inkluderer OS-detektion og meget mere. | Giver den mest omfattende information med en enkelt kommando. | Meget langsom og "støjende". Let at opdage af Intrusion Detection Systems (IDS). |

nmap -O --osscan-guess <mål> | Tvinger Nmap til at gætte, selv ved svage matches. | Kan give et resultat, hvor standardmetoden giver op. | Resultaterne er mindre pålidelige og skal tages med et gran salt. |

Ofte Stillede Spørgsmål (FAQ)

Er Nmap OS-detektion altid 100% nøjagtig?

Nej, absolut ikke. Det er et højt kvalificeret gæt baseret på sandsynligheder. Faktorer som firewalls, Intrusion Prevention Systems (IPS), NAT-enheder og usædvanlige netværkskonfigurationer kan alle forstyrre Nmaps prober og føre til unøjagtige resultater. Brug altid resultaterne som en stærk indikation, men verificer dem om muligt med andre metoder.

Hvorfor kræver OS-detektion sudo eller administratorrettigheder?

Processen med OS-fingeraftryk kræver, at Nmap kan oprette og sende specielt udformede "rå" netværkspakker. At sende rå pakker er en privilegeret handling på de fleste operativsystemer, da det kan misbruges til at forstyrre netværkstrafik. Derfor skal Nmap køre med forhøjede rettigheder for at få adgang til disse funktioner.

Hvad gør jeg, hvis Nmap ikke kan identificere et operativsystem?

Hvis en -O scanning returnerer "Too many fingerprints match this host..." eller slet ikke kan give et gæt, kan du prøve følgende: Kør en service-version scanning (-sV) og se på de returnerede service-bannere. En Apache-server på Linux vil have et andet banner end en IIS-server på Windows. Undersøg åbne porte for kendte OS-specifikke tjenester (f.eks. port 3389 for Windows Remote Desktop).

Er det lovligt at bruge Nmap til at scanne netværk?

Dette er et meget vigtigt spørgsmål. At bruge Nmap er fuldt ud lovligt. Hvordan du bruger det, afgør lovligheden. At scanne dine egne netværk eller netværk, som du har eksplicit, skriftlig tilladelse til at scanne, er lovligt og en almindelig praksis. At scanne en virksomheds, organisations eller privatpersons netværk uden tilladelse kan betragtes som uautoriseret adgang og er ulovligt i de fleste jurisdiktioner. Brug altid Nmap ansvarligt og etisk.

Konklusion

Nmaps OS-detektionsfunktion er et uundværligt værktøj for enhver, der arbejder med netværk. Det giver et hurtigt og ofte overraskende præcist billede af de enheder, der udgør et netværks økosystem. Ved at forstå, hvordan det virker, hvordan man fortolker resultaterne, og hvordan man forfiner sine scanninger, kan man omdanne rå netværksdata til handlingsorienteret indsigt. Uanset om formålet er at forbedre sikkerheden, administrere aktiver eller afdække sårbarheder, er det at mestre nmap -O en fundamental færdighed.

Hvis du vil læse andre artikler, der ligner Nmap OS-detektion: Din guide til system-ID, kan du besøge kategorien Sundhed.