04/02/2022

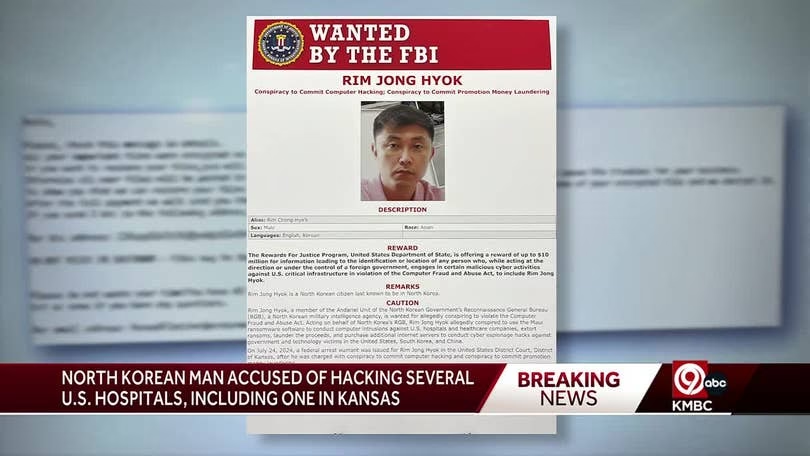

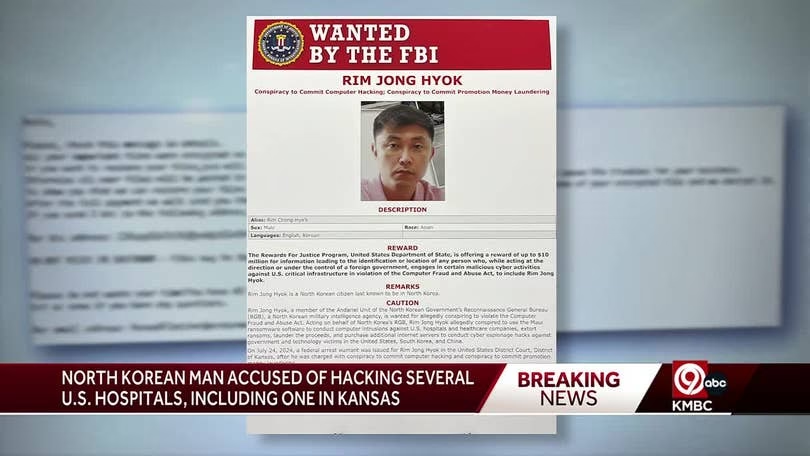

I en verden, hvor hospitaler er synonyme med helbredelse og sikkerhed, har en ny og usynlig fare sneget sig ind ad de digitale bagdøre. Denne fare er ransomware, en type ondsindet software, der låser computersystemer og holder data som gidsler, indtil en løsesum er betalt. For nylig blev Kansas Heart Hospital i Wichita et offer for netop sådan et angreb, og deres oplevelse er en skræmmende påmindelse om, at selv når man betaler afpresserne, er mareridtet ikke nødvendigvis forbi.

Et angreb i hjertet af sundhedsvæsenet

Angrebet ramte hospitalet en onsdag og skabte øjeblikkeligt kaos. Filer blev utilgængelige, og driften blev forstyrret. Hospitalets præsident, Dr. Greg Duick, beskrev situationen på en måde, som alle kan forstå: “Det ville være som om, du arbejder på din computer, og pludselig siger din computer, undskyld, kan ikke hjælpe dig længere. Det spredte sig i hele institutionen.” Denne simple beskrivelse dækker over en kompleks og lammende digital belejring.

Presset for at genoprette normal drift og sikre patientplejen var enormt. Hospitalets ledelse stod over for et dilemma, som ingen ønsker at stå i: Skal man forhandle med kriminelle? Efter overvejelser besluttede de at betale en løsesum. Dr. Duick nægtede at oplyse det præcise beløb, men kaldte det “et lille beløb”. Håbet var, at denne betaling ville være en hurtig løsning på et akut problem.

Afpresningens anden bølge

Desværre levede hackerne ikke op til deres del af den lyssky aftale. Efter at have modtaget betalingen, returnerede de ikke fuld adgang til hospitalets filer. I stedet gjorde de det utænkelige: De krævede endnu en løsesum. Denne gang var beskeden fra hospitalet dog klar. De nægtede at betale igen, da det ikke længere var “en klog manøvre eller strategi”.

Denne hændelse belyser en af de største farer ved at betale løsesummer. Der er absolut ingen garanti for, at de kriminelle vil holde deres ord. Ved at betale signalerer man, at man er et villigt offer, hvilket kan opmuntre til yderligere afpresning. Kansas Heart Hospitals oplevelse tjener som en advarsel til andre organisationer: Betaling er ikke en sikker vej ud af krisen.

Patientdata og beredskabsplaner

Midt i krisen var den største bekymring naturligvis patienternes sikkerhed og data. Dr. Duick forsikrede offentligheden om, at “patientinformation aldrig var i fare, og vi tog forholdsregler for at sikre, at den ikke ville blive det.” Han hævdede også, at patientbehandlingen aldrig blev påvirket, i modsætning til andre hospitalsangreb, hvor patienter måtte omdirigeres, og personalet måtte vende tilbage til pen og papir.

Hospitalet hævdede at have en “plan” for denne type angreb, som blev implementeret med det samme. Men det faktum, at de følte sig nødsaget til at betale løsesummen i første omgang, rejser spørgsmål om planens effektivitet. En robust beredskabsplan bør omfatte regelmæssige, isolerede backups (air-gapped), der gør det muligt at gendanne systemer uden at skulle betale kriminelle. Hændelsen har ifølge Dr. Duick hjulpet hospitalet med at “styrke sit svar på fremtidige hackere”, hvilket forhåbentlig inkluderer en revurdering af deres backup-strategi.

Hvorfor hospitaler er et primært mål

Hospitaler og sundhedsorganisationer er blevet et yndet mål for cyberkriminelle af flere årsager. De opbevarer enorme mængder følsomme personoplysninger (patientjournaler, personnumre, forsikringsoplysninger), som kan sælges på det sorte marked. Endnu vigtigere er det, at deres drift er kritisk. Et nedbrud kan bogstaveligt talt koste liv, hvilket skaber et enormt pres for at få systemerne online igen så hurtigt som muligt – og gør dem mere tilbøjelige til at betale en løsesum.

Ifølge Microsoft er USA det land i verden, der er hårdest ramt af ransomware, hvilket understreger truslens omfang. Eksperter inden for cybersikkerhed advarer om, at dette kun er begyndelsen. De kriminelle er ofte organiserede grupper i udlandet, som systematisk leder efter “lavthængende frugt” – organisationer med utilstrækkelig sikkerhed.

Tabel: At betale eller ikke betale?

Beslutningen om at betale en løsesum er kompleks. Her er en sammenligning af de opfattede fordele og de reelle ulemper.

| Fordele ved at betale (opfattet) | Ulemper ved at betale (reel) |

|---|---|

| Mulig hurtig genoprettelse af adgang til data. | Ingen garanti for at få data tilbage, som Kansas-sagen viser. |

| Kan virke som den billigste og hurtigste løsning. | Risiko for yderligere krav om løsesum. |

| Undgåelse af at data lækkes offentligt (doxxing). | Finansierer kriminelle netværk og opmuntrer til flere angreb. |

| Mindre forstyrrelse af driften. | Markeret som et villigt mål for fremtidige angreb. |

Forebyggelse: Den bedste medicin mod ransomware

Mens historier som den fra Kansas kan virke nedslående, er der effektive måder at beskytte sig på. Forebyggelse er langt at foretrække frem for at skulle håndtere konsekvenserne af et vellykket angreb. Nøglestrategier omfatter:

- Regelmæssige og isolerede backups: Den vigtigste forsvarslinje. Backups skal opbevares offline eller på et separat netværk (air-gapped), så de ikke kan krypteres sammen med resten af systemet.

- Medarbejdertræning: Mange angreb starter med en enkelt medarbejder, der klikker på et ondsindet link i en phishing-e-mail. Løbende træning i at genkende og rapportere mistænkelige e-mails er afgørende.

- Systemopdateringer: Hold al software, især operativsystemer og antivirusprogrammer, konstant opdateret for at lukke kendte sikkerhedshuller.

- Segmentering af netværk: Opdel netværket i mindre, isolerede zoner. Hvis én del kompromitteres, kan det forhindre angrebet i at sprede sig til hele systemet.

- En testet nødplan: Hav en detaljeret plan for, hvad der skal gøres i tilfælde af et angreb, og test den regelmæssigt. Hvem skal kontaktes? Hvordan gendannes data fra backup? Hvordan kommunikeres der internt og eksternt?

Ofte Stillede Spørgsmål (FAQ)

Hvad er ransomware?

Ransomware er en type malware (ondsindet software), der krypterer filer på en computer eller et netværk. Angriberne kræver derefter en løsesum, typisk i kryptovaluta, for at udlevere den dekrypteringsnøgle, der kan låse filerne op.

Betalte Kansas Heart Hospital løsesummen?

Ja, hospitalet bekræftede, at de betalte et “lille beløb” til hackerne i et forsøg på at genvinde adgang til deres filer.

Fik hospitalet deres data tilbage efter at have betalt?

Nej, de fik ikke fuld adgang tilbage. I stedet krævede hackerne endnu en betaling, hvilket hospitalet nægtede.

Hvordan kan hospitaler bedst beskytte sig mod ransomware?

Den mest effektive beskyttelse er en kombination af teknologiske foranstaltninger og menneskelig bevidsthed. Dette inkluderer isolerede backups, regelmæssige softwareopdateringer, netværkssegmentering og grundig træning af personalet i at spotte phishing-forsøg.

Er der håb for ofre, der ikke kan eller vil betale?

Ja, i nogle tilfælde. Sikkerhedsfirmaer og forskere arbejder konstant på at knække krypteringen fra forskellige ransomware-varianter. Der er blevet frigivet gratis dekrypteringsværktøjer til ofre for kendte varianter som TeslaCrypt, Xorist og andre. Det er altid en god idé at kontakte cybersikkerhedseksperter og myndigheder, før man overvejer at betale.

Hvis du vil læse andre artikler, der ligner Hospital betalte løsesum: Hackere krævede mere, kan du besøge kategorien Sundhed.