08/11/2006

I en tid, hvor teknologien er dybt integreret i vores hverdag, er vigtigheden af digital sikkerhed større end nogensinde før. En af de mest fundamentale, men ofte oversete, aspekter af cybersikkerhed er OS-patching. OS-patching, eller opdatering af operativsystemet, er processen med at installere opdateringer, som softwareudbydere udgiver for at rette fejl, forbedre ydeevnen og vigtigst af alt, lukke sikkerhedssårbarheder. At forsømme disse opdateringer kan efterlade dine systemer sårbare over for et væld af cybertrusler, herunder malware, ransomware og datatyveri. Denne artikel vil dykke ned i, hvorfor OS-patching er så kritisk, og hvordan man effektivt kan håndtere processen for at sikre et robust forsvar mod cyberkriminelle.

Hvorfor er patching af en computer så vigtigt?

IT-supportudbydere og sikkerhedseksperter er enige om, at regelmæssig patching er en afgørende del af vedligeholdelsen af sikkerhed, stabilitet og optimal ydeevne. Her er de primære årsager til, at det er så vigtigt:

- Sikkerhedsopdateringer: Den mest kritiske grund. Mange patches er designet til at lukke sårbarheder i operativsystemer og applikationer, som kan udnyttes af hackere og malware. Hvis disse sårbarheder efterlades åbne, kan de give uautoriseret adgang til systemet, hvilket kan føre til datatyveri, systemskade eller endda fjernstyring af computeren af cyberkriminelle.

- Fejlrettelser (Bug Fixes): Patches retter ofte fejl, der kan forårsage systemustabilitet, nedbrud eller forkert funktion af software. Disse rettelser forbedrer systemets pålidelighed og ydeevne, så applikationer og hardware fungerer som forventet.

- Forbedringer af ydeevne: Nogle gange indeholder patches optimeringer, der forbedrer effektiviteten af softwaren eller operativsystemet. Disse opdateringer kan få dit system til at køre hurtigere eller mere jævnt, hvilket forbedrer den samlede brugeroplevelse.

- Overholdelse af krav (Compliance): I visse brancher, såsom sundhedsvæsenet og finanssektoren, kan det være et lovmæssigt eller regulatorisk krav at holde systemerne opdaterede. Manglende anvendelse af nødvendige patches kan føre til store bøder for manglende overholdelse.

- Nye funktioner og forbedringer: Lejlighedsvis inkluderer patches nye funktioner eller forbedringer til eksisterende funktioner. Ved at anvende disse patches sikrer du, at du har adgang til de nyeste funktionaliteter, som softwareleverandøren tilbyder.

- Kompatibilitet: Efterhånden som teknologien udvikler sig, kan nyere versioner af software og hardware kræve de seneste patches for at sikre, at de fungerer problemfrit sammen. Patching hjælper med at opretholde kompatibilitet med andre systemer og applikationer.

- Beskyttelse af netværkssystemer: I et netværksmiljø kan én upatchet computer blive det svage led, der giver ondsindede aktører adgang til hele netværket. Regelmæssig patching beskytter ikke kun individuelle computere, men hele netværkets integritet.

Manuelle vs. Automatiske Opdateringer

Valget mellem manuelle og automatiske opdateringer bestemmer, hvor effektivt dit team håndterer patches og adresserer sikkerhedssårbarheder på tværs af din infrastruktur. Begge metoder har deres fordele og ulemper, og det rigtige valg afhænger ofte af organisationens størrelse, ressourcer og sikkerhedspolitik.

Manuelle opdateringer giver fuld kontrol, men er tidskrævende og øger risikoen for forsinkelser. Automatiske opdateringer sikrer, at patches installeres hurtigt, men kan i sjældne tilfælde forårsage kompatibilitetsproblemer, hvis de ikke testes først. En hybrid tilgang er ofte den bedste løsning.

Sammenligningstabel: Manuel vs. Automatisk Patching

| Funktion | Manuelle Opdateringer | Automatiske Opdateringer |

|---|---|---|

| Kontrol | Fuld kontrol over, hvornår og hvilke patches der installeres. Mulighed for grundig test før udrulning. | Begrænset direkte kontrol. Systemet installerer opdateringer, så snart de er tilgængelige. |

| Sikkerhedsrisiko | Højere risiko på grund af potentiel forsinkelse. Systemer kan forblive sårbare i længere tid. | Lavere risiko, da kritiske sårbarheder lukkes hurtigt. Beskytter mod 'zero-day' angreb. |

| Ressourceforbrug | Meget tidskrævende og arbejdskrævende, især i store organisationer. Kræver dedikeret IT-personale. | Minimalt menneskeligt indgreb. Frigør IT-ressourcer til andre opgaver. |

| Stabilitet | Potentielt højere stabilitet, da patches kan testes for kompatibilitetsproblemer før udrulning. | En lille risiko for, at en uprøvet patch kan forårsage systemproblemer eller konflikter. |

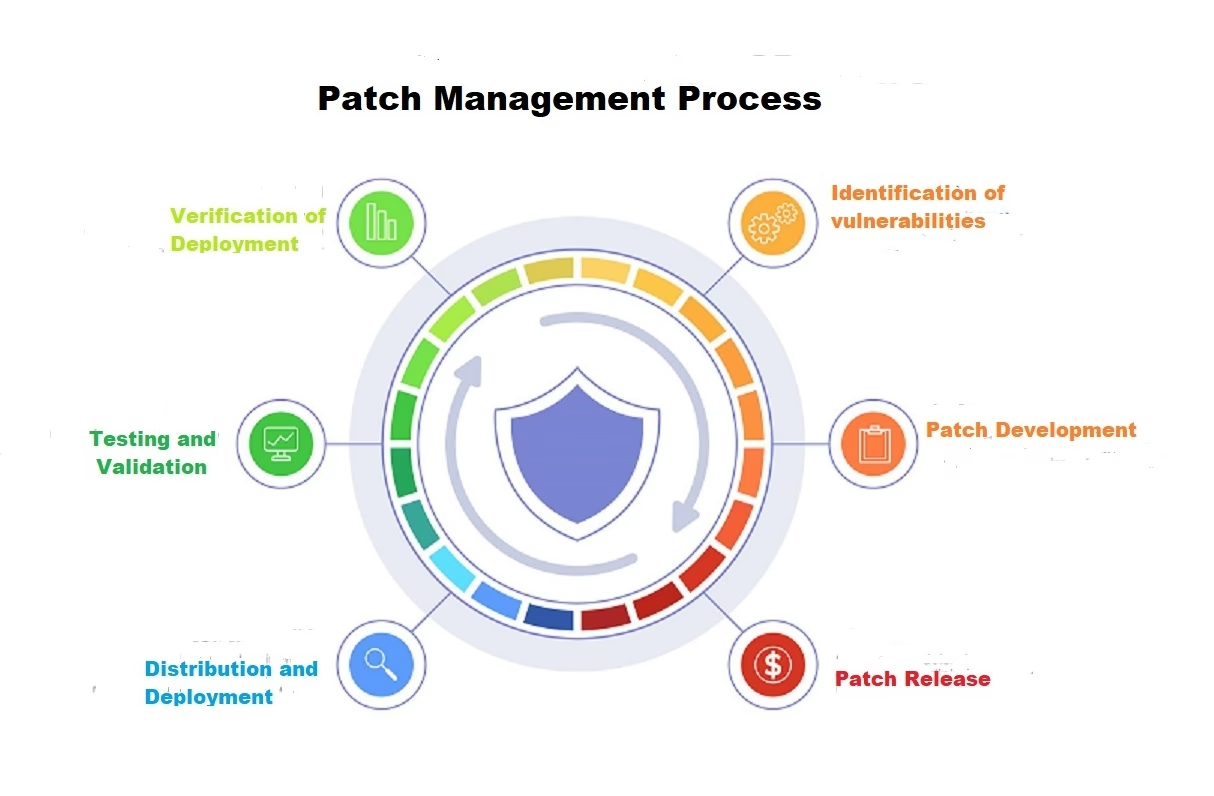

Sådan håndteres OS-patches effektivt

At vide, at man skal patche, er én ting; at gøre det effektivt er en anden. En vellykket patch management-strategi er afgørende for at beskytte din organisation mod cyberangreb. Her er nogle trin til, hvordan dit team kan håndtere patches som professionelle:

- Etabler en Patch Management Politik: Start med at skabe en klar og struktureret politik. Identificer, hvilke systemer der er kritiske, hvem der er ansvarlig for processen, og hvor ofte patches skal anvendes. Uden definerede roller og tidslinjer er det let at miste overblikket.

- Brug Pålidelige Patch Management Værktøjer: For de fleste virksomheder er et automatiseret patch management-værktøj et must. Sådanne løsninger kan håndtere hele processen med minimal menneskelig indblanding, give fuld synlighed over patch-status for alle enheder og generere overholdelsesrapporter.

- Test Altid Patches Før Udrulning: Rul aldrig opdateringer ud på tværs af alle dine systemer uden at teste dem først. En dårlig patch kan forårsage flere problemer end den sårbarhed, den skulle løse. Test patches i et kontrolleret miljø eller brug en 'staged rollout'-strategi for at minimere risikoen.

- Planlæg Regelmæssige Patch-cyklusser: Ligesom dine medarbejdere har planlagte arbejdstider, bør din patching-proces også følge en tidsplan. Etabler regelmæssige vedligeholdelsesvinduer, typisk uden for normal arbejdstid, for at minimere forstyrrelser. Kritiske sårbarheder kræver dog øjeblikkelig handling, selv uden for den planlagte cyklus.

- Overvåg og Gennemgå: Efter udrulning af patches skal du gennemgå logfiler for at bekræfte en vellykket installation. Det er vigtigt at overvåge dine systemer i 24-48 timer efter patching for at sikre, at alt fungerer som forventet.

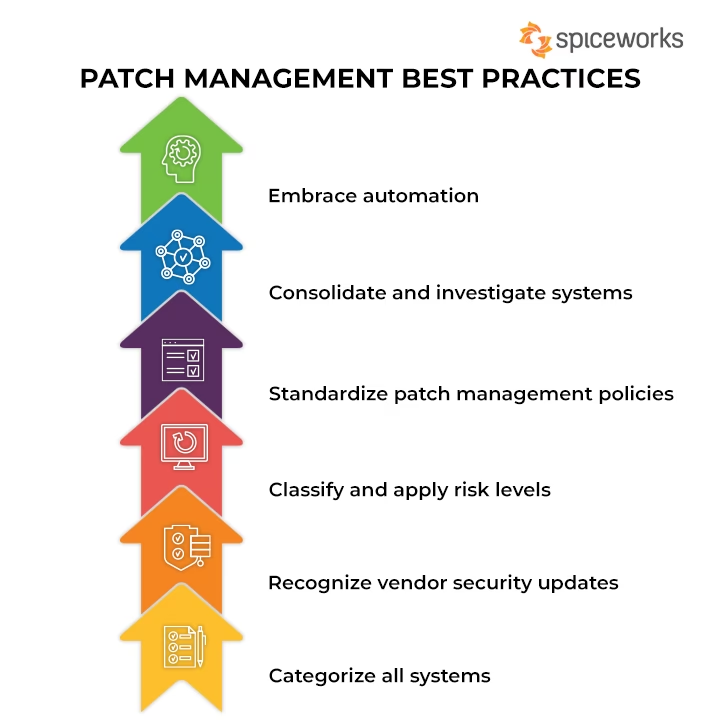

Bedste praksis for OS-patching

For at omdanne patch management fra reaktivt kaos til proaktiv beskyttelse, bør IT-teams følge disse bedste praksisser:

Brug Risikobaseret Prioritering

Ikke alle patches er lige vigtige. Prioriter patches baseret på deres alvorlighedsscore og sandsynligheden for udnyttelse. Brug sårbarhedsstyringsværktøjer til hurtigt at vurdere, hvilke sårbarheder der udgør den største trussel mod din virksomhed. Fokuser først på at implementere patches, der adresserer aktivt udnyttede fejl, især dem, der påvirker systemer, der håndterer følsomme oplysninger. En risikobaseret prioritering sikrer, at du adresserer de farligste problemer først.

Strategier for Trinvis Udrulning (Staged Rollout)

At udrulle OS-patches på tværs af alle enheder i dit netværk samtidigt er en alvorlig fejl, der kan føre til uventet nedetid. Rul i stedet opdateringer ud i omhyggeligt planlagte faser. Start med en testgruppe, fortsæt med ikke-kritiske produktionssystemer, og udvid til sidst til forretningskritiske enheder. Denne strategi giver dig mulighed for at identificere problemer tidligt, før de forårsager store forstyrrelser.

Implementer Rollback-procedurer

Selv med grundig testning kan en patch stadig forårsage problemer. Klare rollback-procedurer fungerer som en livline, der giver dig mulighed for hurtigt at vende ændringer, hvis der opstår problemer. Dokumenter de nøjagtige trin, der er nødvendige for at afinstallere patches og gendanne berørte systemer til deres tidligere stabile tilstand. Test dine rollback-procedurer regelmæssigt for at sikre, at de fungerer fejlfrit, når du har brug for dem.

Vedligehold et revisionsspor (Audit Trail)

Før detaljerede optegnelser over hver patch, der er implementeret: hvornår den blev installeret, hvilke systemer der blev påvirket, og eventuelle problemer, der opstod under processen. En sådan dokumentation er uvurderlig til fejlfinding, overholdelsesrevisioner og til at skabe en kronologisk patching-historik.

Ofte Stillede Spørgsmål (FAQ)

Hvad sker der, hvis jeg ikke patcher mine systemer?

Hvis du ikke patcher dine systemer, efterlader du dem sårbare over for kendte sikkerhedshuller. Dette gør dem til et let mål for cyberkriminelle, der kan udnytte disse sårbarheder til at stjæle data, installere ransomware eller forårsage betydelig skade på dit netværk og din virksomheds omdømme.

Hvor ofte skal jeg patche mine systemer?

Hyppigheden afhænger af sårbarhedens alvorlighed. Kritiske sårbarheder bør patches øjeblikkeligt, så snart en rettelse er tilgængelig. For mindre kritiske opdateringer er det en god praksis at etablere en regelmæssig månedlig patch-cyklus. Automatiserede værktøjer kan hjælpe med at sikre, at ingen opdateringer overses.

Er automatiske opdateringer altid sikre?

Generelt er automatiske opdateringer meget sikre og den anbefalede metode for de fleste brugere og virksomheder. De sikrer, at kritiske sikkerhedsrettelser anvendes hurtigt. Dog er der en meget lille risiko for, at en opdatering kan forårsage kompatibilitetsproblemer. Derfor anbefales det i virksomhedsmiljøer at teste opdateringer i et kontrolleret miljø eller bruge en trinvis udrulningsstrategi.

Hvis du vil læse andre artikler, der ligner OS-Patching: Afgørende for din digitale sikkerhed, kan du besøge kategorien Sundhed.