06/10/2024

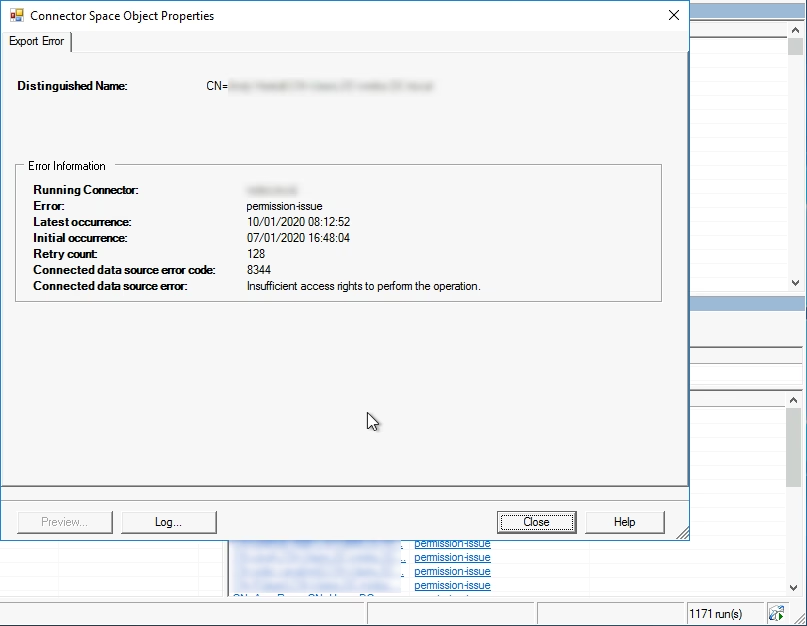

At administrere en hybrid identitetsløsning med Azure AD Connect (tidligere kendt som Azure AD Sync) er en fundamental opgave for mange IT-afdelinger. Værktøjet er generelt robust, men når synkroniseringsfejl opstår, kan de være frustrerende og svære at diagnosticere. En af de mest almindelige og forvirrende fejl er eksportfejlen med kode 8344, ofte ledsaget af beskeden "Insufficient access rights to perform the operation". Denne fejl indikerer typisk, at Azure AD Connect-kontoen mangler de nødvendige tilladelser til at skrive attributter tilbage til dit lokale Active Directory. Dette sker ofte i forbindelse med attributter som mS-DS-ConsistencyGuid, som er afgørende for at skabe et stabilt anker mellem on-premise og cloud-objekter.

Hvis du har fulgt Microsofts standardvejledninger, såsom at køre installationsguiden igen for at nulstille tilladelser, men stadig står over for problemet for en håndfuld brugerkonti, er du ikke alene. Problemet er ofte mere komplekst end en simpel manglende tilladelse på organisationsenhed (OU) niveau. Det kan skyldes specifikke konfigurationer på de berørte brugerobjekter, såsom blokeret nedarvning af rettigheder eller beskyttelsesmekanismer som AdminSDHolder. Denne artikel vil guide dig gennem en dybdegående analyse af årsagerne til Fejl 8344 og præsentere en række løsningsmetoder, der går ud over de mest basale tjek.

Forståelse af Fejl 8344 og mS-DS-ConsistencyGuid

Før vi dykker ned i løsningerne, er det vigtigt at forstå, hvad der teknisk set sker. Fejlkode 8344 er en klar indikation fra dit lokale Active Directory om, at den handling, som Azure AD Connect forsøger at udføre, er blevet afvist på grund af manglende rettigheder.

Handlingen er i de fleste tilfælde et forsøg på at skrive til attributten `mS-DS-ConsistencyGuid`. Hvorfor er denne attribut så vigtig?

- Source Anchor: Azure AD Connect bruger en unik attribut til at matche en bruger i dit lokale AD med en bruger i Azure AD. Dette kaldes et "Source Anchor". Tidligere var `objectGUID` standardvalget, men det er ikke ideelt, da det ændres, hvis en bruger flyttes mellem domæner.

- Den moderne løsning: `mS-DS-ConsistencyGuid` blev introduceret som et mere robust anker. Det er en skrivbar attribut, som Azure AD Connect kan udfylde. Når den først er sat, fungerer den som et permanent, uforanderligt bindeled mellem de to systemer.

Når Azure AD Connect konfigureres til at bruge `mS-DS-ConsistencyGuid` som Source Anchor (hvilket er standard og anbefalet i nye installationer), skal dets servicekonto (typisk en konto navngivet `MSOL_...`) have tilladelse til at skrive til denne attribut på brugerobjekter. Når den ikke har det, opstår Fejl 8344 under eksportfasen af synkroniseringscyklussen.

Primære årsager til vedvarende rettighedsproblemer

Når den simple genkørsel af installationsguiden ikke virker, ligger problemet næsten altid i en af følgende tre kategorier for de specifikke brugerkonti.

1. Blokeret nedarvning af rettigheder (Inheritance)

Den mest almindelige årsag til, at enkelte konti fejler, er, at nedarvning af sikkerhedsrettigheder er blevet deaktiveret på selve brugerobjektet i Active Directory. Dette betyder, at selvom du har tildelt de korrekte rettigheder til den OU, hvor brugeren er placeret, vil disse rettigheder ikke blive anvendt på brugerobjektet. Administratorer deaktiverer nogle gange nedarvning for at tildele specifikke, restriktive tilladelser til en konto, men glemmer ofte konsekvenserne for systemkonti som Azure AD Connect.

2. AdminSDHolder-beskyttelse

Active Directory har en indbygget sikkerhedsmekanisme for at beskytte højt privilegerede konti. Hvis en bruger er (eller nogensinde har været) medlem af en beskyttet gruppe (f.eks. Domain Admins, Administrators, Enterprise Admins), vil brugerens sikkerhedsbeskrivelse (ACL) automatisk blive overskrevet af en skabelon fra et objekt kaldet AdminSDHolder. Denne skabelon har meget restriktive tilladelser og deaktiverer nedarvning. En proces kaldet SDProp (Security Descriptor Propagator) kører periodisk (typisk hver time) og sikrer, at disse beskyttede konti altid har skabelonens rettigheder. Dette vil blokere for Azure AD Connect-kontoens skriveadgang.

3. Manuelle eller GPO-baserede sikkerhedsindstillinger

I sjældnere tilfælde kan en Group Policy Object (GPO) eller en manuel ændring foretaget af en administrator have sat en eksplicit "Deny"-regel på brugerobjektet, som overtrumfer enhver "Allow"-regel, som Azure AD Connect-kontoen måtte have.

Trin-for-trin guide til fejlfinding og løsning

Følg disse metoder i rækkefølge, fra den mest sandsynlige og mindst invasive til den mere komplekse.

Metode 1: Kontroller og aktiver nedarvning af rettigheder

Dette er den mest sandsynlige løsning på dit problem.

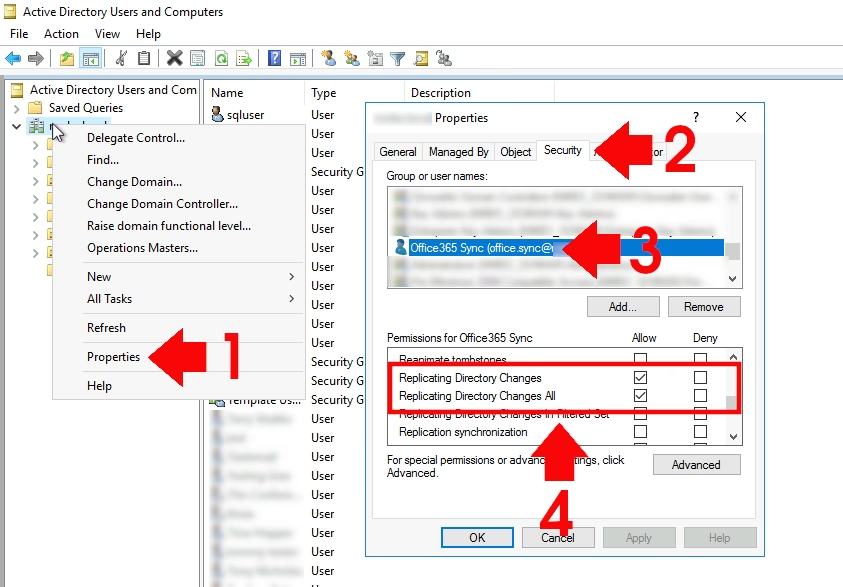

- Åbn "Active Directory Users and Computers".

- I menuen "View", sørg for at "Advanced Features" er slået til. Dette er nødvendigt for at se fanen "Security".

- Find den brugerkonto, der fejler i synkroniseringen. Højreklik på brugeren og vælg "Properties".

- Gå til fanen "Security" og klik på knappen "Advanced".

- I bunden af vinduet vil du sandsynligvis se en knap, der hedder "Enable inheritance". Hvis denne knap er synlig, betyder det, at nedarvning er deaktiveret.

- Klik på "Enable inheritance".

- Klik "Apply" og derefter "OK" for at lukke alle vinduer.

- Tving en delta-synkronisering i PowerShell på din Azure AD Connect-server med kommandoen: `Start-ADSyncSyncCycle -PolicyType Delta`.

- Gå til Synchronization Service Manager og kontroller, om eksportfejlen for brugeren nu er forsvundet.

Metode 2: Undersøg og adresser AdminSDHolder-beskyttelse

Hvis nedarvning allerede var aktiveret, eller hvis den deaktiverer sig selv igen efter kort tid, er AdminSDHolder den næste mistænkte.

- Find igen brugeren i "Active Directory Users and Computers" (med "Advanced Features" slået til).

- Gå til fanen "Attribute Editor".

- Find attributten `adminCount`. Hvis værdien er sat til `1`, er kontoen beskyttet af AdminSDHolder. Hvis den er `0` eller `

`, er den ikke beskyttet. - Hvis `adminCount` er 1:

- Først og fremmest, find ud af hvorfor kontoen er beskyttet. Gå til fanen "Member Of" og fjern brugeren fra alle administrative grupper (som Domain Admins, Schema Admins osv.). Dette er et kritisk sikkerhedstrin. En standardbruger bør aldrig være medlem af disse grupper.

- Når brugeren er fjernet fra alle beskyttede grupper, skal du gå tilbage til "Attribute Editor" og manuelt ændre `adminCount` fra `1` til `0`.

- Gå derefter tilbage til "Security" -> "Advanced" og aktiver nedarvning igen som beskrevet i Metode 1. Denne gang bør indstillingen forblive aktiv.

- Kør en delta-synkronisering igen og verificer resultatet.

Sammenligning af løsningsmetoder

For at give et hurtigt overblik, er her en tabel, der sammenligner de primære løsningsmetoder.

| Metode | Beskrivelse | Kompleksitet | Potentiel Risiko |

|---|---|---|---|

| Genkør AAD Connect Wizard | Lader guiden automatisk forsøge at sætte de korrekte rettigheder på OU-niveau. | Lav | Minimal. Virker ikke hvis nedarvning er blokeret. |

| Aktiver Nedarvning | Manuelt aktivere nedarvning af rettigheder på det specifikke brugerobjekt. | Lav | Minimal. Løser de fleste enkeltstående tilfælde. |

| Fjern AdminSDHolder-beskyttelse | Fjerner brugeren fra beskyttede grupper, nulstiller `adminCount` og genaktiverer nedarvning. | Mellem | Mellem. Kræver forståelse for AD-sikkerhed. Forkert håndtering kan have sikkerhedsmæssige konsekvenser. |

Ofte Stillede Spørgsmål (FAQ)

Hvorfor opstår denne fejl kun for nogle få brugere og ikke alle?

Dette skyldes næsten altid, at de pågældende brugerkonti har en unik konfiguration sammenlignet med de andre. De mest almindelige årsager er, at en administrator på et tidspunkt har deaktiveret nedarvning for at sætte specielle rettigheder, eller at brugeren tidligere har været medlem af en beskyttet gruppe, hvilket har aktiveret AdminSDHolder-beskyttelsen.

Er det sikkert at ændre `adminCount` til 0?

Ja, det er sikkert, HVIS OG KUN HVIS du først har sikret dig, at brugeren ikke længere er medlem af nogen beskyttede administrative grupper. `adminCount`-attributten i sig selv giver ingen rettigheder; den fungerer kun som en markør for SDProp-processen. At nulstille den uden at fjerne gruppemedlemskaberne vil kun føre til, at SDProp-processen sætter den tilbage til 1 og genanvender de restriktive rettigheder.

Hvad med `msDS-KeyCredentialLink` attributten?

Denne attribut er relateret til Windows Hello for Business. Ligesom med `mS-DS-ConsistencyGuid` kræver Azure AD Connect rettigheder til at skrive til denne attribut for at understøtte hybrid key trust-implementeringer. Fejlårsagen er den samme: manglende rettigheder på grund af blokeret nedarvning eller AdminSDHolder. Løsningen er identisk med den, der er beskrevet ovenfor.

Jeg har prøvet alt, og fejlen fortsætter. Hvad er næste skridt?

Hvis ingen af de ovenstående løsninger virker, er det tid til en dybere analyse. Brug Synchronization Service Manager til at undersøge de detaljerede egenskaber for eksportfejlen. Tjek de effektive rettigheder for MSOL-kontoen på brugerobjektet. Undersøg eventuelle "Deny"-rettigheder, der kan være sat. I sidste ende kan det være nødvendigt at engagere Microsoft Support for at analysere de diagnostiske data fra Azure AD Connect-serveren.

Hvis du vil læse andre artikler, der ligner Løsning af Azure AD Sync Fejl 8344: En Guide, kan du besøge kategorien Teknologi.