18/02/2001

Har du nogensinde prøvet at udføre en opgave på din computer, kun for at blive mødt af den kolde, afvisende besked: "Operation ikke tilladt"? Det kan føles som at løbe panden mod en mur. Men i stedet for at se det som en fejl, så prøv at tænke på det som din computers indbyggede immunsystem. Ligesom din krop har mekanismer til at beskytte vitale organer som hjertet og hjernen mod infektioner og skader, har dit operativsystem (uanset om det er macOS, Linux eller Windows) stærke forsvarsværker, der beskytter dets mest kritiske filer og mapper. Denne fejlmeddelelse er ikke en fjende; det er en diagnose. Det er systemets måde at sige: "Stop! Det område, du forsøger at ændre, er livsvigtigt, og du har ikke de rette kirurgiske tilladelser til at operere her." At forstå denne beskyttelse er det første skridt til at arbejde med systemet i stedet for imod det.

Systemets Vitale Organer: Hvorfor /usr/ er en Beskyttet Zone

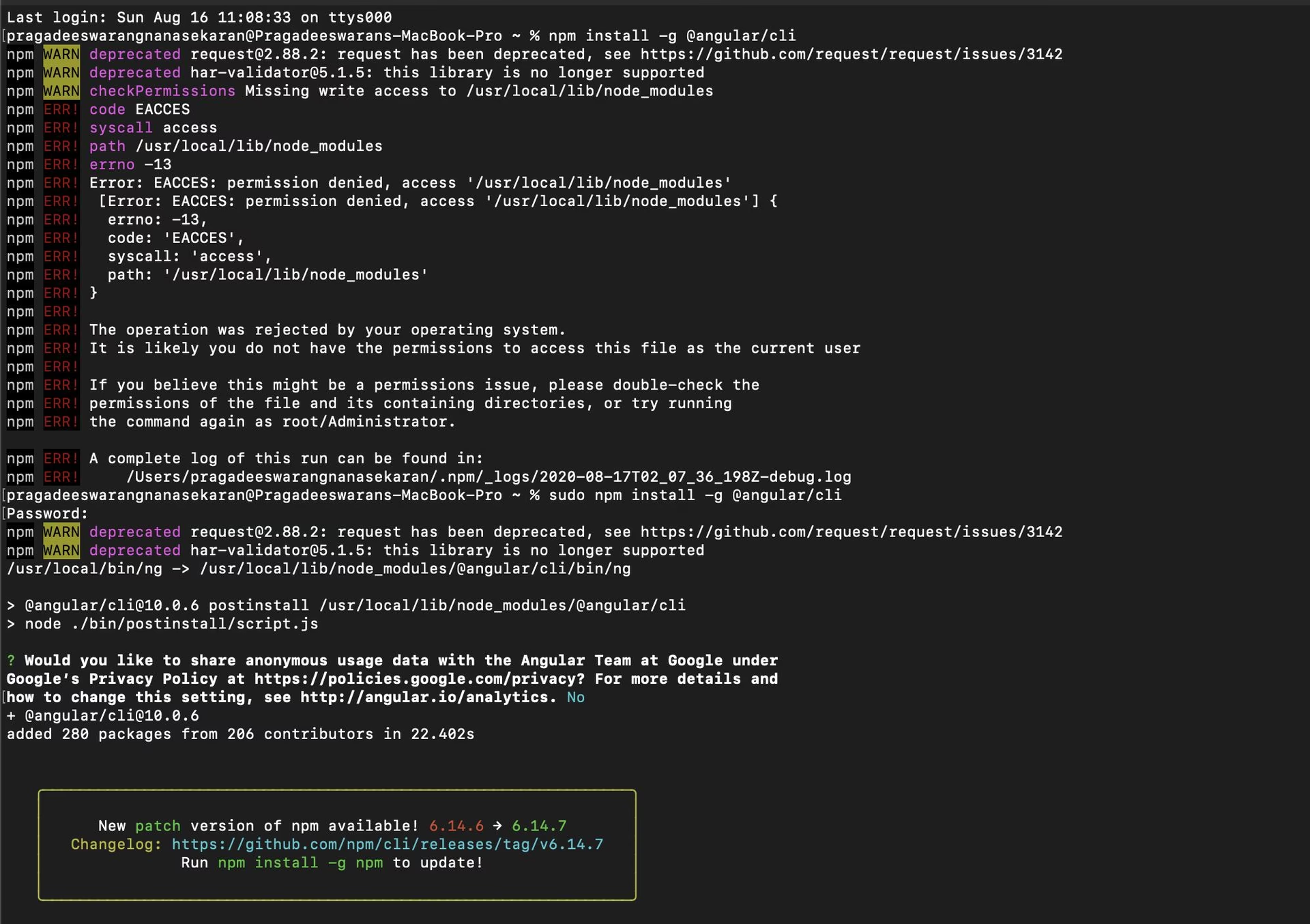

Forestil dig din computers filsystem som en menneskekrop. Rodmappen (/) er hele kroppen. Indeni finder du forskellige "organer" – mapper som `/bin`, `/etc`, og ikke mindst `/usr`. Mappen `/usr` kan sammenlignes med kroppens centrale nervesystem og skelet. Den indeholder essentielle programmer, biblioteker og data, som næsten alle andre applikationer er afhængige af for at kunne fungere. At installere PHP, som et eksempel nævnte, kræver ofte placering af filer i undermapper som `/usr/lib/php/extensions`.

Moderne operativsystemer, især macOS og visse Linux-distributioner, har indført en ekstremt stærk beskyttelse af disse områder. På macOS kaldes dette System Integrity Protection (SIP). Tænk på SIP som en usynlig, pansret hinde omkring de mest vitale organer. Selv hvis du er "overlægen" (administratoren med `sudo`-kommandoen), forhindrer denne hinde dig i at foretage ændringer. Hvorfor? Fordi en utilsigtet eller ondsindet ændring her kan forårsage systemlammelse – et totalt nedbrud. Derfor er forsøget på at bruge `sudo mkdir` i `/usr/` som at bede en kirurg om at tatovere patientens hjerte; selv med fuld autorisation er det en procedure, hospitalets regler simpelthen forbyder for at sikre patientens overlevelse.

Den Rette Operationsstue: /usr/local vs. Brugermapper

Så hvis de vitale organer er forbudt område, hvor skal man så udføre sine "operationer" eller installere ny software? Heldigvis har systemet designet specielle, sikre operationsstuer til netop dette formål.

På Unix-baserede systemer (Linux, macOS) er den primære sikre zone /usr/local. Denne mappe er specifikt beregnet til software og filer, som du, administratoren, installerer manuelt, og som ikke er en del af det oprindelige operativsystem. At installere noget i `/usr/local/bin` er som at give patienten en avanceret protese – den er tilføjet af en specialist, den forstyrrer ikke de oprindelige organer, og den opbevares på et dertil indrettet sted. Kommandoen `npm config set prefix /usr/local` er et forsøg på at fortælle systemet, at alle nye "implantater" (globale npm-pakker) skal placeres i denne sikre afdeling.

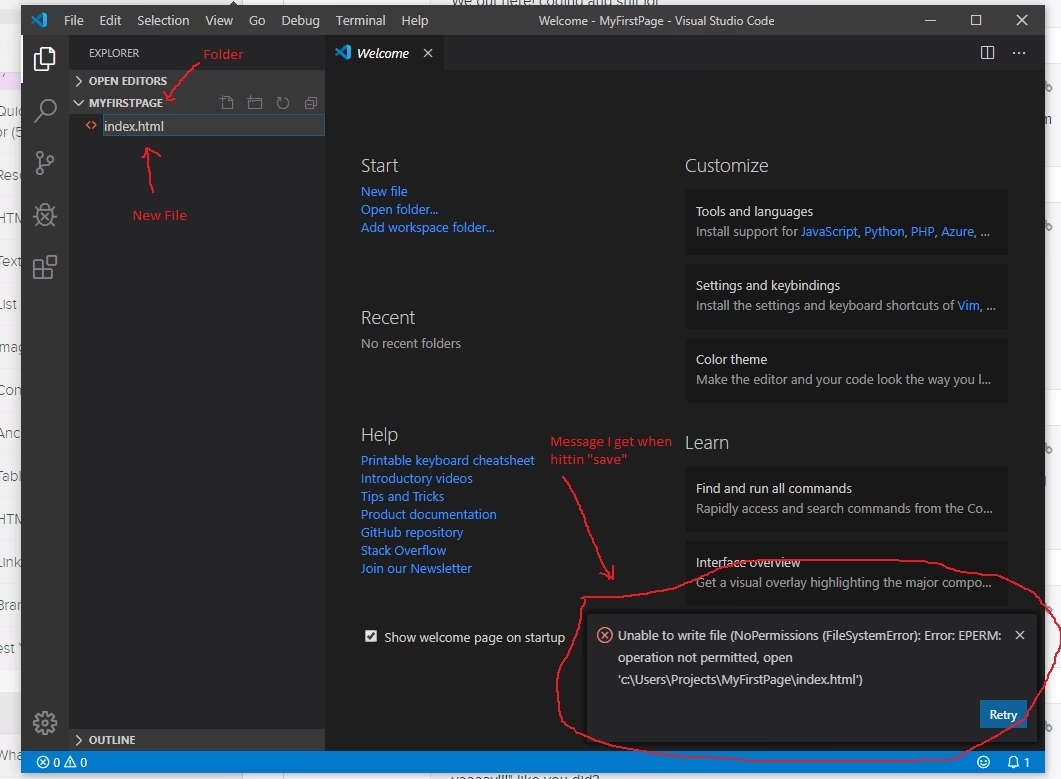

Problemet opstår, når man blander medicinske procedurer fra forskellige hospitaler. En bruger, der kørte denne kommando på Windows, stødte på en fejl, fordi Windows' anatomi er helt anderledes. Windows har ikke en `/usr/local`-mappe. Dets "sikre operationsstuer" er typisk `C:\Program Files` for programmer og `C:\Users\

Komparativ Diagnose: En Oversigt over Almindelige Fejl

For at give et klarere billede af disse systemsygdomme og deres behandlinger, er her en sammenligningstabel over de beskrevne scenarier.

| Symptom (Fejlmeddelelse) | Patient (Operativsystem) | Mulig Diagnose | Anbefalet Behandling |

|---|---|---|---|

| `sudo mkdir` i `/usr/` giver "Operation not permitted" | macOS / Nyere Linux | System Integrity Protection (SIP) eller read-only systempartition er aktiv. | Installer software via en pakkehåndtering som Homebrew, der automatisk bruger `/usr/local` (eller `/opt/homebrew` på Apple Silicon). Undgå direkte manipulation af `/usr`. |

| `npm` fejl `EPERM: operation not permitted, mkdir 'C:\...\Git\local'` | Windows | Forkert konfiguration (prefix) kopieret fra et Unix-system. Mappen er beskyttet. | Nulstil npm's prefix til en passende Windows-sti, f.eks. i brugerens `AppData`-mappe: `npm config set prefix %APPDATA%\npm`. |

| `CMake` fejl ved installation til `/usr/local/include` | Linux / macOS | Utilstrækkelige rettigheder. Selvom mappen er den korrekte, kræver skrivning til den administrative privilegier. | Kør den afsluttende kommando med `sudo`, f.eks. `sudo make install`. Vær opmærksom på, at `sudo make` kan ændre miljøet og skabe andre fejl, så det er ofte kun `install`-delen, der kræver `sudo`. |

Forebyggende Medicin: Sådan Undgår Du Fremtidige Komplikationer

Den bedste behandling er altid forebyggelse. For at opretholde et sundt og stabilt computersystem, er her et par simple hygiejneregler:

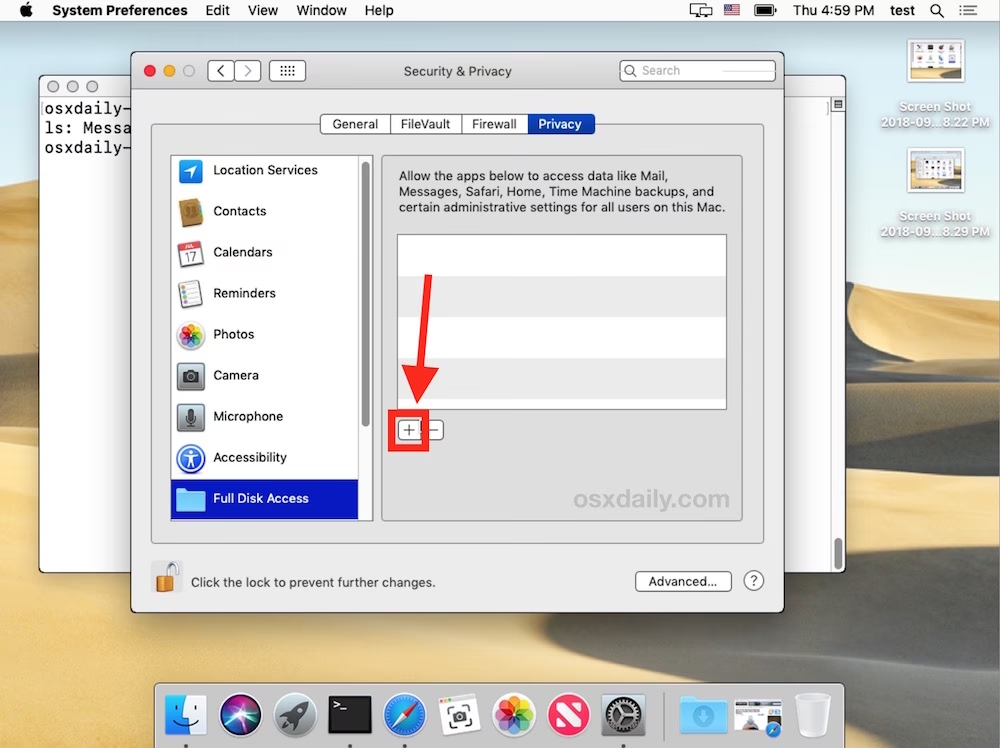

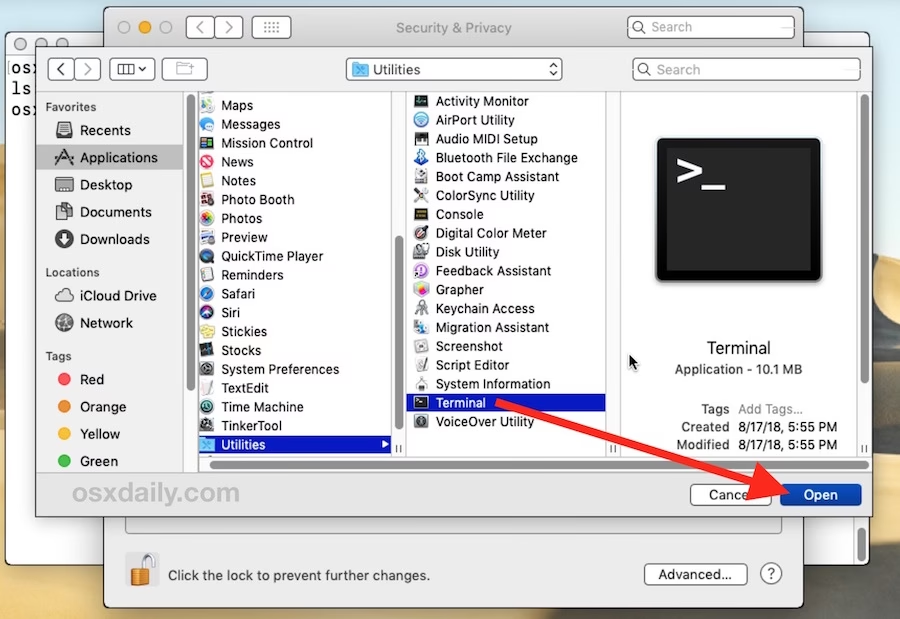

- Brug de Rette Værktøjer: Benyt altid systemets indbyggede eller anerkendte pakkehåndteringssystemer (Homebrew for macOS, APT for Debian/Ubuntu, etc.). De er som uddannede farmaceuter, der ved præcis, hvor medicinen skal placeres for at virke korrekt uden bivirkninger.

- Kend Din Anatomi: Forstå den grundlæggende mappestruktur for dit operativsystem. At vide, hvad der er et vitalt organ (`/usr`, `/System`) og hvad der er en sikker operationsstue (`/usr/local`, `~/`), er afgørende.

- Brug sudo med Omtanke: `sudo` er et kraftfuldt kirurgisk instrument. Brug det kun, når det er absolut nødvendigt, og kun til den specifikke kommando, der kræver det (som `make install`). At køre hele byggeprocesser med `sudo` kan føre til uforudsete komplikationer.

- Undgå Drastiske Indgreb: Forsøg aldrig at ændre rettighederne på systemmapper med kommandoer som `chmod 777`. Det svarer til at fjerne alle døre og låse på et hospital, hvilket inviterer til kaos og infektioner. Systemets standardrettigheder er sat af en grund.

Ved at behandle din computer med den samme respekt, som en kirurg behandler en patient, kan du undgå de fleste "Operation ikke tilladt"-fejl og sikre et langt og sundt liv for dit digitale arbejdsmiljø.

Ofte Stillede Spørgsmål (OSS)

- Er det nogensinde sikkert at deaktivere System Integrity Protection (SIP)?

- For 99,9% af alle brugere er svaret et rungende nej. At deaktivere SIP er som at fjerne kroppens immunsystem for at kunne foretage en risikabel, eksperimentel operation. Det bør kun overvejes af ekstremt erfarne udviklere til meget specifikke formål, og det bør altid genaktiveres så hurtigt som muligt.

- Hvorfor virkede `sudo` ikke for mig, selvom jeg er administrator?

- `sudo` giver dig administrative rettigheder, men det kan ikke omgå operativsystemets fundamentale sikkerhedsarkitektur som SIP. Tænk på det som, at selvom du er cheflæge, kan du stadig ikke bryde hospitalets brandforskrifter eller bygningsreglementer. Nogle regler er absolutte for at sikre alles sikkerhed.

- Hvad er forskellen på `/usr/bin` og `/usr/local/bin`?

- `/usr/bin` indeholder de essentielle programmer, der følger med operativsystemet – de er en del af kroppens oprindelige anatomi. `/usr/local/bin` er stedet for de programmer, du selv installerer. Det adskiller pænt den oprindelige krop fra de tilføjelser, du selv har valgt.

Hvis du vil læse andre artikler, der ligner Computers Immunsystem: 'Operation Ikke Tilladt', kan du besøge kategorien Sundhed.