29/12/2019

I nutidens digitale tidsalder står organisationer over for en enorm udfordring: at administrere tusindvis af brugerkonti på tværs af lokale systemer, cloud-tjenester og Software as a Service (SaaS) applikationer. Hver eneste digitale identitet – uanset om den repræsenterer en medarbejder, en enhed eller en applikation – er en potentiel indgang til kritiske systemer og følsomme data. Uden en robust styring kan dette vidtstrakte økosystem skabe betydelige sikkerhedsrisici og udfordringer med overholdelse af lovgivning.

Faktisk viser rapporter, at stjålne eller kompromitterede loginoplysninger er den mest almindelige årsag til databrud. Når hackere får fat i legitime brugeroplysninger, kan de bevæge sig frit rundt i netværk og få adgang til virksomhedens mest værdifulde aktiver. For at imødegå denne trussel er to begreber centrale: Identity Governance and Administration (IGA) og Identity and Access Management (IAM). Selvom de ofte nævnes i samme åndedrag, tjener de forskellige, men komplementære, formål. Denne artikel vil afdække forskellene og forklare, hvordan de tilsammen skaber et stærkt forsvar.

Hvad er Identity Governance and Administration (IGA)?

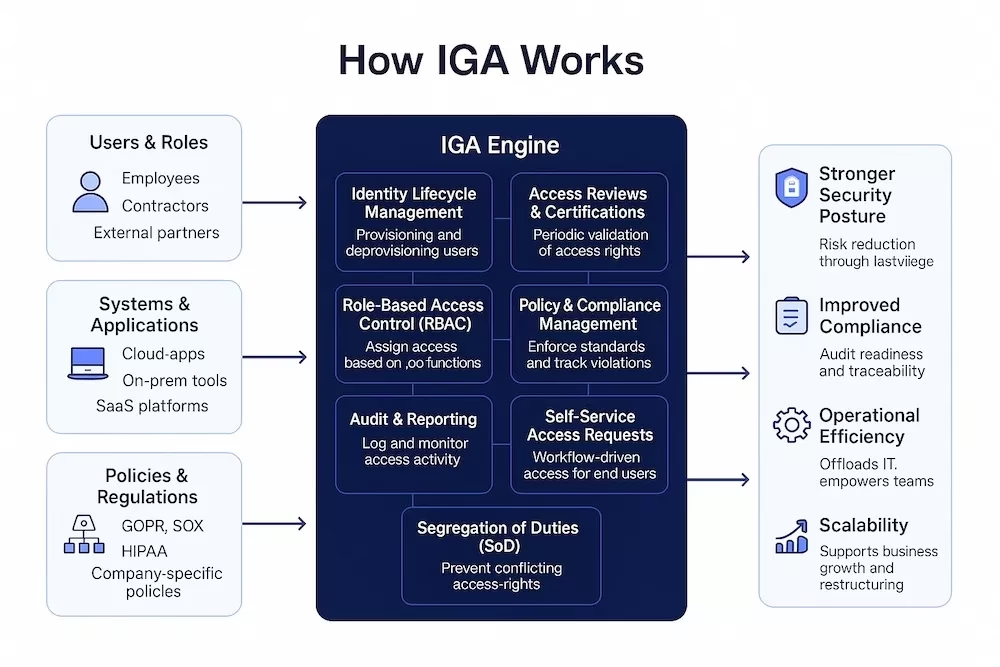

Identity Governance and Administration, ofte forkortet IGA, er en disciplin inden for cybersikkerhed, der fokuserer på at sikre, at de rigtige personer har den rigtige adgang til de rigtige ressourcer på det rigtige tidspunkt – og af de rigtige årsager. IGA handler om det overordnede opsyn, politikker og kontrol. Det er den mekanisme, der besvarer spørgsmålene: "Hvem har adgang til hvad?", "Hvem gav dem den adgang?", "Er adgangen stadig nødvendig?" og "Overholder denne adgang vores interne politikker og eksterne regulativer?".

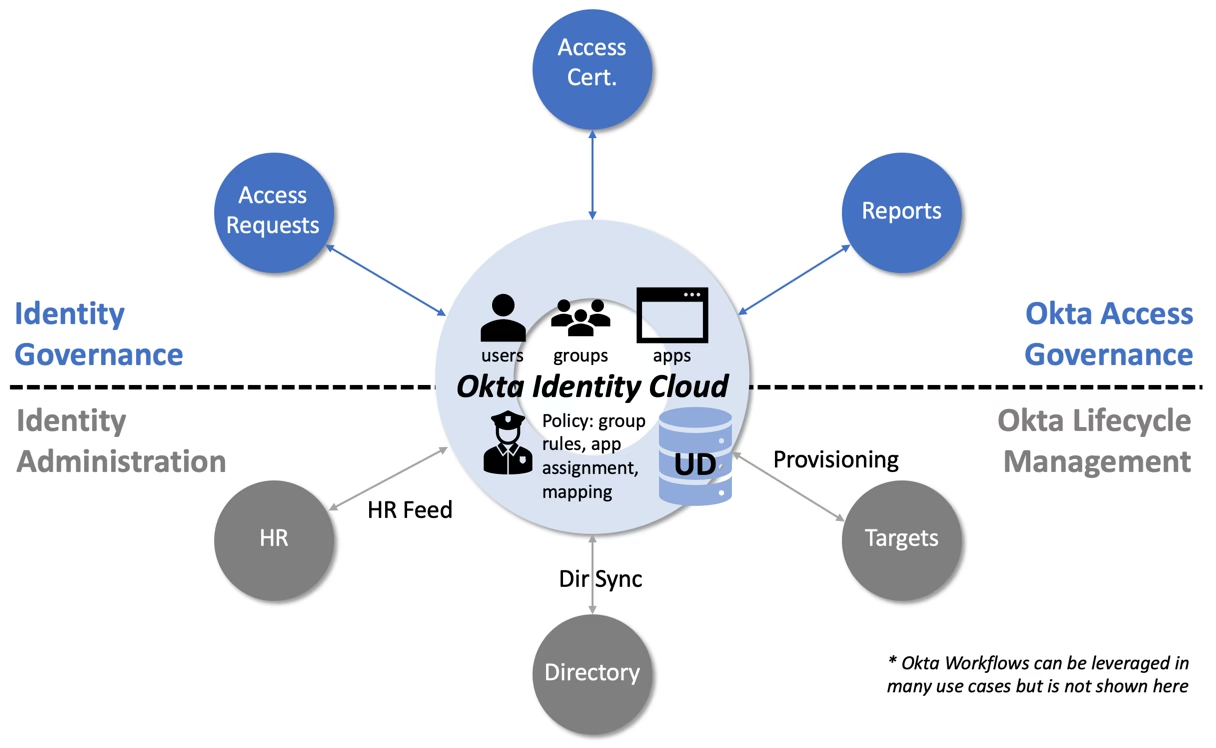

IGA-løsninger automatiserer og centraliserer processer relateret til hele en identitets livscyklus, fra en medarbejder starter (onboarding) til de stopper (offboarding). Dette giver organisationer et detaljeret overblik over brugerrettigheder og aktiviteter, hvilket gør det lettere at opdage og stoppe misbrug af privilegier.

Kernefunktioner i en IGA-platform

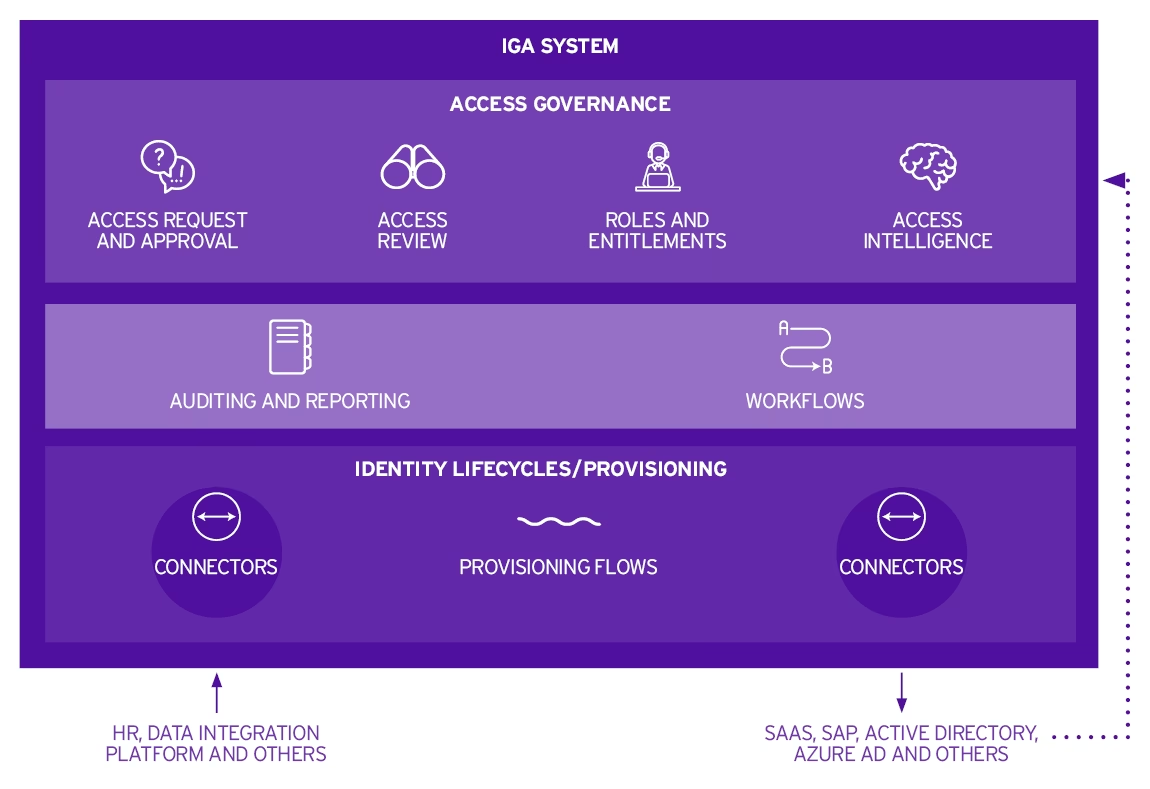

Moderne IGA-systemer tilbyder en række avancerede funktioner, der hjælper med at styrke sikkerheden og effektivisere driften:

- Styring af identitetslivscyklus: Automatisering af processer som oprettelse af brugere ved ansættelse, ændring af roller og deaktivering af konti ved fratrædelse. Dette sikrer, at adgangsrettigheder altid er opdaterede og minimerer risikoen for "forældreløse konti" (konti, der stadig er aktive, efter en medarbejder er stoppet).

- Adgangsanmodninger og selvbetjening: Giver brugere mulighed for selv at anmode om adgang til specifikke systemer eller applikationer via en portal. Disse anmodninger sendes derefter gennem et automatiseret godkendelsesflow, hvor de relevante ledere eller systemejere skal godkende, før adgangen tildeles.

- Adgangscertificering: Regelmæssige gennemgange, hvor ledere eller applikationsejere skal verificere og certificere, at deres medarbejderes adgangsrettigheder stadig er relevante og nødvendige. Dette er afgørende for at forhindre "privilege creep", hvor en bruger over tid akkumulerer flere rettigheder end nødvendigt.

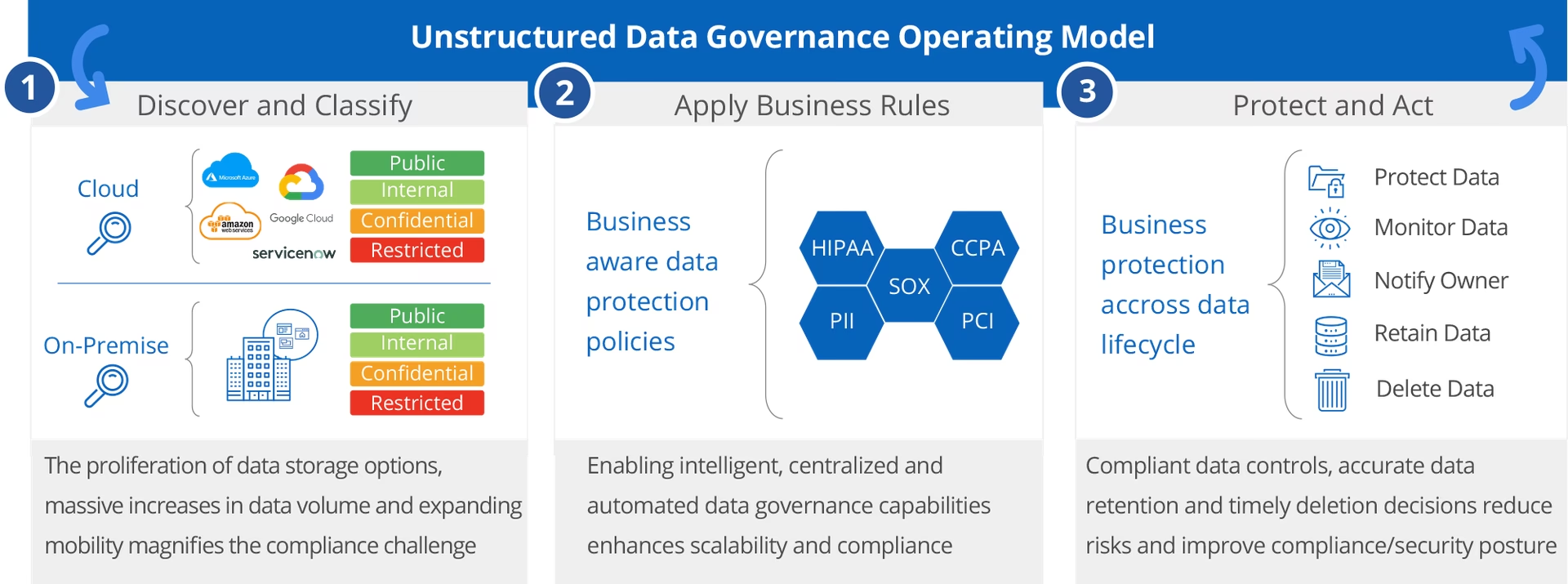

- Rapportering og analyse: Genererer detaljerede rapporter og revisionsspor, der dokumenterer alle adgangsrelaterede aktiviteter. Dette er uvurderligt for både interne revisioner og for at kunne dokumentere overholdelse af lovgivning som GDPR, HIPAA og Sarbanes-Oxley (SOX).

- Adskillelse af pligter (Segregation of Duties - SoD): Håndhæver politikker, der forhindrer, at en enkelt person får en kombination af rettigheder, der kan føre til svindel eller fejl. For eksempel at den samme person ikke både kan oprette en leverandør og godkende betalinger til denne leverandør.

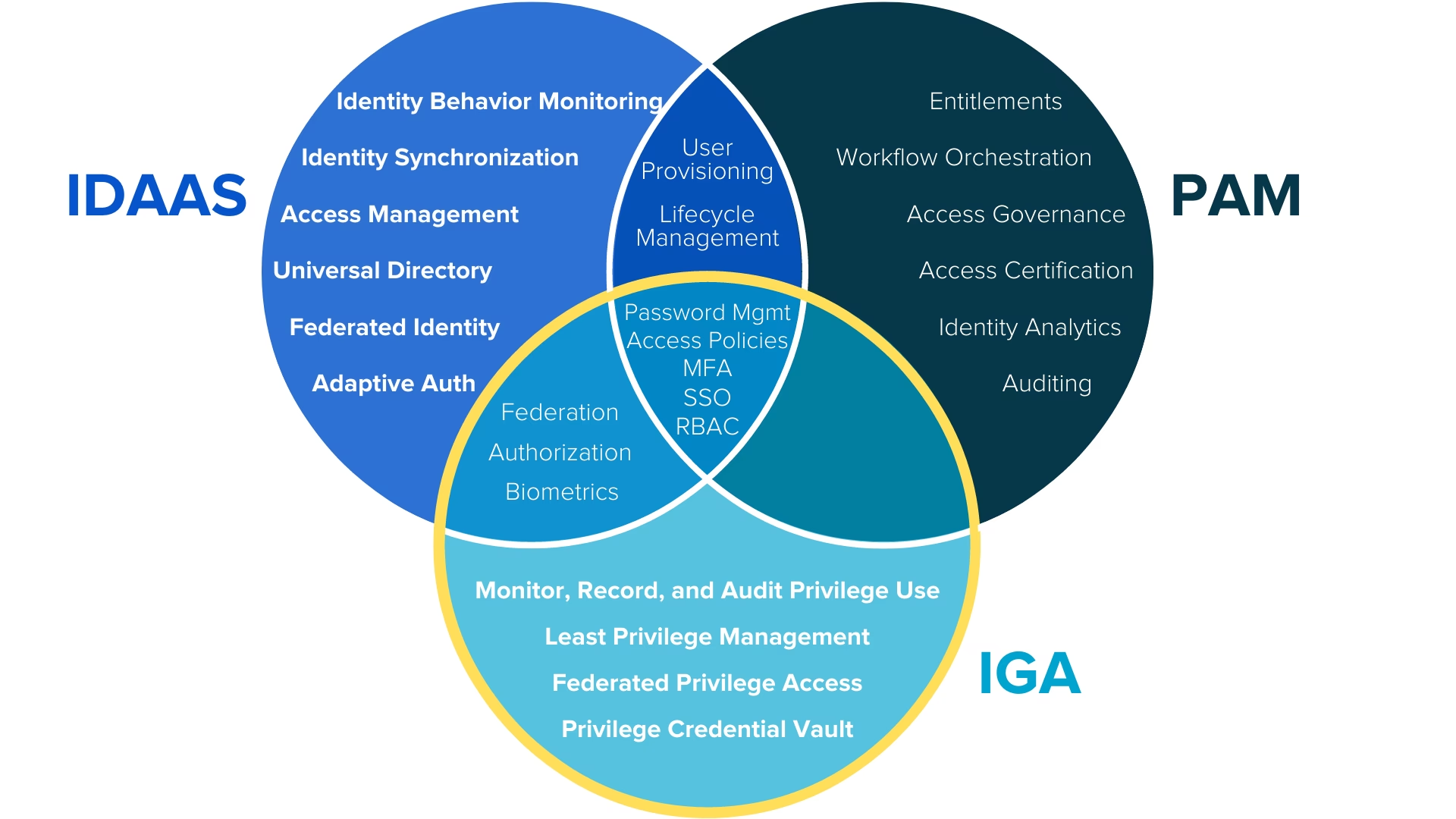

Hvad er Identity and Access Management (IAM)?

Identity and Access Management, kendt som IAM, er det bredere fundament, som IGA bygger ovenpå. IAM fokuserer på de operationelle og tekniske aspekter af at administrere digitale identiteter og håndhæve adgangskontroller. Kernen i IAM er at besvare to fundamentale spørgsmål ved hvert adgangsforsøg: "Er du den, du udgiver dig for at være?" (autentificering) og "Har du tilladelse til at gøre dette?" (autorisation).

IAM-systemer er de systemer, brugerne interagerer med dagligt. Det inkluderer teknologier som:

- Single Sign-On (SSO): Giver brugerne mulighed for at logge ind én gang og få adgang til flere forskellige applikationer uden at skulle indtaste brugernavn og adgangskode igen.

- Multi-Factor Authentication (MFA): Tilføjer et ekstra lag af sikkerhed ved at kræve, at brugeren verificerer sin identitet via mere end én metode, f.eks. en kode fra en app på telefonen ud over adgangskoden.

- Adgangskontrol: Håndhæver de adgangspolitikker, der er defineret. Dette kan være rollebaseret adgangskontrol (RBAC), hvor rettigheder tildeles baseret på en brugers jobrolle.

- Directory Services: Centrale databaser som Active Directory eller Azure AD, der opbevarer brugeridentiteter og deres attributter.

Den afgørende forskel: IGA vs. IAM

Den nemmeste måde at forstå forskellen på er at tænke på IAM som "dørmanden" og IGA som "sikkerhedschefen".

IAM (dørmanden) står ved døren og tjekker ID (autentificering). Hvis ID'et er gyldigt, tjekker dørmanden sin liste for at se, om personen har adgang til rummet (autorisation). IAM er fokuseret på den øjeblikkelige handling: at give eller nægte adgang her og nu.

IGA (sikkerhedschefen) er den, der har lavet listen, som dørmanden bruger. Sikkerhedschefen definerer politikkerne for, hvem der overhovedet må komme på listen, gennemgår listen regelmæssigt for at fjerne personer, der ikke længere skal have adgang, og dokumenterer alt for at kunne bevise over for ledelsen og myndighederne, at sikkerhedsprocedurerne bliver fulgt.

Her er en tabel, der opsummerer de centrale forskelle:

| Funktion | Identity Governance & Administration (IGA) | Identity & Access Management (IAM) |

|---|---|---|

| Hovedfokus | Styring, politik, risiko og compliance. | Operationel eksekvering af adgangskontrol. |

| Primære spørgsmål | Hvem bør have adgang, og er det i overensstemmelse med reglerne? | Er denne bruger autentificeret, og har de autorisation? |

| Kernefunktioner | Adgangscertificering, livscyklusstyring, SoD-politikker, rapportering. | Autentificering (MFA), autorisation, Single Sign-On (SSO). |

| Mål | Reducere risiko, sikre overholdelse af lovgivning og forbedre overblik. | Forbedre brugeroplevelse og håndhæve adgangspolitikker i realtid. |

Hvorfor begge dele er nødvendige for robust sikkerhed

En organisation kan have en avanceret IAM-løsning med MFA og SSO, men uden IGA mangler den det afgørende lag af styring og opsyn. Uden regelmæssig certificering kan medarbejdere ophobe unødvendige adgangsrettigheder, hvilket øger angrebsfladen. Uden automatisering af livscyklusstyring kan tidligere medarbejderes konti forblive aktive og udgøre en alvorlig sikkerhedsrisiko. IAM håndhæver reglerne, men IGA definerer og verificerer, at reglerne er korrekte og bliver fulgt over tid.

Omvendt ville en IGA-løsning uden et solidt IAM-fundament være ineffektiv. IGA kan definere, at en bruger skal have adgang, men det er IAM-systemet, der rent teknisk provisionerer adgangen og verificerer brugerens identitet, når de logger ind. De to systemer arbejder hånd i hånd: IGA-platformen integreres typisk med IAM-systemer som Active Directory, cloud-tjenester og andre applikationer for at kunne automatisere provisionering og hente data til analyser og rapportering.

Ofte Stillede Spørgsmål (FAQ)

Er IGA kun for store virksomheder?

Nej, principperne bag IGA er relevante for virksomheder i alle størrelser. Mens store koncerner har komplekse behov, står selv mindre virksomheder over for risici relateret til forkert tildelt adgang og krav om overholdelse af f.eks. GDPR. Mange IGA-løsninger tilbydes i dag som cloud-baserede tjenester (SaaS), hvilket gør dem mere tilgængelige og overkommelige for mindre organisationer.

Hvordan hjælper IGA med GDPR?

IGA er et afgørende værktøj for GDPR-compliance. Det hjælper med at håndhæve princippet om "mindst mulige privilegier" (least privilege) ved at sikre, at medarbejdere kun har adgang til de personoplysninger, der er strengt nødvendige for deres job. Desuden leverer IGA de nødvendige revisionsspor og rapporter, der kan dokumentere, hvem der har adgang til følsomme data, og hvornår adgangen sidst er blevet revideret og godkendt.

Kan man starte med IAM og tilføje IGA senere?

Ja, dette er en meget almindelig tilgang. Mange organisationer starter med at etablere et solidt IAM-fundament med centraliseret brugerdatabase (f.eks. Active Directory) og implementerer SSO og MFA for at forbedre sikkerhed og brugeroplevelse. Når organisationen vokser, og kompleksiteten stiger, bliver behovet for det overliggende styringslag fra IGA tydeligt for at kunne håndtere adgangsgennemgange, compliance og automatisering af livscyklussen.

Konklusion

At skelne mellem Identity Governance and Administration (IGA) og Identity and Access Management (IAM) er afgørende for at opbygge en omfattende og modstandsdygtig sikkerhedsstrategi. IAM leverer den essentielle, daglige adgangskontrol og autentificering, der fungerer som virksomhedens digitale dørmand. IGA tilføjer det uundværlige strategiske lag af styring, opsyn og compliance, der fungerer som sikkerhedschefen, der sikrer, at adgangspolitikkerne er korrekte, relevante og reviderede.

I en verden, hvor identiteten er den nye sikkerhedsperimeter, er det ikke et spørgsmål om at vælge enten IGA eller IAM. Det handler om at forstå, hvordan disse to komplementære discipliner arbejder sammen for at beskytte organisationens data, strømline driften og sikre, at man altid er på forkant med både trusler og regulatoriske krav.

Hvis du vil læse andre artikler, der ligner IGA vs. IAM: Forstå Forskellen på Identitetsstyring, kan du besøge kategorien Sundhed.