10/01/2005

I en verden, der i stigende grad er digital som standard, og hvor online forretningsmodeller hurtigt bliver normen, står organisationer over for en dobbelt udfordring. På den ene side er der et konstant pres for at levere nye produkter og tjenester hurtigere end nogensinde før. På den anden side øges eksponeringen for sikkerhedsrisici, og flere virksomheder bliver ofre for cyberkriminalitet. Læg dertil et stadigt voksende landskab af nye love og regler, som skaber en forhøjet risiko for manglende overholdelse. Midt i dette komplekse scenarie spiller Identitets- og Adgangsstyring (IAM) en afgørende rolle, ikke kun som et forsvarsværk, men som en fundamental del af strategien for at drive forretning, opnå vækst og sikre kontinuitet.

- Hvorfor IAM er blevet en forretningskritisk disciplin

- Design af en robust IAM-arkitektur

- En klassisk model: Open Security Architecture (OSA)

- Når den klassiske model ikke længere er nok

- Sammenligning: Traditionel vs. Moderne IAM

- Nøglen til succes: Fra teknologi til strategi

- Ofte Stillede Spørgsmål om IAM

Hvorfor IAM er blevet en forretningskritisk disciplin

Tidligere blev IAM ofte betragtet som en ren IT-funktion – en form for digital dørmand, der sørgede for, at kun de rigtige medarbejdere havde adgang til de rigtige systemer. I dag er denne opfattelse forældet. IAM er nu en uundværlig strategisk komponent. En moderne og agil IAM-løsning gør det muligt for virksomheder at tilpasse sig hurtigt, onboarde nye medarbejdere, partnere og kunder sikkert og effektivt, og samtidig dokumentere overholdelse af regler som GDPR. Uden en solid Identitets- og adgangsstyring bliver digital transformation en risikabel affære, hvor innovation bremses af frygten for sikkerhedsbrud eller datalæk.

I vores moderne verden, hvor den eneste konstant er forandring, søger virksomheder nu efter en agil IAM-leverancemodel. Problemet er dog, at IAM er et specialiseret domæne, der kræver specifikke færdigheder, og ressourcerne med den rette ekspertise er knappe. Dette skaber en flaskehals for mange organisationer, der ønsker at accelerere deres digitale rejse uden at gå på kompromis med sikkerheden.

Design af en robust IAM-arkitektur

Identitets- og adgangsstyring – disciplinen, der sikrer, at de rigtige individer har adgang til de rigtige ressourcer på de rigtige tidspunkter – falder undertiden i kategorien af ting, der er så fundamentale for virksomhedens sikkerhed, at vi glemmer at tænke over dem. Ligesom mange teknologier, der har nået en høj grad af modenhed, bliver IAM en form for usynlig infrastruktur; den bemærkes først, når der opstår et problem. Men det betyder ikke, at IT-beslutningstagere bør stoppe med at være opmærksomme. For at udtænke den bedste IAM-arkitektur til specifikke brugsscenarier, skal en organisation være helt klar over, hvad den håber at opnå.

Fra et arkitektonisk synspunkt er designet af de fleste IAM-implementeringer relativt ligetil ved første øjekast. Kompleksiteten opstår først, når implikationerne overvejes og udvides til specifikke anvendelsestilfælde. En god måde at forstå det grundlæggende på er ved at se på etablerede designmønstre.

En klassisk model: Open Security Architecture (OSA)

Et klassisk eksempel er Open Security Architecture (OSA) designmønsteret for Identitetsstyring. OSA er et åbent, kollaborativt arkiv for sikkerhedsarkitektoniske designmønstre. Deres mønster for IAM illustrerer de grundlæggende principper. Selvom vi ikke kan vise diagrammet her, kan vi beskrive dets kerneelementer:

- Forskellige roller: Modellen tager højde for, at forskellige roller (f.eks. slutbrugere, administratorer, systemer) interagerer med IAM-komponenterne.

- Adskillelse af politikker: Der er en klar adskillelse mellem håndhævelse af politikker (som sker på server- eller serviceniveau) og beslutning om politikker (som håndteres af en kombination af et bibliotek og en autentificeringstjeneste).

- Organisationen ejer identiteten: Den grundlæggende antagelse er, at organisationen selv ejer og administrerer brugeridentiteterne.

Dette er et traditionelt designmønster, og det er vigtigt at bemærke, at nogle af dets underliggende antagelser er under forandring i den moderne forretningsverden.

Når den klassiske model ikke længere er nok

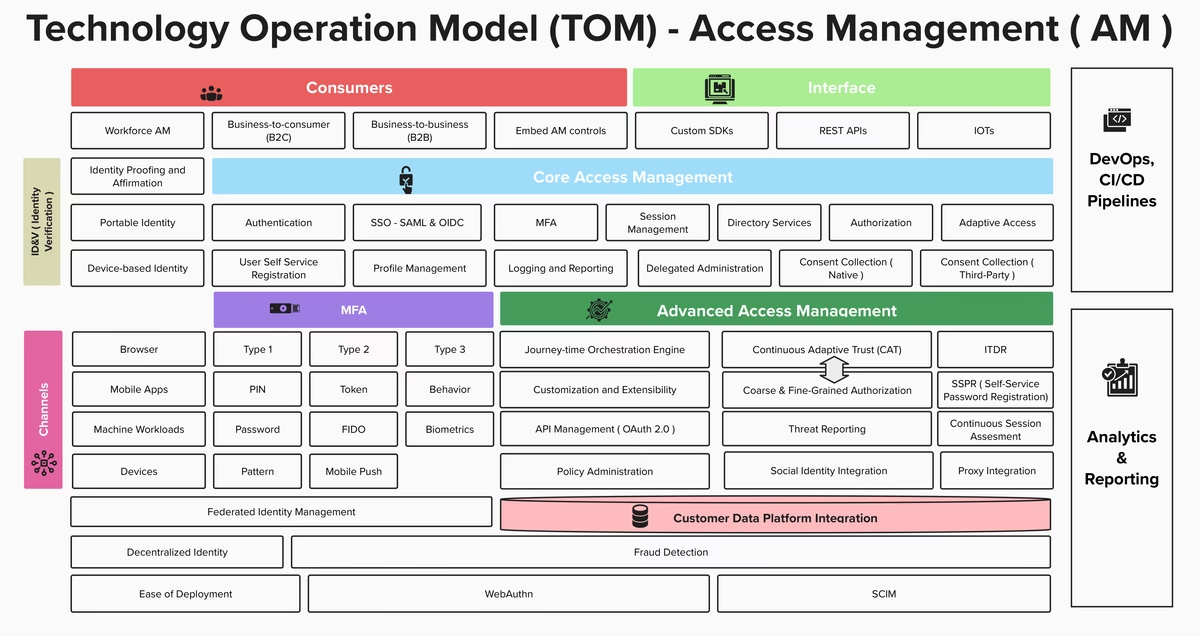

Selvom OSA-diagrammet er beskrivende for, hvordan IAM historisk har fungeret, er det sandsynligvis ikke særligt dækkende for, hvordan de fleste organisationer driver IAM i dag. Dette skyldes ændringer i, hvordan IAM bruges til medarbejdere, og det adresserer ikke fuldt ud kundeidentiteter eller de teknologiske ændringer, der komplicerer, hvordan IAM fungerer.

Her er de primære områder, hvor den traditionelle model kommer til kort:

- Føderation til eksterne tjenester: Medarbejdere skal i dag have adgang til et væld af cloud-baserede tredjepartstjenester (SaaS-applikationer som Salesforce, Office 365 osv.). Dette kræver føderation, hvor en bruger kan logge ind én gang (Single Sign-On) og få adgang til mange systemer. Dette kræver ofte en separat infrastruktur at opsætte og vedligeholde.

- Udvidelse af identitet til skyen: Spørgsmålet om at udvide identitet til skyen er centralt. Afhængigt af den anvendte model kan dette enten bruge tilstandsoverførsel – for eksempel med teknologier som SAML eller OpenID Connect – til at føderere mellem on-premise og cloud, eller det kan bruge cloud-native identitetsudbydere direkte.

- Flere identitetstyper: Den måske største forandring er, hvem der skal autentificeres, og til hvilket formål. OSA-diagrammet er tydeligt rettet mod medarbejdere. Organisationer i dag skal vedligeholde flere identiteter ud over deres medarbejdere, såsom kunder, applikationsbrugere, systemadministrative brugere, maskinidentiteter og andre typer brugere. En organisation, der bruger en traditionel model til intern brugerautentificering, kan meget vel også have en produktionsapplikation, der indeholder kundebrugerkonti. Dette kan være så sofistikeret som en kunde-IAM-platform (CIAM) eller, afhængigt af brugen, så simpelt som en databasetabel, der indeholder applikationsspecifikke brugeroplysninger.

Den moderne virkelighed kræver en mere holistisk og fleksibel tilgang til sikkerhed og identitetsstyring.

Sammenligning: Traditionel vs. Moderne IAM

For at illustrere forskellene er her en tabel, der sammenligner de to tilgange:

| Egenskab | Traditionel IAM | Moderne IAM |

|---|---|---|

| Primært Fokus | Medarbejdere | Medarbejdere, kunder, partnere, enheder (IoT) |

| Placering | On-premise, inden for virksomhedens firewall | Hybrid (on-premise og multi-cloud) |

| Mål | Sikkerhed og omkostningsreduktion | Forretningsvækst, kundeoplevelse, sikkerhed |

| Integration | Proprietære agenter og stik | Standardbaseret (SAML, OpenID Connect, SCIM) |

| Skalerbarhed | Begrænset til tusinder af brugere | Bygget til at håndtere millioner af brugere |

Nøglen til succes: Fra teknologi til strategi

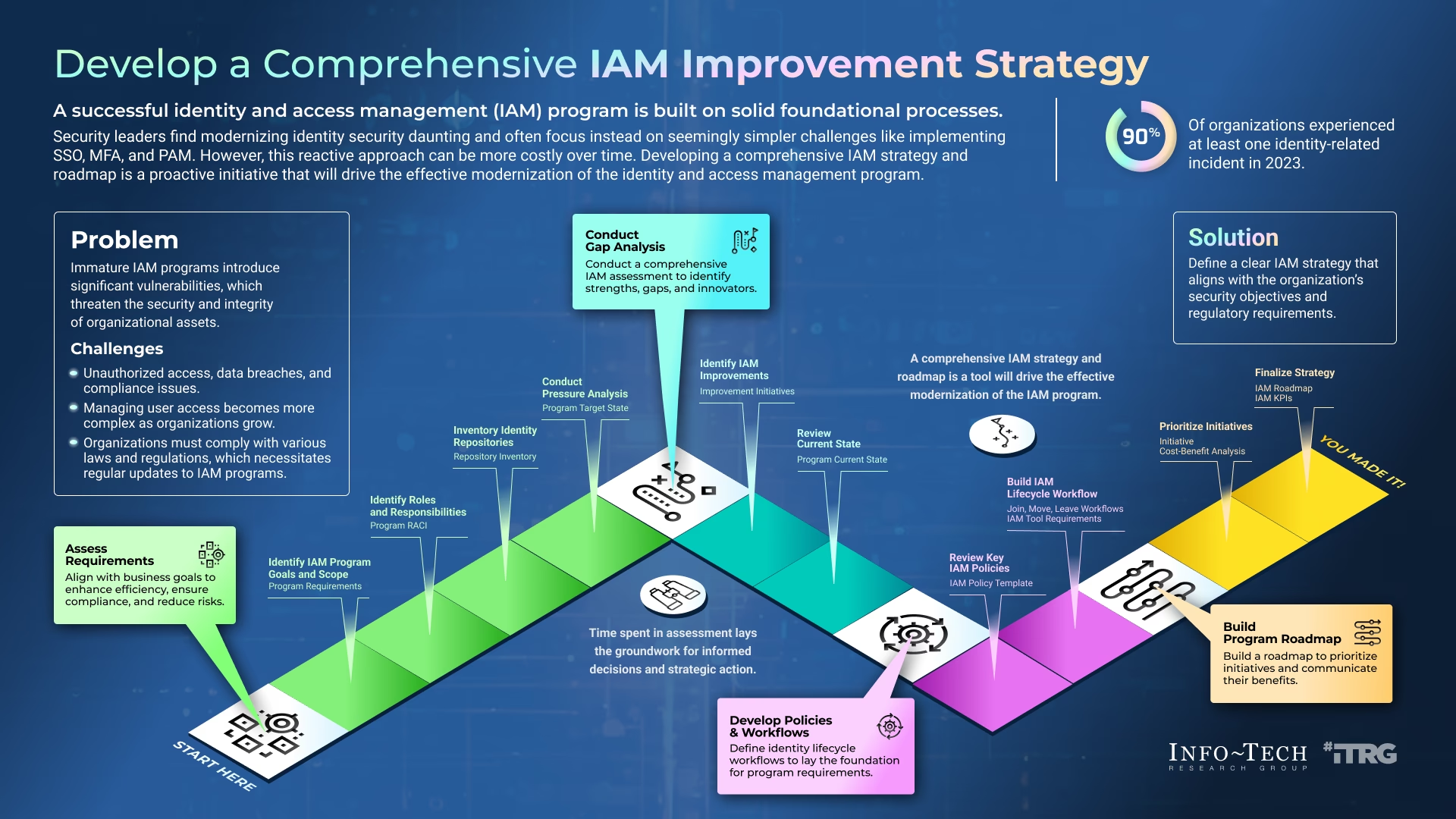

At implementere en vellykket IAM-løsning handler om meget mere end blot at vælge den rigtige software. Det er en strategisk øvelse, der kræver en dyb forståelse af forretningens behov, nuværende og fremtidige. En moderne IAM-strategi skal kunne besvare spørgsmål som: Hvem er vores brugere? Er det kun medarbejdere, eller inkluderer det også kunder, freelancere og partnere? Hvilke applikationer skal de have adgang til, og hvor er disse applikationer placeret – i vores eget datacenter eller i skyen? Hvordan sikrer vi en gnidningsfri og sikker brugeroplevelse, uanset hvor brugeren befinder sig, eller hvilken enhed de bruger?

Ved at løfte IAM fra en isoleret IT-opgave til en integreret del af forretningsstrategien kan organisationer ikke blot mindske risici, men også skabe nye muligheder for vækst, forbedre kundeoplevelsen og opnå en afgørende konkurrencefordel i den digitale tidsalder.

Ofte Stillede Spørgsmål om IAM

- Hvad er IAM helt præcist?

- IAM står for Identitets- og Adgangsstyring. Det er en ramme af politikker og teknologier, der sikrer, at de rigtige brugere har passende adgang til de rigtige teknologiske ressourcer. Kernen er at have én digital identitet pr. individ, som kan administreres, overvåges og sikres centralt.

- Hvorfor er en traditionel IAM-model ikke altid tilstrækkelig i dag?

- Traditionelle modeller blev bygget til en verden, hvor alle brugere var medarbejdere, og alle systemer var internt på virksomhedens netværk. I dagens hybrid- og cloud-verden med eksterne partnere og kundevendte applikationer er denne model for rigid og kan ikke håndtere kompleksiteten i moderne økosystemer.

- Hvad er forskellen på medarbejder-IAM og kunde-IAM (CIAM)?

- Selvom de deler teknologiske principper, er deres mål forskellige. Medarbejder-IAM fokuserer på intern sikkerhed, produktivitet og administration af livscyklus (ansættelse, forfremmelse, fratrædelse). Kunde-IAM (CIAM) fokuserer på kundeoplevelse, nem registrering, skalerbarhed til potentielt millioner af brugere og indsamling af data til personalisering, alt imens privatliv og sikkerhed opretholdes.

- Er IAM kun for store virksomheder?

- Nej, slet ikke. Enhver virksomhed, uanset størrelse, der håndterer følsomme data og har brugere (medarbejdere eller kunder), der tilgår digitale ressourcer, har brug for en form for IAM. For små og mellemstore virksomheder kan cloud-baserede IAM-løsninger (IDaaS - Identity as a Service) være en omkostningseffektiv og skalerbar måde at opnå høj sikkerhed uden store investeringer i infrastruktur.

Hvis du vil læse andre artikler, der ligner Identitetsstyring: Er din virksomhed klar til vækst?, kan du besøge kategorien Sundhed.