23/06/2006

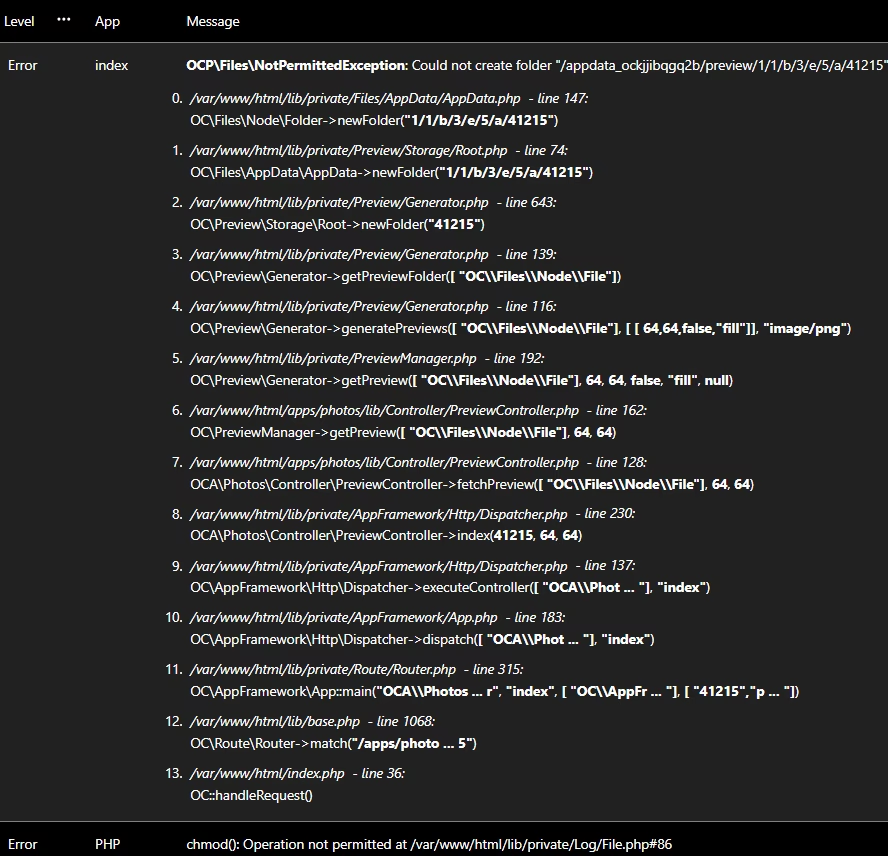

Rettighedsproblemer er en af de mest almindelige og frustrerende udfordringer, som udviklere støder på, når de arbejder med Docker. Fejlmeddelelser som 'Permission Denied' eller 'Operation not permitted' kan stoppe et build eller forhindre en applikation i at køre korrekt, og årsagen kan ofte virke uklar. Disse problemer opstår typisk i spændingsfeltet mellem værtens operativsystem og den isolerede container, hvor bruger-ID'er, filsystemrettigheder og avancerede sikkerhedsfunktioner interagerer på komplekse måder. At forstå disse mekanismer er nøglen til ikke kun at løse akutte problemer, men også til at bygge mere sikre og robuste container-baserede applikationer.

I denne dybdegående artikel vil vi afdække de primære årsager til rettighedsproblemer i Docker. Vi vil se på alt fra simple filtilladelser i forbindelse med volumes til mere komplekse scenarier, der involverer Linux-sikkerhedsmoduler og user namespaces. Gennem praktiske eksempler og løsningsforslag vil du blive udstyret med den viden, der er nødvendig for at diagnosticere og løse disse problemer effektivt.

Hvorfor Opstår Rettighedsproblemer i Docker?

For at forstå løsningerne er det afgørende først at forstå de underliggende årsager. Docker-containere er ikke virtuelle maskiner; de er isolerede processer, der kører direkte på værtens kerne. Denne tætte integration er kilden til mange af rettighedsudfordringerne.

Bruger- og Gruppe-ID'er (UID/GID)

Kernen i problemet er, hvordan Linux håndterer brugerrettigheder. Hver bruger og gruppe har et unikt numerisk ID (UID for brugere, GID for grupper). Når du kører en proces i en container, kører den som en bestemt bruger med et specifikt UID/GID. Som standard er 'root'-brugeren (UID 0) inde i en container den samme som 'root'-brugeren på værten. Hvis en proces inde i containeren får adgang til værtens filsystem (f.eks. via et bind mount), vil den have root-rettigheder, hvilket udgør en betydelig sikkerhedsrisiko.

Sikkerhedsmekanismer der Skaber Konflikter

For at mindske disse risici har Docker og Linux indbygget flere sikkerhedslag, som ironisk nok ofte er kilden til rettighedsproblemer:

- User Namespaces (userns-remap): Dette er en kraftfuld sikkerhedsfunktion, der mapper bruger-ID'er inde i containeren til et andet, ikke-privilegeret bruger-ID-område på værten. For eksempel kan UID 0 (root) i containeren blive mappet til UID 165536 på værten. Denne bruger har ingen særlige rettigheder på værtssystemet. Dette er ekstremt godt for sikkerheden, men det kan forårsage problemer for processer som

apt-get, der forsøger at udføre privilegerede operationer som at skifte bruger (f.eks. til den indbyggede `_apt`-bruger), hvilket fejler, fordi den mappede bruger på værten ikke har tilladelse til det. - Linux Capabilities: Docker begrænser som standard de 'capabilities' (specifikke root-privilegier), en container har. En normal root-bruger har en lang række capabilities, men en container-root har kun et begrænset sæt. Hvis en proces kræver en capability, som er blevet fjernet, vil den fejle med 'Operation not permitted', selvom den kører som root.

- AppArmor og SELinux: Disse er Mandatory Access Control (MAC) systemer, der kan pålægge endnu strengere regler for, hvad processer – selv root-processer – må gøre. Docker anvender ofte en standard AppArmor-profil, der blokerer visse systemkald.

Almindelige Scenarier og Deres Løsninger

Lad os se på nogle typiske problemer, som udviklere møder, og hvordan man løser dem.

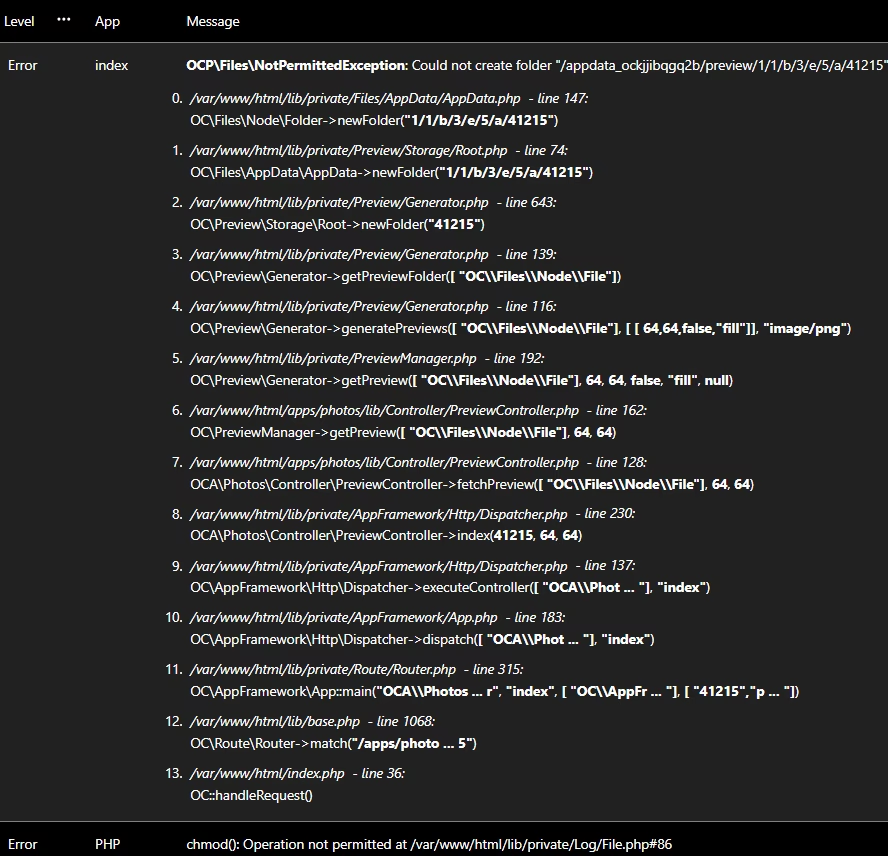

Scenarie 1: 'Permission Denied' ved Brug af Bind Mounts

Et meget almindeligt problem opstår, når man monterer en mappe fra værten ind i containeren (et bind mount) for at dele filer, f.eks. kildekode eller logfiler. En webserver som Apache, der kører som brugeren `www-data` (f.eks. UID 33) inde i containeren, forsøger at skrive til en logmappe, men får 'Permission Denied'.

Årsag: Problemet skyldes et mismatch mellem UID/GID. Mappen på værten ejes måske af din egen bruger (f.eks. UID 1000). Når containeren ser denne mappe, ser den, at ejeren er UID 1000, men processen, der prøver at skrive, er UID 33. Da UID 33 ikke har skriverettigheder til en mappe ejet af UID 1000, opstår fejlen. En chmod-kommando i din Dockerfile har ingen effekt her, fordi den kun ændrer rettigheder i image-laget, som bliver skjult af det monterede volume ved kørsel.

Løsninger:

- Match UID/GID: Den mest robuste løsning er at sikre, at brugeren inde i containeren har samme UID/GID som ejeren af mappen på værten. Du kan gøre dette ved at bygge dit image med argumenter:

ARG UID=1000RUN useradd -u $UID myappuser

Dette giver dig mulighed for at bygge imaget, så det matcher din bruger på værten. - Entrypoint Script: Opret et script, der kører, når containeren starter. Dette script kan tjekke ejerskabet af den monterede mappe og køre

chownfor at rette det, før hovedapplikationen starter. Dette gør imaget mere portabelt. - Brug Docker Volumes: I stedet for bind mounts kan du bruge Docker-managed volumes. Docker håndterer selv, hvor dataene lagres på værten, og det kan ofte omgå de mest direkte UID/GID-konflikter, selvom man stadig skal være opmærksom på ejerskab.

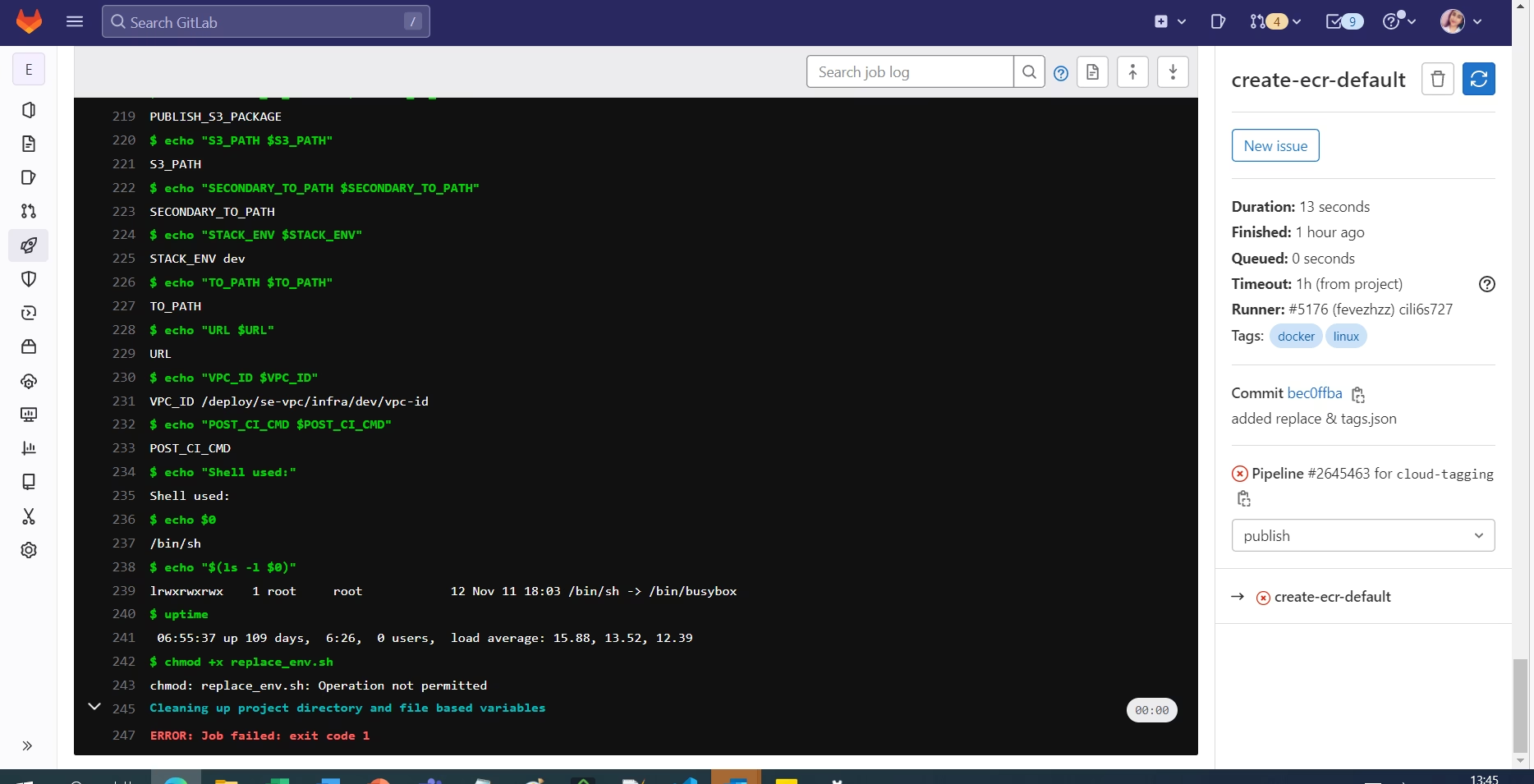

Scenarie 2: `apt-get update` Fejler med 'Operation not permitted'

Dette problem opstår ofte, når man forsøger at installere pakker i en kørende container med docker exec, især hvis Docker-daemonen er konfigureret med userns-remap.

Årsag: Som nævnt tidligere, med userns-remap aktivt, er 'root' i containeren ikke 'ægte' root på værten. Pakkeforvaltere som apt er designet til at være sikre og forsøger at droppe privilegier under download-processen ved at skifte til en systembruger som `_apt`. Handlingen med at skifte bruger (via systemkald som `setuid` og `setgid`) kræver en capability, som den mappede bruger på værten ikke har. Derfor fejler operationen.

Løsninger:

- Installer pakker under build: Den absolut bedste praksis er at installere alle nødvendige pakker, når du bygger dit image med en Dockerfile. På dette tidspunkt er operationerne typisk tilladt. At modificere en kørende container er et anti-pattern, der strider mod princippet om uforanderlig infrastruktur.

- Tilføj Capabilities (med forsigtighed): Hvis du absolut er nødt til at køre kommandoen i en kørende container, kan du midlertidigt give den de nødvendige rettigheder:

docker run --cap-add=SETUID --cap-add=SETGID ...

Dette reducerer sikkerheden, så det bør kun bruges, når det er strengt nødvendigt. - Deaktiver userns-remap: Dette er den nemmeste, men mindst sikre løsning. Det fjerner et vigtigt sikkerhedslag og bør generelt undgås i produktionsmiljøer.

Bedste Praksis for Rettigheder i Dockerfiles

At skrive en god Dockerfile er den bedste måde at forebygge rettighedsproblemer på.

Kør som en Ikke-Root Bruger

Den vigtigste sikkerhedsregel er at undgå at køre din applikation som root. En typisk og sikker Dockerfile-struktur ser således ud:

FROM python:3.9-slim # Kør system-opgaver som root RUN apt-get update && apt-get install -y --no-install-recommends curl && rm -rf /var/lib/apt/lists/* # Opret en dedikeret bruger og gruppe til applikationen RUN groupadd --gid 1001 myappgroup && useradd --uid 1001 --gid 1001 --create-home myappuser WORKDIR /home/myappuser/app # Kopier filer med korrekt ejerskab. --chown er mere effektivt end et separat RUN chown-lag. COPY --chown=myappuser:myappgroup . . # Skift til den nye, ikke-privilegerede bruger USER myappuser # Angiv kommandoen til at starte applikationen CMD ["python", "app.py"] Ved at bruge en ikke-root bruger minimerer du skaden, hvis din applikation skulle blive kompromitteret.

Brug COPY --chown

Som vist i eksemplet ovenfor, bør du altid bruge --chown-flaget med COPY- eller ADD-instruktioner. Dette sætter ejerskabet korrekt i et enkelt lag, hvilket er mere effektivt og renere end at tilføje et separat RUN chown -R ...-lag bagefter.

Sammenligning af Løsningsmetoder

Her er en hurtig oversigt over forskellige metoder til at håndtere rettigheder.

| Metode | Fordele | Ulemper | Bedst til |

|---|---|---|---|

| Matche UID/GID | Sikker og direkte kontrol. | Mindre portabelt, kræver kendskab til værtens UID. | Udviklingsmiljøer, hvor vært og container skal matche. |

| Entrypoint Script med `chown` | Meget portabelt, virker på tværs af systemer. | Kan øge containerens opstartstid. Kræver root-privilegier ved start. | Generiske images, der skal køre i mange forskellige miljøer. |

COPY --chown | Effektivt, bygger ind i imaget, god praksis. | Løser ikke problemer med runtime-monterede volumes. | Alle Dockerfiles til at håndtere applikationsfilers ejerskab. |

| Kør som root | Nemt og hurtigt at få ting til at virke. | Ekstremt usikkert, bør altid undgås i produktion. | Hurtig, midlertidig debugging (og selv da med forsigtighed). |

Ofte Stillede Spørgsmål (FAQ)

Kan jeg bare køre `chmod 777` på alt?

Nej, det bør du absolut undgå. Selvom chmod 777 (giver læse-, skrive- og eksekveringsrettigheder til alle) kan virke som en hurtig løsning, er det en alvorlig sikkerhedsrisiko. Det fjerner al adgangskontrol til de pågældende filer og mapper, hvilket gør dit system sårbart over for angreb, både indefra og udefra. Det er altid bedre at finde den korrekte ejer og de mindst nødvendige rettigheder (princippet om 'least privilege').

Hvad er forskellen på et Docker Volume og et Bind Mount mht. rettigheder?

Et bind mount er en direkte spejling af en fil eller mappe fra værtssystemet. Rettigheder og ejerskab styres fuldt ud af værtens OS, hvilket er kilden til de fleste UID/GID-konflikter. Et Docker-managed volume er en mappe, hvis livscyklus og placering styres af Docker selv. Docker kan initialisere et volume med indhold fra et image og håndterer ofte rettigheder mere elegant, især på tværs af platforme som Windows og macOS, hvor filsystem-rettigheder fungerer anderledes.

Hvorfor virker min `chmod`-kommando i Dockerfilen ikke, når jeg starter containeren?

Dette sker næsten altid, fordi du bruger et bind mount. chmod-kommandoen i din Dockerfile kører, når imaget bliver bygget. Den ændrer rettighederne på en mappe inde i imagets filsystem. Men når du starter en container med -v /sti/på/vært:/sti/i/container, 'skjuler' eller 'overskriver' mappen fra værten den mappe, der findes i imaget. Derfor er det rettighederne på /sti/på/vært, der gælder, og ikke dem, du satte under build.

At mestre rettigheder i Docker handler om at forstå samspillet mellem container og vært. Ved at følge bedste praksis, såsom at køre som en ikke-root bruger, bruge COPY --chown og omhyggeligt overveje din strategi for volumes, kan du undgå de fleste faldgruber. Husk, at en løsning, der involverer at give færre rettigheder, næsten altid er bedre end en, der giver flere.

Hvis du vil læse andre artikler, der ligner Docker: Løsning af Rettighedsproblemer, kan du besøge kategorien Teknologi.