03/09/2023

At administrere et IT-miljø kræver en fin balance mellem funktionalitet og sikkerhed. En af de mest kritiske opgaver for enhver systemadministrator er håndteringen af brugerrettigheder i Active Directory (AD). Forkert tildelte rettigheder kan føre til alvorlige sikkerhedsbrud, datatab og systemustabilitet. Derfor er det afgørende at mestre kunsten at delegere kontrol. Ved at bruge Delegeringsguiden (Delegation of Control Wizard) i Active Directory kan du tildele specifikke tilladelser til brugere og grupper uden at give dem mere adgang end højst nødvendigt. Dette princip, kendt som mindste privilegium, er fundamentet for en robust sikkerhedsstrategi. Denne artikel vil guide dig gennem de bedste praksisser og give konkrete eksempler på, hvordan du sikkert og effektivt kan delegere opgaver som nulstilling af adgangskoder, ændring af brugeroplysninger og administration af gruppemedlemskaber.

Bedste Praksis for Delegering af Kontrol

Før vi dykker ned i de praktiske eksempler, er det vigtigt at forstå de grundlæggende principper, der sikrer en vellykket og sikker delegeringsmodel. Ved at følge disse anbefalinger kan du undgå almindelige faldgruber og opbygge en skalerbar og let administrerbar rettighedsstruktur.

1. Design en God OU-Struktur

Grundlaget for effektiv delegering er en velorganiseret struktur af Organisatoriske Enheder (OU'er). Rettigheder i Active Directory nedarves, og derfor er det logiske design af dine OU'er altafgørende. En simpel, men effektiv tilgang er at gruppere lignende ressourcer i deres egne OU'er. Overvej en struktur som denne:

- Brugere OU: Indeholder alle standard brugerkonti.

- Computere OU: Indeholder alle arbejdsstationer.

- Servere OU: Indeholder alle servere.

- Grupper OU: Indeholder alle sikkerheds- og distributionsgrupper.

Inden for disse hoved-OU'er kan du oprette under-OU'er for yderligere at organisere ressourcer, f.eks. efter afdeling (HR, IT, Finans) eller geografisk placering. Med en sådan struktur kan du nemt delegere kontrol meget specifikt. Hvis HR-afdelingen for eksempel ønsker selv at kunne nulstille adgangskoder for deres egne medarbejdere, kan du tildele denne rettighed udelukkende til HR OU'en, uden at det påvirker resten af organisationen. En gennemtænkt OU-struktur er nøglen til at undgå at tildele for brede rettigheder.

2. Deleger Kontrol til Grupper, IKKE Brugere

En af de mest almindelige fejl er at tildele rettigheder direkte til en individuel brugerkonto. Dette skaber et administrativt mareridt, da det er ekstremt svært at spore og revidere, hvem der har hvilke rettigheder. Når en medarbejder skifter job eller forlader virksomheden, bliver det en kompleks opgave at overføre eller fjerne disse rettigheder. Den korrekte metode er altid at delegere kontrol til en sikkerhedsgruppe. Opret en gruppe, tildel de nødvendige rettigheder til gruppen, og tilføj derefter de relevante brugere som medlemmer. Dette gør administrationen simpel: for at give eller fjerne rettigheder skal du blot tilføje eller fjerne en bruger fra gruppen.

Har du nogensinde set en gruppe i AD og tænkt: "Hvad bruges denne til?" Dårlig navngivning skaber forvirring og øger risikoen for fejl. Opret en klar navnekonvention. Hvis en gruppe skal have rettigheder til at nulstille adgangskoder for helpdesk, kunne et godt navn være "Helpdesk_Adgangskode_Nulstil". Hvis en gruppe skal kunne redigere telefonnumre, kunne den hedde "IT_Rediger_Telefonnummer". Brug også beskrivelsesfeltet på gruppen til at give yderligere detaljer om dens formål og de rettigheder, den er tildelt. Dette gør det nemt for dig selv og andre administratorer at forstå formålet med hver gruppe.

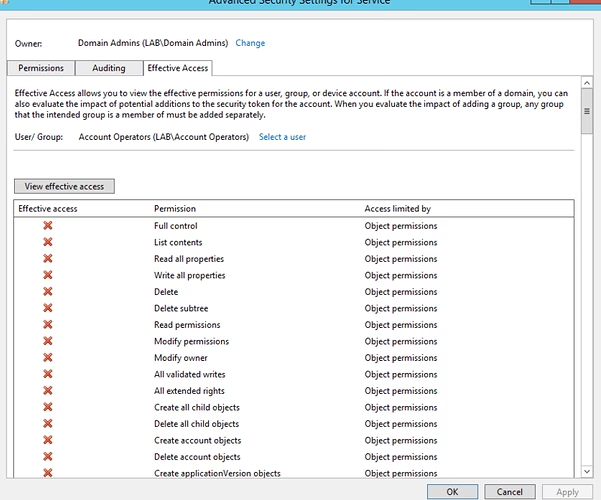

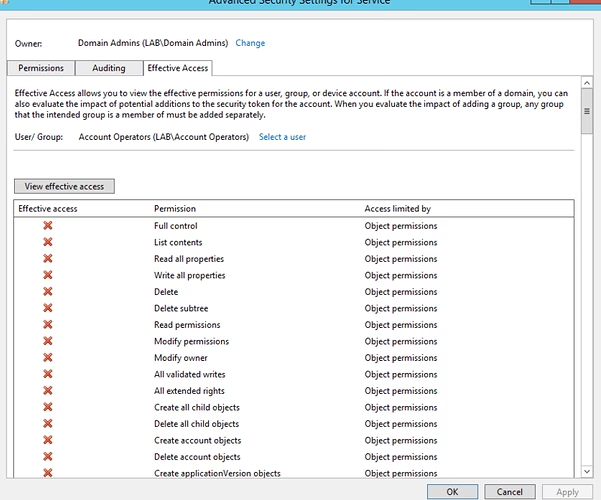

4. Undgå Indbyggede Sikkerhedsgrupper

Active Directory kommer med flere indbyggede grupper som "Account Operators" og "Backup Operators". Selvom deres navne kan virke passende til visse delegeringsopgaver, har disse grupper ofte vidtrækkende og nogle gange uventede rettigheder, der kan give brugerne langt mere adgang end nødvendigt. Det er en langt sikrere praksis at oprette dine egne, nye sikkerhedsgrupper og kun tildele præcis de rettigheder, der er nødvendige for opgaven.

5. Foretag Årlig Revision af Delegerede Rettigheder

Rettigheder i Active Directory kan over tid komme ud af kontrol. Medarbejdere skifter roller, nye systemer implementeres, og midlertidige tilladelser bliver permanente. Den eneste måde at sikre, at din delegeringsmodel forbliver sikker, er ved regelmæssigt at revidere den. Mindst en gang om året bør du gennemgå ACL (Access Control List) tilladelserne på dine OU'er for at verificere, hvem der har adgang til hvad. Der findes værktøjer, som f.eks. PowerShell-scripts, der kan hjælpe med at automatisere denne proces og generere letlæselige rapporter.

Praktiske Eksempler på Delegering

Lad os nu se på nogle konkrete eksempler på, hvordan du kan bruge Delegeringsguiden til at udføre almindelige administrative opgaver.

Delegering af Nulstilling af Adgangskode og Oplåsning af Konto

Dette er en af de mest almindelige opgaver at delegere til en helpdesk eller lokale IT-supportmedarbejdere.

- Opret en AD-gruppe: Opret en ny sikkerhedsgruppe, f.eks. "Helpdesk_Adgangskode_Nulstil". Tilføj de relevante helpdesk-medarbejdere til denne gruppe.

- Start Delegeringsguiden: Højreklik på den OU, der indeholder dine brugerkonti (f.eks. "Brugere"), og vælg "Delegate Control...".

- Vælg Gruppe: I guiden, tilføj den gruppe, du lige har oprettet.

- Vælg Brugerdefinerede Opgaver: Vælg "Create a custom task to delegate".

- Vælg Objekttype: Vælg "Only the following objects in the folder" og marker "User objects".

- Tildel Rettigheder: Under "Permissions", marker "General" og "Property-specific". Find og marker følgende rettigheder: Change password, Reset password, Read lockoutTime, og Write lockoutTime.

- Afslut Guiden: Klik "Next" og derefter "Finish".

Medlemmer af gruppen kan nu nulstille adgangskoder og låse konti op for alle brugere i den valgte OU og dens under-OU'er.

Delegering af Rettigheder til at Ændre Gruppemedlemskab

Ofte har afdelingsledere eller teamejere brug for at kunne administrere medlemskabet af deres egne grupper.

- Opret AD-gruppe: Opret en gruppe til dem, der skal administrere medlemskaber, f.eks. "Gruppe_Administratorer".

- Start Delegeringsguiden: Højreklik på den OU, der indeholder de grupper, der skal administreres (f.eks. "Grupper").

- Vælg Gruppe: Tilføj gruppen "Gruppe_Administratorer".

- Vælg Almindelig Opgave: I stedet for en brugerdefineret opgave, vælg den indbyggede opgave "Modify the group membership of a group".

- Afslut Guiden: Klik "Next" og "Finish".

Medlemmer af gruppen kan nu tilføje og fjerne brugere fra de grupper, der er placeret i den specificerede OU.

Sammenligning: Gruppe- vs. Brugerdelegering

For at understrege vigtigheden af at bruge grupper, er her en simpel sammenligningstabel:

| Funktion | Delegering til Gruppe | Delegering til Bruger |

|---|---|---|

| Administration | Nem og centraliseret. Tilføj/fjern brugere fra én gruppe. | Besværlig og decentraliseret. Rettigheder skal tildeles/fjernes for hver bruger. |

| Revision | Overskueligt. Det er let at se, hvilke grupper der har hvilke rettigheder. | Meget svært. Kræver gennemgang af ACL for hver enkelt bruger. |

| Skalerbarhed | Høj. Nemt at håndtere en voksende organisation. | Lav. Bliver hurtigt uoverskueligt. |

| Sikkerhed | Højere. Mindre risiko for fejlkonfigurationer. | Lavere. Høj risiko for at glemme at fjerne rettigheder. |

Ofte Stillede Spørgsmål (OSS)

Hvorfor er det så vigtigt ikke at bruge "Domain Admins"-gruppen til daglige opgaver?

"Domain Admins"-gruppen har de højest mulige rettigheder i et domæne. At bruge en konto i denne gruppe til daglige opgaver øger angrebsfladen markant. Hvis kontoen kompromitteres, får en angriber fuld kontrol over hele dit domæne. Princippet om mindste privilegium dikterer, at man kun skal bruge de rettigheder, der er strengt nødvendige for den specifikke opgave.

Hvad sker der, hvis jeg delegerer for mange rettigheder?

At over-delegere rettigheder, også kendt som "privilege creep", er en alvorlig sikkerhedsrisiko. Det giver brugere mulighed for at udføre handlinger, de ikke burde have adgang til, hvilket kan føre til utilsigtede ændringer, datalæk eller bevidst misbrug. En god OU-struktur og regelmæssig revision er den bedste måde at bekæmpe dette på.

Kan jeg fjerne delegerede rettigheder igen?

Ja, du kan fjerne delegerede rettigheder. Den nemmeste måde er at fjerne den relevante gruppe fra ACL'en på den OU, hvor rettighederne blev tildelt. Dette kan gøres via fanen "Security" i egenskaberne for OU'en (husk at slå "Advanced Features" til i "Active Directory Users and Computers"-viewet).

Opsummering

Korrekt delegering af kontrol i Active Directory er ikke blot en teknisk øvelse; det er en fundamental del af en sund IT-sikkerhedsstrategi. Ved at implementere en logisk OU-struktur, konsekvent bruge grupper til tildeling af rettigheder, følge princippet om mindste privilegium og udføre regelmæssige revisioner, kan du skabe et sikkert, skalerbart og effektivt administreret miljø. Delegeringsguiden er et stærkt værktøj, men dens effektivitet afhænger fuldstændigt af den strategi, du lægger bag dens brug. Undgå fristelsen til at tage genveje, som at tilføje brugere til højt privilegerede grupper. Den tid, du investerer i at opbygge en solid delegeringsmodel, vil betale sig mange gange igen i form af øget sikkerhed og reduceret administrativ byrde.

Hvis du vil læse andre artikler, der ligner Korrekt Delegering i Active Directory, kan du besøge kategorien Sundhed.