20/06/2016

I den digitale tidsalder er vores operativsystemer kernen i vores computere, smartphones og tablets. De administrerer alt fra hardware til software og er fundamentet for vores daglige interaktion med teknologi. Men dette fundament kan have revner. Disse revner, kendt som sårbarheder, er fejl i softwaren, som cyberkriminelle kan udnytte til at kompromittere vores sikkerhed, stjæle data eller forårsage alvorlig skade. At forstå disse sårbarheder er det første skridt mod at beskytte sig selv i en stadig mere forbundet verden.

Hvordan opstår sårbarheder i operativsystemer?

Sårbarheder i operativsystemer opstår primært fra to kilder: programmeringsfejl og designfejl. Under den komplekse proces med at udvikle et operativsystem kan udviklere uforvarende introducere fejl i koden. Det kan være alt fra forkert håndtering af brugerinput og dårlig hukommelsesstyring til manglende forudseenhed i, hvordan forskellige systemkomponenter interagerer. Disse små fejl kan skabe store åbninger for angribere.

Derudover kan sårbarheder stamme fra designbeslutninger, der ikke tager tilstrækkeligt højde for sikkerhedsmæssige konsekvenser. Dette inkluderer implementering af svage godkendelsesprotokoller, usikre standardkonfigurationer og utilstrækkelig adgangskontrol. Sådanne forglemmelser giver angribere mulighed for at udnytte systemets svagheder, hvilket kan føre til uautoriseret adgang og andre ondsindede aktiviteter.

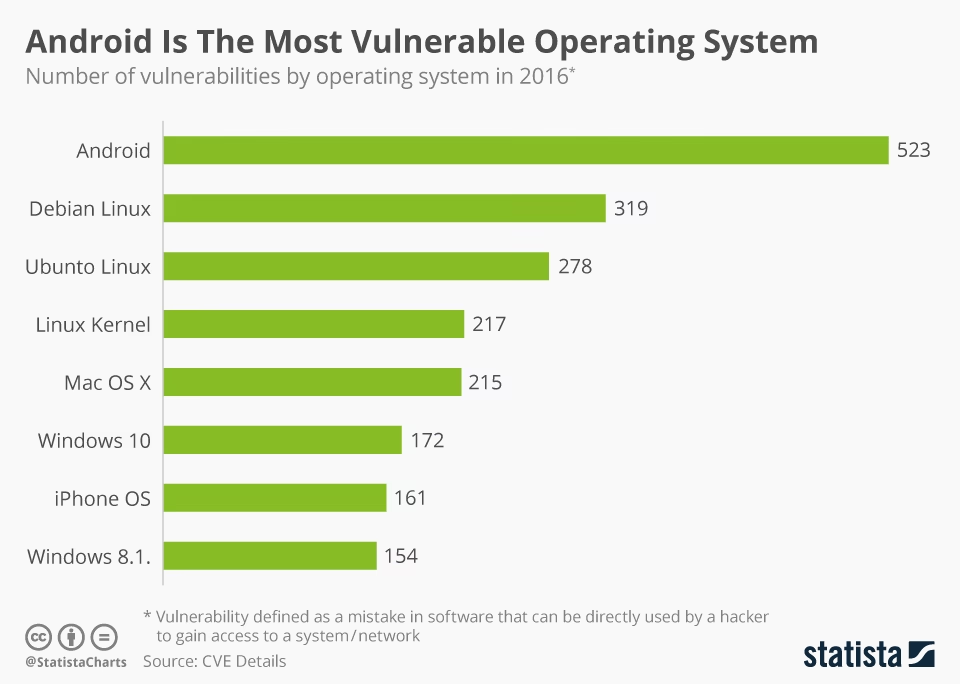

Hvilket operativsystem har flest sårbarheder?

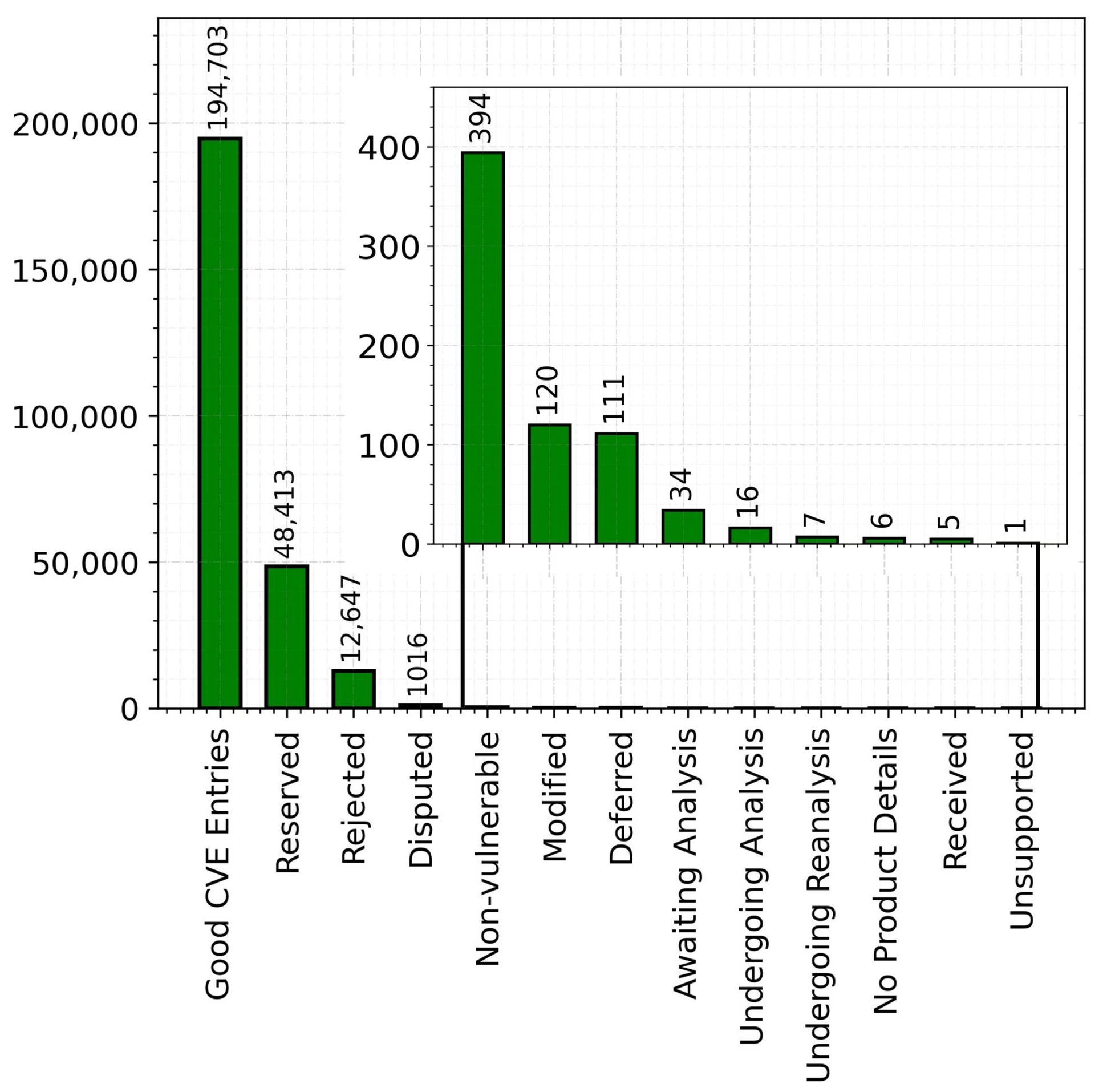

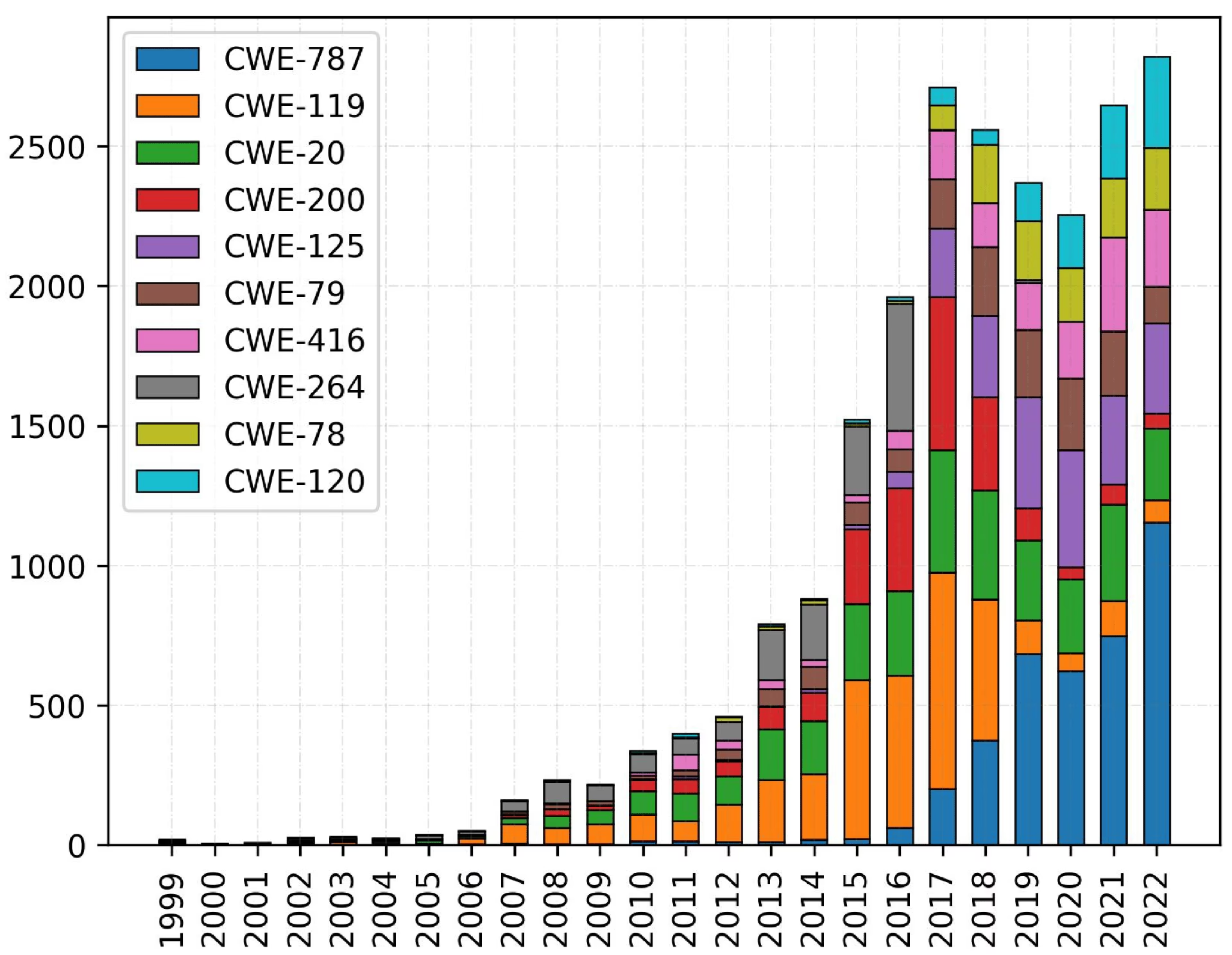

En analyse udført af Bhurtel og Rawat (2023) undersøgte kendte sårbarheder i almindelige operativsystemer i perioden 1999-2022. Studiet så på antallet af sårbarheder ifølge Common Weakness Enumeration (CWE) og deres alvorlighedsgrad ifølge Common Vulnerability Scoring System (CVSS).

Resultaterne viste, at Windows 10 har det absolut højeste antal registrerede sårbarheder nogensinde med omkring 18.000. Andre operativsystemer med et betydeligt antal sårbarheder er Windows Server 2008 (7.000), Debian Linux 9 (3.900) og macOS 10.14 (3.500). Det er dog vigtigt at bemærke, at et højt antal sårbarheder også kan afspejle en udbredt brug og en mere intensiv granskning fra sikkerhedsforskere, snarere end udelukkende en ringere sikkerhed.

Sammenligning af Sårbarheder (1999-2022)

| Operativsystem | Antal Sårbarheder (ca.) |

|---|---|

| Windows 10 | 18.000 |

| Windows Server 2008 | 7.000 |

| Debian Linux 9 | 3.900 |

| macOS 10.14 | 3.500 |

Almindelige Typer af OS-Sårbarheder

For at forstå truslen bedre, er det nyttigt at kende de mest almindelige kategorier af sårbarheder, som angribere udnytter.

Buffer Overflow

En buffer overflow opstår, når et program forsøger at skrive mere data til en hukommelsesbuffer, end den er designet til at indeholde. De overskydende data kan overskrive tilstødende hukommelsesområder, hvilket potentielt giver angribere mulighed for at eksekvere vilkårlig kode med de kompromitterede processers rettigheder. Dette kan give en angriber fuld kontrol over systemet.

Privilegieeskalering

Privilegieeskalering er en type sårbarhed, der gør det muligt for en angriber at opnå forhøjede adgangsrettigheder til ressourcer, der normalt er beskyttede. En angriber kan starte med begrænset adgang, men udnytte en fejl til at blive administrator (root), hvilket giver dem fuld kontrol over systemet. For at imødegå dette anvender operativsystemer strenge brugeradgangskontroller og princippet om færrest mulige privilegier.

Injektionsfejl

Injektionsfejl opstår, når en angriber kan sende ondsindede data som en del af en kommando eller forespørgsel, hvilket narrer systemet til at udføre utilsigtede kommandoer eller give adgang til uautoriserede data. Almindelige eksempler er terminal-kommando-injektion og LDAP-injektion. Disse sårbarheder udnytter manglen på korrekt validering af input-data.

Upatchet Software

En af de mest almindelige og farlige sårbarheder opstår, når softwareudviklere identificerer og retter en sikkerhedsfejl, men brugerne undlader at installere opdateringen (patchen). Angribere scanner konstant efter systemer, der kører forældet software, da disse kendte sårbarheder er lette at udnytte. Regelmæssig opdatering er derfor afgørende for sikkerheden.

Race Conditions

En race condition opstår, når et systems opførsel afhænger af den præcise timing af begivenheder. Hvis flere processer tilgår delte data samtidigt uden korrekt synkronisering, kan det føre til uforudsigelige og ofte usikre resultater. Angribere kan manipulere timingen for at få uautoriseret adgang eller ændre følsomme oplysninger.

Nuldags-exploits (Zero-Day Exploits)

En nuldags-exploit er et angreb, der udnytter en sårbarhed, som er ukendt for softwareleverandøren eller endnu ikke er blevet rettet. Disse er særligt farlige, fordi der ikke findes nogen direkte forsvar, før sårbarheden er identificeret, og en patch er frigivet. Dette giver angribere et 'vindue' til at operere uopdaget.

10 Måder at Forebygge Sårbarheder i Operativsystemer

Selvom truslerne er mange, er der heldigvis mange proaktive skridt, du kan tage for at beskytte dine systemer. Her er ti af de mest effektive metoder:

- Regelmæssige Opdateringer og Patch Management: Den mest kritiske forsvarsmekanisme. Sørg for, at dit operativsystem og al software altid er opdateret. Automatiser opdateringer, hvor det er muligt, for at lukke sikkerhedshuller, så snart de bliver kendt.

- Implementer Stram Adgangskontrol: Anvend princippet om færrest mulige privilegier. Brugere og applikationer bør kun have adgang til de ressourcer, der er absolut nødvendige for deres funktion. Brug stærke, unikke adgangskoder og multifaktorgodkendelse.

- Sørg for Sikker Konfiguration: Mange operativsystemer leveres med standardindstillinger, der ikke er optimeret for sikkerhed. Deaktiver unødvendige tjenester og porte, og følg anerkendte sikkerhedsvejledninger (f.eks. CIS Benchmarks) for at hærde dit system.

- Udfør Sårbarhedsscanninger og Sikkerhedsrevisioner: Brug værktøjer til regelmæssigt at scanne dine systemer for kendte sårbarheder. En sikkerhedsrevision kan vurdere effektiviteten af dine sikkerhedspolitikker og identificere områder, der kræver forbedring.

- Håndter Tredjepartsrisici: Software fra tredjeparter kan introducere sårbarheder i dit system. Vurder sikkerheden hos dine leverandører og sørg for, at de overholder dine sikkerhedsstandarder.

- Datakryptering: Krypter følsomme data både 'at rest' (på harddisken) og 'in transit' (over netværket). Dette sikrer, at selv hvis data bliver stjålet, kan de ikke læses uden den korrekte dekrypteringsnøgle.

- Brug Secure Boot: Secure Boot er en sikkerhedsstandard, der sikrer, at en enhed kun starter op med software, der er betroet af producenten. Dette beskytter mod ondsindet software, der forsøger at indlæse sig selv under opstartsprocessen.

- Security by Design: Dette princip indebærer at integrere sikkerhed i alle faser af softwareudviklingen, i stedet for at tilføje det som en eftertanke. Det reducerer antallet af sårbarheder fra starten.

- Enhedsovervågning: Kontinuerlig overvågning af systemlogs, netværkstrafik og systemhændelser er afgørende for at opdage og reagere på mistænkelig aktivitet i realtid.

- Brug Runtime Protection: Værktøjer som Endpoint Detection and Response (EDR) og Intrusion Prevention Systems (IPS) beskytter systemer, mens de er i drift, ved at overvåge for og blokere ondsindet adfærd i realtid.

Ofte Stillede Spørgsmål (FAQ)

Hvad er en operativsystem-sårbarhed helt præcist?

En sårbarhed er en svaghed eller fejl i et operativsystems kode eller design, som en angriber kan udnytte til at udføre uautoriserede handlinger, såsom at få adgang til data, installere malware eller forstyrre systemets normale funktion.

Hvorfor har Windows 10 så mange flere sårbarheder end andre?

Det høje tal for Windows 10 skyldes flere faktorer. For det første er det verdens mest udbredte desktop-operativsystem, hvilket gør det til et mere attraktivt mål for angribere og et større fokus for sikkerhedsforskere. Et større fokus fører naturligt til opdagelsen af flere fejl. Det betyder ikke nødvendigvis, at det er fundamentalt mindre sikkert end alternativerne.

Hvad er den vigtigste ting, en almindelig bruger kan gøre for at beskytte sig?

For den gennemsnitlige bruger er den absolut vigtigste handling at holde sit operativsystem og alle installerede programmer konstant opdateret. Aktivering af automatiske opdateringer er den nemmeste måde at sikre, at kendte sårbarheder bliver lukket hurtigst muligt.

Hvis du vil læse andre artikler, der ligner OS Sårbarheder: Hvilket er mest usikkert?, kan du besøge kategorien Sundhed.