06/12/2024

I en verden, hvor vores organisationer er lige så afhængige af deres digitale infrastruktur som den menneskelige krop er af sit nervesystem, er det afgørende at tænke på cybersikkerhed som en form for sundhedspleje. Hver dag udsættes vores systemer for utallige trusler, der kan sammenlignes med vira, bakterier og andre patogener. Uden den rette viden og de rette værktøjer er vi sårbare. Her kommer trusselsintelligens (Cyber Threat Intelligence - CTI) ind i billedet. Det er ikke blot rå data om potentielle farer; det er den dybdegående analyse og kontekst, der omdanner information til en handlingsorienteret diagnose og behandlingsplan for din organisations digitale helbred.

Hvad er Trusselsintelligens? Mere end blot Symptomer

At modtage en advarsel om en ny type malware er som at høre, at der er en ny influenzavirus i omløb. Det er nyttig information, men det er ikke nok. Ægte trusselsintelligens går meget dybere. Forestil dig, at din læge ikke kun fortæller dig om virussen, men også giver dig en detaljeret rapport om, hvordan den specifikt påvirker personer med din helbredsprofil, hvilke symptomer du skal kigge efter, hvordan du undgår smitte, og hvilken behandling der er mest effektiv. Det er forskellen mellem rå information og intelligens.

For at kunne kaldes ægte intelligens, skal informationen have tre nøglekarakteristika:

- Organisationsspecifik: Intelligensen er skræddersyet til din organisation. Den fokuserer på jeres specifikke sårbarheder, de aktiver, der er mest udsatte, og de trusler, der er mest sandsynlige til at ramme jer. Det er en personlig helbredsundersøgelse, ikke en generel sundhedsartikel.

- Detaljeret og Kontekstuel: Den dækker ikke kun truslen, men også hvem der står bag (trusselsaktørerne), deres metoder – taktik, teknikker og procedurer (TTP'er) – og de specifikke spor, de efterlader, kendt som indikatorer for kompromittering (IoC'er). Dette svarer til at forstå et patogens genetik, smittevej og unikke biomarkører.

- Handlingsorienteret (Actionable): Den vigtigste egenskab er, at intelligensen giver dit sikkerhedsteam konkrete indsigter, de kan handle på. Den hjælper med at prioritere trusler, lukke sikkerhedshuller og forbedre det overordnede forsvar. Det er en klar behandlingsplan, der kan følges for at blive rask eller forblive sund.

Omkostningerne ved et databrud kan være astronomiske. Ifølge IBM's 'Cost of a Data Breach Report' koster et gennemsnitligt brud en organisation næsten 5 millioner dollars. En stor del af denne omkostning kommer fra detektion og eskalering. God trusselsintelligens fungerer som et avanceret diagnostisk værktøj, der kan opdage sygdomme tidligere og i nogle tilfælde forhindre dem helt, hvilket markant reducerer både skaden og omkostningerne.

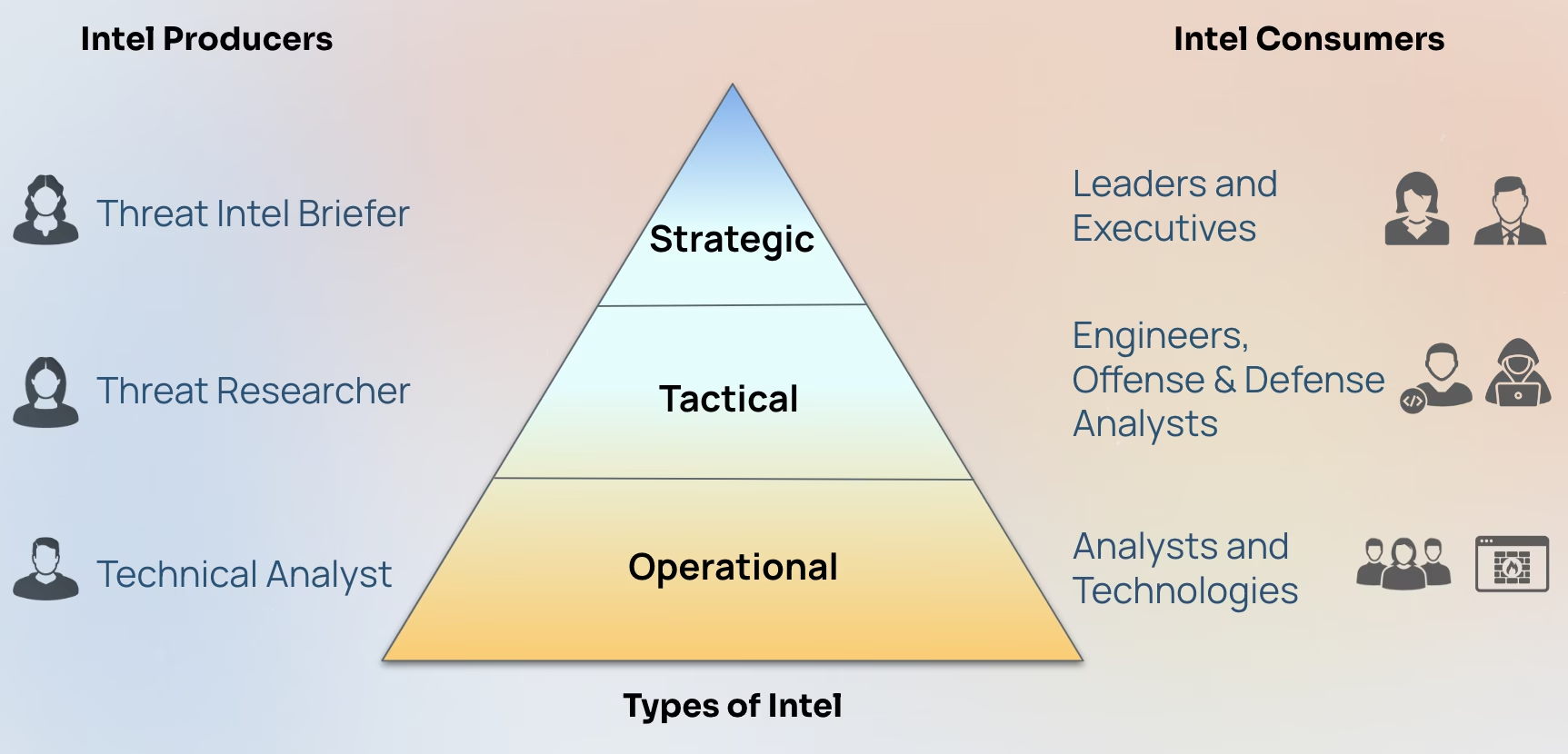

De Tre Niveauer af Digital Medicin: Strategisk, Taktisk og Operationel

Ligesom inden for sundhedssektoren findes der forskellige specialer og niveauer af pleje, findes der også tre hovedtyper af trusselsintelligens. De arbejder sammen for at skabe et komplet forsvar, fra langsigtet planlægning til øjeblikkelig akutindsats.

Strategisk Trusselsintelligens: Den Offentlige Sundhedsplan

Strategisk intelligens er det store billede. Den fokuserer på det overordnede trusselslandskab, langsigtede tendenser, geopolitiske faktorer og motivationen bag store trusselsgrupper. Dette niveau er primært beregnet til ledelsen – CISO'er, direktører og bestyrelsesmedlemmer. Det er information, der bruges til at træffe højniveau-beslutninger om risikostyring, investeringer i sikkerhed og overordnet forretningsstrategi. Tænk på det som sundhedsministeriets rapporter om fremtidige pandemirisici, demografiske sundhedsudfordringer og anbefalinger til nationale vaccinationsprogrammer. Det er ikke teknisk, men fokuserer på forretningsmæssige konsekvenser og langsigtet modstandsdygtighed.

Taktisk Trusselsintelligens: Den Præcise Laboratorieanalyse

Dette er kernen i den daglige kamp mod cybertrusler. Taktisk intelligens er fokuseret på nutiden og den nærmeste fremtid. Den giver sikkerhedsteams de konkrete detaljer, de har brug for til at identificere og stoppe angreb i deres netværk. Hovedformålet er at levere specifikke indikatorer for kompromittering (IoC'er).

Disse IoC'er er de tekniske fingeraftryk, som ondsindede aktører efterlader sig. De kan omfatte:

- IP-adresser forbundet med kommandocentraler (C2-servere).

- Domænenavne, der bruges til phishing eller malware-distribution.

- Fil-hashes af kendte malware-varianter.

- Specifikke URL-strukturer brugt i angreb.

Med denne information kan sikkerhedsteams proaktivt jage efter trusler. De kan konfigurere firewalls, SIEM-systemer og andre sikkerhedsværktøjer til automatisk at blokere disse kendte trusler. Under en sikkerhedshændelse er taktisk intelligens uvurderlig for efterforskningen, da den hjælper med at identificere omfanget af kompromitteringen og de anvendte metoder. Det er som at få en laboratorierapport, der præcist identificerer den specifikke bakteriestamme, der forårsager en infektion, hvilket gør det muligt for lægen at ordinere den helt rigtige type antibiotika.

Operationel Trusselsintelligens: Akutmodtagelsens Indsats

Operationel intelligens fokuserer på det, der sker lige nu. Den handler om at forstå de specifikke detaljer i et igangværende eller nært forestående angreb: "Hvornår, hvor og hvordan" vil en modstander slå til? Denne type intelligens er meget tidsfølsom og kræver en dyb forståelse af en modstanders kapaciteter og hensigter. Den kommer ofte fra overvågning af trusselsaktørers kommunikation på lukkede fora, analyse af phishing-kampagner i realtid og andre direkte kilder. For et Security Operations Center (SOC) eller et Incident Response-team er dette den information, der driver den øjeblikkelige reaktion. Det er som teamet på en akutmodtagelse, der overvåger en patients vitale tegn og reagerer øjeblikkeligt på enhver forværring for at stabilisere situationen.

Sammenligning af Intelligens-typerne

For at gøre forskellene klare, er her en oversigt:

| Karakteristik | Strategisk Intelligens | Taktisk Intelligens | Operationel Intelligens |

|---|---|---|---|

| Målgruppe | Ledelse, Bestyrelse | Sikkerhedsanalytikere, SOC-teams | Incident Response, Threat Hunters |

| Tidshorisont | Måneder, År (Langsigtet) | Dage, Uger (Kortsigtet) | Minutter, Timer (Realtid) |

| Formål | Informere om risiko og strategi | Identificere og blokere trusler | Reagere på aktive angreb |

| Eksempler | Rapporter om trusselslandskab, analyser af trusselsaktører | IP-adresser, domæner, malware-hashes (IoC'er) | Detaljer om en specifik, igangværende phishing-kampagne |

Fremtiden for Digital Sundhedssikkerhed

Feltet for trusselsintelligens udvikler sig konstant, ligesom medicinens verden. En af de største udfordringer er den enorme mængde data. Sikkerhedsteams kan drukne i advarsler og information, hvilket gør det svært at skelne støj fra reelle trusler. Her spiller automatisering og kunstig intelligens (AI) en stadig større rolle. Ligesom AI kan analysere medicinske scanninger hurtigere og mere præcist end et menneske, kan maskinlæringsalgoritmer gennemsøge enorme datasæt for at identificere mønstre og forudsige fremtidige angreb.

En anden afgørende udvikling er øget samarbejde. Ligesom hospitaler og forskere deler viden om nye sygdomme for at udvikle vacciner og behandlinger hurtigere, er informationsdeling mellem organisationer, brancher og regeringer afgørende for en kollektiv forsvarsstrategi. Ved at dele intelligens kan alle parter opbygge et stærkere forsvar mod fælles modstandere.

Ofte Stillede Spørgsmål (FAQ)

Hvad er den største fordel ved trusselsintelligens fra et forretningsperspektiv?

Den største fordel er overgangen fra en reaktiv til en proaktiv sikkerhedsmodel. I stedet for at vente på, at en "sygdom" bryder ud og derefter forsøge at begrænse skaden, giver trusselsintelligens virksomheden mulighed for at "vaccinere" sig mod kendte trusler og opdage infektioner på et meget tidligt stadie. Dette reducerer risikoen for dyre databrud, nedetid og tab af omdømme, hvilket i sidste ende beskytter bundlinjen og sikrer forretningskontinuitet.

Hvor kommer operationel trusselsintelligens fra?

Den stammer fra en række kilder, der giver indsigt i trusselsaktørers aktiviteter i realtid. Dette inkluderer overvågning af kriminelle fora på det mørke net (dark web), analyse af malware-prøver, data fra phishing-kampagner, sikkerhedsadvarsler fra leverandører og myndigheder samt direkte kommunikation med trusselsaktører. Specialiserede platforme for trusselsintelligens spiller en central rolle i at indsamle og analysere disse data for at levere handlingsorienterede indsigter.

Hvad er den afgørende forskel på taktisk og operationel intelligens?

Selvom de begge er kortsigtede, er deres fokus forskelligt. Taktisk intelligens fokuserer på "hvad" – de specifikke værktøjer og artefakter (IoC'er), som en angriber bruger. Det er listen over symptomer og den specifikke virus-identifikator. Operationel intelligens fokuserer på "hvem, hvor, hvornår og hvordan" – den giver indsigt i en specifik angrebskampagne og angriberens umiddelbare intentioner. Taktisk intelligens hjælper dig med at opdatere dine forsvarsværker, mens operationel intelligens hjælper dig med at forsvare dig mod et aktivt, igangværende angreb.

Hvis du vil læse andre artikler, der ligner Taktisk Trusselsintelligens: Din Organisations Diagnose, kan du besøge kategorien Sundhed.