12/10/2013

I skyggerne af global efterretning eksisterer en enhed så hemmelig og magtfuld, at selv dens eksistens i årevis var en velbevaret hemmelighed. Dette er historien om National Security Agency's (NSA) elite-hackergruppe, kendt som Tailored Access Operations, eller TAO. Deres mission, som beskrevet internt, er at "skaffe det u-opnåelige". Gennem lækkede dokumenter har verden fået et sjældent indblik i denne digitale specialstyrkes operationer, værktøjer og den enorme rækkevidde af deres globale overvågning. Denne artikel afdækker, hvad vi ved om TAO, deres metoder, og hvad deres eksistens betyder for almindelige borgere og virksomheder i en stadig mere digitaliseret verden.

Hvem er TAO? Den Digitale Specialstyrke

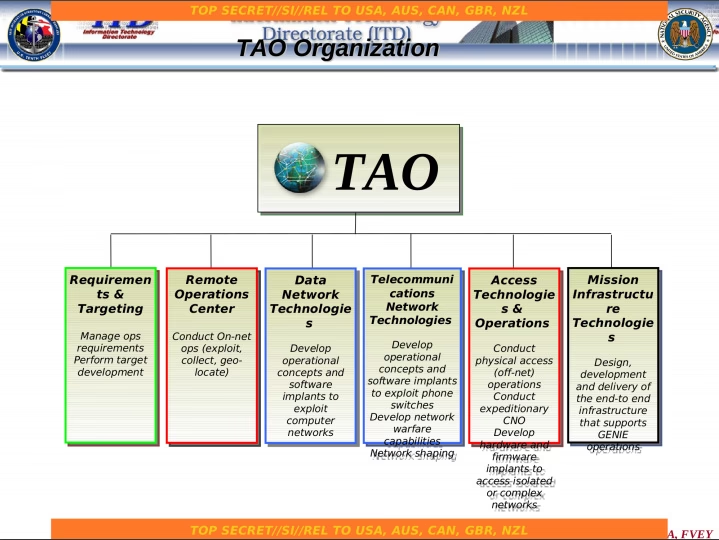

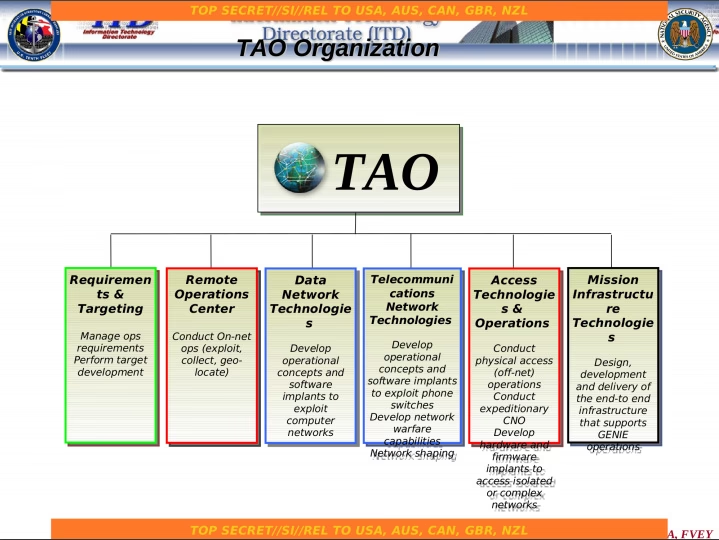

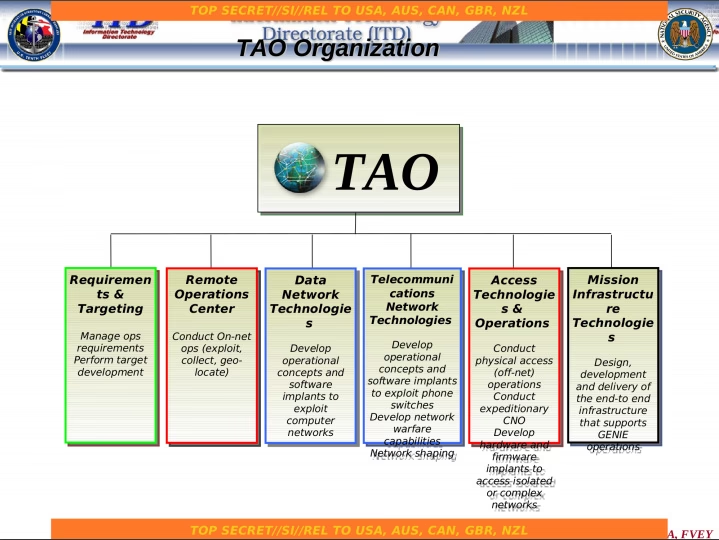

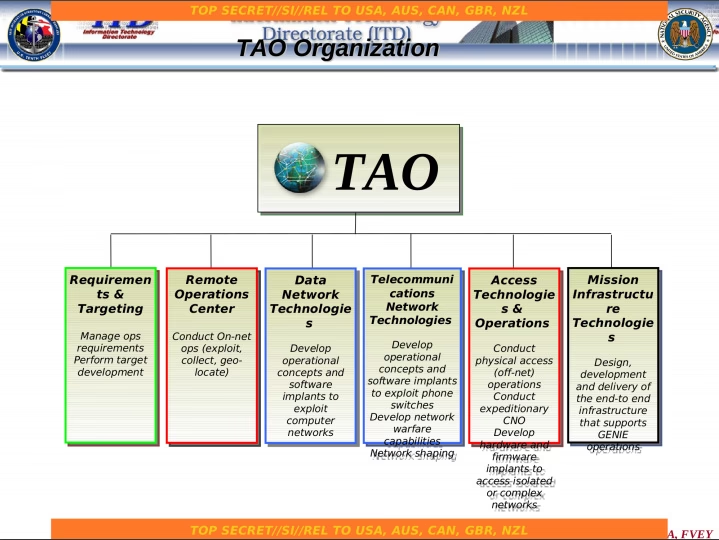

TAO blev grundlagt i 1998 og er vokset til at blive en af de vigtigste og hurtigst voksende afdelinger inden for NSA. Deres formål er klart defineret: at udføre Computer Network Exploitation (CNE), hvilket i praksis betyder at hacke sig ind i computere og netværk for at indsamle efterretninger. Deres mål er ikke kvantitet, men kvalitet. En tidligere chef for TAO beskrev enhedens bidrag som "noget af den mest betydningsfulde efterretning, vores land nogensinde har set".

Enheden opererer fra flere lokationer, herunder Fort Meade i Maryland, samt baser i Hawaii, Georgia, Colorado og Texas. De er beskrevet som NSA's svar på specialstyrkerne – en elitegruppe af hackere, analytikere og ingeniører, der bliver sat ind, når traditionelle efterretningsmetoder slår fejl. Deres mandat er ikke kun at indsamle data, men også at understøtte militære operationer gennem Computer Network Attacks (CNA), hvilket giver dem en offensiv kapacitet. For at opnå dette er deres mål at skaffe sig "gennemtrængende, vedvarende adgang til det globale netværk". I 2010 alene udførte enheden 279 operationer verden over, og tidligere havde de opnået adgang til 258 mål i 89 lande.

Værktøjskassen: Et Kig i ANT-kataloget

Et af de mest chokerende læk var et 50-siders internt NSA-dokument, der lignede et produktkatalog. Dette katalog, fra en afdeling kaldet ANT (muligvis for Advanced Network Technology), detaljerede en lang række specialiserede hackingværktøjer designet til at kompromittere næsten enhver form for teknologi fra store producenter som Cisco, Dell, Juniper, Huawei og endda Apple.

Disse værktøjer er ikke simple softwareprogrammer, men sofistikerede implantater, både hardware- og softwarebaserede, der giver NSA en permanent bagdør til målets systemer. Oplysningerne tyder ikke på, at virksomhederne selv var klar over eller medvirkede til disse bagdøre. Her er et overblik over nogle af de mest bemærkelsesværdige værktøjer fra ANT-kataloget:

| Værktøj (Kodenavn) | Mål (Target) | Funktion |

|---|---|---|

| DROPOUTJEEP | Apple iPhone | Et softwareimplantat, der giver fuld adgang til enheden. Kan fjernstyret hente filer, SMS-beskeder, kontaktlister, voicemail, geolokation, aktivere mikrofonen ("hot mic") og kameraet. |

| NIGHTSTAND | Trådløse netværk (802.11/Wi-Fi) | Et system, der kan levere exploits og malware til trådløse netværk fra en afstand på op til 13 kilometer. Angrebet er uopdageligt for brugeren. |

| FEEDTROUGH | Juniper Firewalls | Malware, der skaber en permanent bagdør i firewalls. Den er designet til at overleve genstart og softwareopdateringer, hvilket sikrer vedvarende adgang. |

| SOUFFLETROUGH | Juniper Firewalls (SSG-serien) | Et BIOS-implantat, der sikrer, at anden NSA-malware (som BANANAGLEE) forbliver på systemet, selv efter en fuldstændig rensning af harddisken. |

| IRATEMONK | Harddiske (Western Digital, Seagate, Maxtor, Samsung) | Et implantat, der modificerer harddiskens firmware. Dette giver NSA mulighed for at skjule data og opretholde adgang på et niveau, der er usynligt for operativsystemet. |

Angrebsmetoder: Fra Omdirigering til Post-opsnapning

TAO's metoder er lige så sofistikerede som deres værktøjer. De nøjes ikke med at sende spam-mails med vira. To af deres mest effektive metoder er kendt som QUANTUMINSERT og "interdiction".

QUANTUMINSERT: Kapløbet på internettet

Denne teknik er en form for "man-on-the-side"-angreb. Når et mål, som NSA overvåger, forsøger at besøge en bestemt hjemmeside (f.eks. LinkedIn, Yahoo eller Facebook), registrerer NSA's overvågningssystemer anmodningen. I det splitsekund, det tager for den rigtige server at svare, sender NSA's egne servere, med kodenavnet FOXACID, et falsk svar, der ankommer først. Målets browser bliver dermed hemmeligt omdirigeret til en NSA-kontrolleret server, som installerer skræddersyet malware på computeren. Hele processen er et kapløb, beskrevet internt med fraser som "Vent på, at klienten starter en ny forbindelse", "Skyd!" og "Håb på at slå server-til-klient-svaret". Metoden har en succesrate på op til 80% under de rette omstændigheder, sammenlignet med under 1% for traditionel spam.

Interdiction: Opsnapning i forsyningskæden

En af TAO's mest dristige og produktive operationer er "interdiction" (afbrydelse). Hvis et mål bestiller nyt computerudstyr, kan TAO omdirigere forsendelsen til et af deres hemmelige værksteder. Her åbner agenter pakken, installerer malware eller hardware-implantater på elektronikken og sender den derefter videre til den intetanende modtager. Når udstyret tændes og kobles til et netværk, har NSA allerede fuld adgang. Denne metode giver TAO adgang til netværk over hele verden, selv dem, der ellers er fysisk sikrede og ikke direkte forbundet til internettet.

Konsekvenser for Sikkerhed og Privatliv

Eksistensen af TAO og deres værktøjer rejser fundamentale spørgsmål om balancen mellem national sikkerhed og individuelt privatliv. Selvom NSA's mandat er at overvåge udenlandske mål, har Snowden-afsløringerne vist, at grænserne er flydende. Desuden deles disse værktøjer med andre amerikanske agenturer som FBI, hvilket åbner for muligheden for indenlandsk overvågning.

Den største bekymring er dog spredningen af disse cybervåben. Hvad der i dag er et hemmeligt NSA-program, kan i morgen være en ph.d.-afhandling og i overmorgen et værktøj i hænderne på kriminelle hackere eller fjendtlige nationer. Når en efterretningstjeneste opdager og udnytter en sårbarhed i software eller hardware i stedet for at få den rettet, efterlader de en åben dør, som andre også kan finde og udnytte. Dette skaber en farlig præcedens og underminerer den generelle sikkerhed på internettet for alle.

Hvordan kan man forsvare sig?

At forsvare sig mod en modstander med NSA's ressourcer er for de fleste virksomheder og enkeltpersoner en umulig opgave. Alligevel kan afsløringerne af TAO's metoder lære os værdifulde lektioner om digitalt selvforsvar.

- Antag, at al kommunikation overvåges: Den grundlæggende præmis bør være, at enhver ubeskyttet kommunikation kan blive opsnappet. Brug af stærk, end-to-end kryptering til e-mails, beskeder og dataoverførsler er ikke længere en luksus, men en nødvendighed.

- Sikkerhed i forsyningskæden: Virksomheder bør være opmærksomme på risikoen for, at hardware er blevet kompromitteret, før den overhovedet ankommer. Validering af hardware og software for manipulation, hvor det er muligt, er en vigtig foranstaltning.

- Hold software opdateret: Mange af TAO's exploits er afhængige af kendte eller ukendte sårbarheder (zero-days). Ved at holde alle systemer og software opdateret lukker man de døre, som angribere ellers ville bruge.

- Overvåg dit netværk: Vær opmærksom på usædvanlig netværkstrafik. Systemer, der pludselig kommunikerer med ukendte servere, kan være et tegn på kompromittering.

- Proaktiv sikkerhedsmentalitet: NSA's eget råd til virksomheder er at antage, at de allerede er blevet kompromitteret. Denne tankegang tvinger organisationer til at være konstant på vagt, lede efter tegn på indtrængen og have en plan klar til at håndtere et angreb.

Ofte Stillede Spørgsmål (OSS)

Hvad står TAO for?

TAO står for Tailored Access Operations. Navnet henviser til deres evne til at skræddersy deres metoder for at få adgang til specifikke, svært tilgængelige mål.

Er disse værktøjer stadig i brug?

Det lækkede ANT-katalog er fra 2008. Det er næsten sikkert, at TAO's kapaciteter er blevet betydeligt mere avancerede og sofistikerede siden da. De oprindelige værktøjer er sandsynligvis blevet erstattet af nyere og mere effektive versioner.

Kan en almindelig person blive et mål for TAO?

TAO fokuserer primært på "hårde mål" af høj efterretningsmæssig værdi for USA, såsom udenlandske regeringer, terrororganisationer og store udenlandske virksomheder. En almindelig borger er usandsynligt et direkte mål for TAO. Problemet er, at de metoder og sårbarheder, de udnytter, kan påvirke alle, især hvis de bliver lækket eller genopdaget af andre.

Hvad er den største risiko ved TAO's eksistens?

Den største risiko er todelt. For det første er der potentialet for misbrug og manglende demokratisk kontrol med ekstremt magtfulde overvågningsværktøjer. For det andet er der risikoen for spredning: Ved at hamstre og udnytte sårbarheder i stedet for at få dem rettet, skaber NSA en mere usikker digital verden for alle, da disse sårbarheder kan blive udnyttet af kriminelle og andre stater.

Hvis du vil læse andre artikler, der ligner NSA's Hemmelige Hacker-enhed: TAO Afsløret, kan du besøge kategorien Sundhed.